Transport Layer Security, abgekürzt TLS, ist ein kryptografisches Protokoll zum Schutz von Daten während der Übertragung zwischen vernetzten Systemen. Immer wenn ein Browser eine HTTPS-Website öffnet, eine Anwendung eine API verbindet, E-Mail-Clients mit Servern kommunizieren oder Softwarekomponenten vertrauliche Datensätze austauschen, erstellt TLS den sicheren Kommunikationskanal. Sein Ziel ist es nicht nur, den Datenverkehr zu verschlüsseln, sondern auch die Identität des entfernten Endpunkts zu bestätigen und unbefugte Veränderungen von Daten während der Übertragung zu erkennen.

In der praktischen Anwendung arbeitet TLS zwischen der Anwendungsschicht und der Transportverbindung und fügt der herkömmlichen Netzwerkkommunikation Sicherheitskontrollen hinzu. Aus diesem Grund ist es eng mit HTTPS, sicheren APIs, modernem E-Mail-Transport, VPN-Diensten, Remote-Administrationsoberflächen, Unified-Communications-Plattformen und vielen anderen vernetzten Systemen verbunden. Ohne TLS wären Daten in öffentlichen oder gemeinsamen Netzwerken Abhören, Manipulation, Diebstahl von Zugangsdaten und Sitzungsübernahmen ausgesetzt.

TLS ist die Sicherheitsschicht, die gewöhnliche Netzwerkkommunikation in authentifizierte, verschlüsselte und integritätsgeschützte Kommunikation verwandelt.

Warum TLS in modernen Netzwerken unverzichtbar ist

Schutz vertraulicher Daten bei der Übertragung

Die bekannteste Funktion von TLS ist die Vertraulichkeit. Sobald eine sichere Sitzung aufgebaut ist, werden alle Daten zwischen Client und Server verschlüsselt – so können Zwischensysteme den Inhalt nicht einfach auslesen. Dies ist besonders wichtig für Zugangsdaten, Kundendaten, Zahlungsinformationen, Betriebsbefehle, Gerätetelemetrie und alle geschäftskritischen Daten, die über öffentliche, drahtlose, Mobilfunk- oder Mandanteninfrastrukturen übertragen werden.

Für Unternehmen beschränkt sich dieser Schutz nicht nur auf öffentlich zugängliche Websites. Interne Dashboards, Cloud-Workloads, Verwaltungsplattformen, Microservices und industrielle Anwendungen profitieren gleichermaßen von starker Verschlüsselung. Selbst in privaten Umgebungen verläuft der Verkehr über Switches, Gateways, Proxies, drahtlose Verbindungen oder Drittplattformen – eine unverschlüsselte Kommunikation birgt unnötige Risiken.

Authentifizierung des entfernten Endpunkts

TLS hilft einem Client zudem zu überprüfen, ob er tatsächlich mit dem beabsichtigten Server kommuniziert. Dies geschieht üblicherweise über digitale Zertifikate und eine Zertifikatsvertrauenskette. Bei einer Website prüft der Browser beispielsweise das Serverzertifikat während des Handshakes und validiert, ob es von einer vertrauenswürdigen Zertifizierungsstelle signiert ist, noch gültig ist und der Hostname mit der angeforderten Domain übereinstimmt.

Dieser Authentifizierungsschritt ist essenziell, denn Verschlüsselung allein reicht nicht aus: Eine Verbindung kann verschlüsselt sein und trotzdem mit einem falschen Endpunkt verbunden sein. TLS mindert dieses Risiko, indem es die kryptografische Sitzung an eine Identität bindet, die der Client anhand seines Vertrauensspeichers und seiner Sicherheitsrichtlinien überprüfen kann.

TLS baut eine geschützte Sitzung zwischen kommunizierenden Systemen auf – durch Kombination aus zertifikatsbasierter Authentifizierung und verschlüsseltem Datenaustausch.

Wahrung der Integrität während der gesamten Sitzung

Neben Vertraulichkeit und Authentifizierung gewährleistet TLS die Integrität von Nachrichten. Das bedeutet: Die Kommunikationspartner erkennen, wenn der Datenverkehr während der Übertragung verändert wurde. Dies ist relevant, weil Netzwerkangriffe nicht immer auf Daten Diebstahl abzielen. Oft besteht das eigentliche Ziel darin, Befehle zu verändern, Inhalte einzuschleusen, die Sicherheitsstufe zu senken oder Anwendungsantworten zu manipulieren.

Der Integritätsschutz ist besonders wertvoll für Anwendungssteuerungsverkehr, Administrationssitzungen, Sprach- und Videosignalisierung, Konfigurationssynchronisierung und Maschinen-zu-Maschinen-Kommunikation. Wenn Systeme auf genaue Signale und vertrauenswürdige Datenübertragung angewiesen sind, ist Integrität ebenso wichtig wie Datenschutz.

Wie TLS funktioniert

Die Handshake-Phase (Verhandlungsphase)

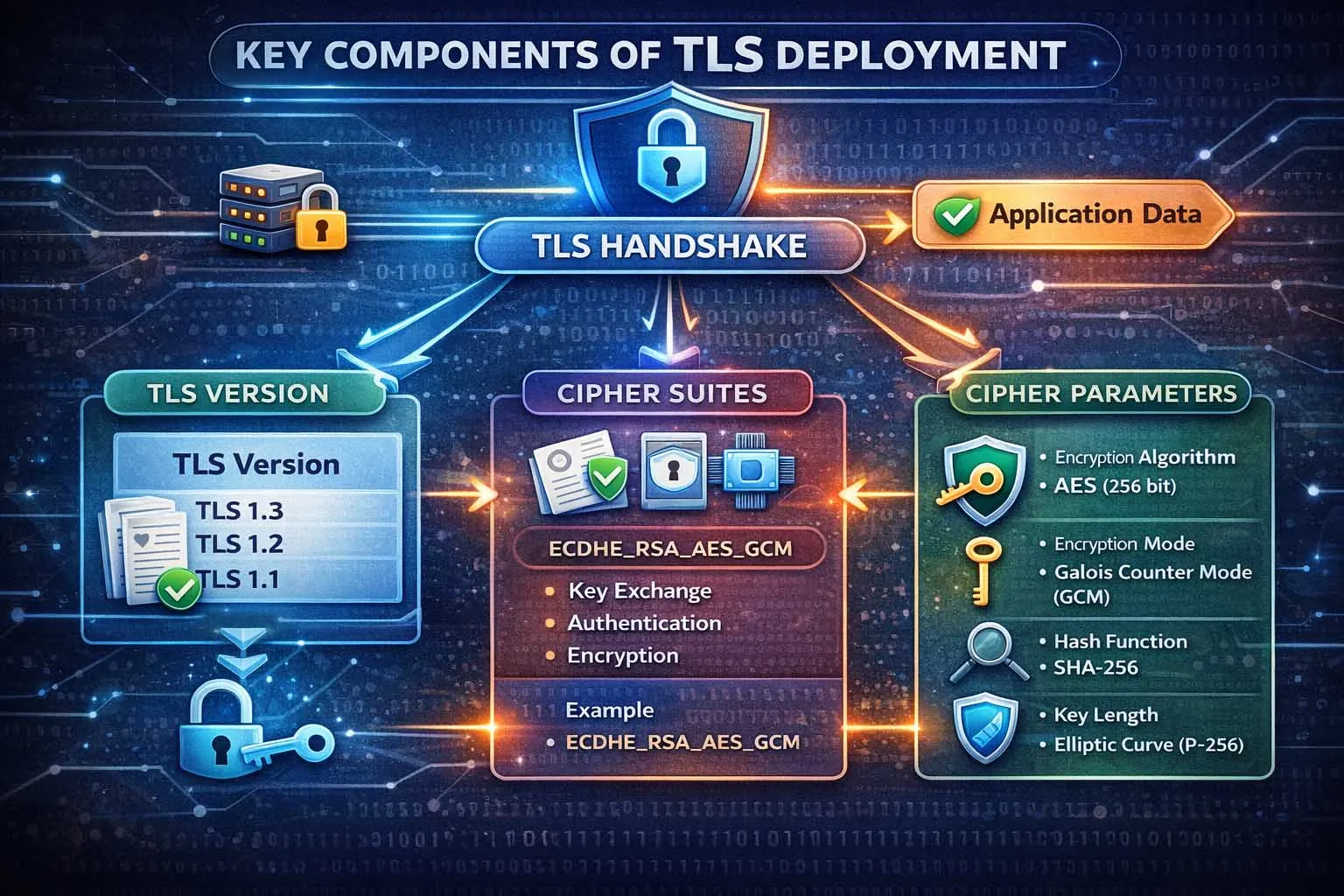

TLS beginnt mit einem Handshake, einem initialen Austausch, bei dem Client und Server die Sicherheitsparameter der Sitzung aushandeln. Sie einigen sich auf eine unterstützte TLS-Version, legen die kryptografischen Parameter fest, authentifizieren den Server und erstellen die Sitzungsschlüssel, die den nachfolgenden Datenstrom schützen. In den meisten Fällen läuft dieser Vorgang so schnell ab, dass Nutzer nur das Sicherheitsschloss oder die HTTPS-Anzeige im Browser bemerken.

Obwohl die internen Details je nach Version variieren, ist die grundlegende Logik gleich: Der Client schlägt unterstützte Optionen vor, der Server antwortet mit ausgewählten Parametern und Identitätsnachweisen, der Client überprüft diese Nachweise – und beide Seiten generieren gemeinsame Schlüssel. Ab diesem Zeitpunkt werden Anwendungsdaten innerhalb der verschlüsselten TLS-Sitzung übertragen, statt als lesbarer Netzwerkverkehr.

Zertifikate und Vertrauensprüfung

Zertifikate sind das Herzstück der Identitätsprüfung bei TLS. Ein Zertifikat enthält Identifikationsdaten und einen öffentlichen Schlüssel, digital signiert von einer Zertifizierungsstelle oder einem anderen vertrauenswürdigen Aussteller in der Kette. Bei Vorlage des Zertifikats prüft der Client, ob die Kette zu einem vertrauenswürdigen Wurzelzertifikat führt und das Zertifikat den festgelegten Richtlinien entspricht.

In Unternehmens- und Industrieumgebungen ist die Zertifikatsstrategie oft ein zentrales operatives Thema. Unternehmen benötigen Prozesse für Ausstellung, Erneuerung, Sperrung, Schutz privater Schlüssel, Hostnamenverwaltung, interne Public-Key-Infrastruktur und Serviceinventur. Ein technisch solides TLS-Design kann in der Praxis trotzdem scheitern, wenn Zertifikate schlecht verwaltet, abgelaufen, fehlerhaft ausgestellt oder ohne ordnungsgemäße Lebenszykluskontrolle eingesetzt werden.

Sitzungsschlüssel and fortlaufende Verschlüsselung

Nach abgeschlossenem Handshake nutzt TLS Sitzungsschlüssel zum Schutz der Anwendungsdaten. Dies ist effizient, da symmetrische Verschlüsselung weit schneller ist als asymmetrische Vorgänge während der gesamten Sitzung. Die Public-Key-Mechanismen sichern Authentifizierung und Vertrauensaufbau, während die Sitzungsschlüssel die wiederholte Aufgabe des Schutzes des laufenden Verkehrs übernehmen.

Moderne TLS-Implementierungen setzen zudem auf Vorwärtsgeheimnis: Selbst wenn ein langfristiger privater Schlüssel später kompromittiert wird, bleiben zuvor aufgezeichnete Sitzungen schwer zu entschlüsseln. Der Sitzungsschutz hängt von kurzlebigen Schlüsselaustauschmaterialien ab – nicht nur vom statischen Schlüssel des Servers. Diese Eigenschaft macht moderne TLS-Konfigurationen weit sicherer als ältere Implementierungen.

Eine TLS-Sitzung ist nicht nur verschlüsselter Verkehr, sondern eine ausgehandelte Vertrauensbeziehung mit Identitätsprüfungen, Schlüsselvereinbarung und Integritätsschutz über den gesamten Lebenszyklus der Verbindung.

Wichtige Komponenten einer TLS-Implementierung

TLS-Versionen

Die Auswahl der Version beeinflusst direkt die Sicherheitslage und Interoperabilität. Ältere Protokollversionen können in Legacy-Umgebungen vorhanden sein, aber moderne Implementierungen konzentrieren sich zunehmend auf TLS 1.2 und TLS 1.3 – wobei TLS 1.3 die aktuelle Generation darstellt. Die Versionsplanung ist wichtig, weil veralteter Support die Angriffsfläche vergrößert, Konformitätsrisiken erhöht und die Verwaltung von Chiffren und Richtlinien erschwert.

Wenn Unternehmen öffentlich zugängliche Plattformen absichern, ist einer der ersten Schritte oft das Deaktivieren veralteter Versionen und die Anpassung von Clients, Servern, Proxies und Load Balancern an moderne Kompatibilitätsstandards. Dies ist besonders wichtig für öffentliche Portale, Zahlungsvorgänge, Remote-Zugriffsdienste, Gesundheitsplattformen, Regierungssysteme und Cloud-APIs – hier ist die Transport Sicherheit ein sichtbarer Teil des allgemeinen Vertrauens.

Chiffren-Suiten und kryptografische Parameter

TLS hängt von sorgfältig ausgewählten kryptografischen Algorithmen ab, die Schlüsselaustausch, Authentifizierung und Verschlüsselung bestimmen. Operativ müssen Administratoren sicherstellen, dass schwache oder veraltete Algorithmen entfernt, sichere Standardeinstellungen durchgesetzt und Anwendungsteams über den Unterschied zwischen kompatibilitäts- und sicherheitsorientierten Einstellungen informiert werden.

Da unterschiedliche Umgebungen verschiedene Client-Populationen haben, erfordert die Chiffrenplanung einen Ausgleich zwischen hoher Sicherheit und realen Implementierungsbedingungen. Eine öffentliche Website für moderne Browser kann strengere Richtlinien durchsetzen als eine gemischte Umgebung mit eingebetteten Geräten, älteren Geschäftsanwendungen, industriellen Terminals oder Legacy-Betriebssystemen. Gutes TLS-Design erfordert daher sowohl kryptografische Disziplin als auch Asset-Transparenz.

Der TLS-Handshake definiert die Sicherheitsparameter der Sitzung, bevor Anwendungsdaten übertragen werden.

Zertifikate, Schlüssel und Lebenszyklusverwaltung

Viele Ausfälle bei der Transportsicherheit sind operativ bedingt – nicht theoretisch. Abgelaufene Zertifikate, fehlerhafte Zertifikatsketten, nicht übereinstimmende Hostnamen, schwache Schlüsselverwaltung, unvollständige Erneuerungsautomatisierung und unverwaltete interne Dienste können Ausfälle oder Sicherheitslücken verursachen. Aus diesem Grund ist die Lebenszyklusverwaltung von Zertifikaten ein strategischer Teil der TLS-Implementierung – nicht nur eine administrative Nebensächlichkeit.

Im großen Maßstab benötigen Unternehmen eine zentralisierte Übersicht darüber, wo Zertifikate verwendet werden, wann sie ablaufen, welche Teams verantwortlich sind und wie private Schlüssel gespeichert werden. Dies wird noch wichtiger in Cloud-Native-Umgebungen, verteilten Anwendungen, Service Meshes und Industrieplattformen – wo die Anzahl verschlüsselter Endpunkte schnell wachsen kann.

Häufige Anwendungsfälle von TLS

HTTPS-Websites und Webanwendungen

Der bekannteste Anwendungsfall von TLS ist HTTPS. Wenn Nutzer eine sichere Website besuchen, schützt TLS die Browsersitzung und ermöglicht die Serverauthentifizierung. Dies ist die Grundlage für E-Commerce, Kundenportale, Wissensplattformen, Fernsupport, Online-Formulare, Anmelde-Seiten, Content-Management-Systeme und cloud-gehostete Geschäftsanwendungen.

Für Webplattformen ist TLS nicht nur eine Sicherheitskontrolle, sondern eine operative Anforderung. Browser, APIs, föderierte Identitätssysteme, Cookie-Schutz und moderne Web-Funktionen setzen standardmäßig verschlüsselte Übertragung voraus. In der Praxis wird eine Website ohne korrekt konfiguriertes TLS zunehmend als unsicher, unvollständig oder nicht konform eingestuft.

APIs, Anwendungen und Service-zu-Service-Kommunikation

Programmierschnittstellen übertragen regelmäßig Authentifizierungstoken, Befehle, Datensätze und Workflow-Daten zwischen verteilten Systemen. TLS schützt diese Austausche – egal, ob der Verkehr zwischen einer mobilen App und einem Cloud-Endpunkt, internen Microservices oder Unternehmenssoftwarekomponenten über Regionen und Umgebungen hinweg verläuft.

In Service-zu-Service-Architekturen wird TLS oft über einfache Verschlüsselung hinaus erweitert, um gegenseitige Authentifizierung zu unterstützen. Bei gegenseitigem TLS präsentieren beide Seiten Zertifikate, sodass jede Seite die Identität der anderen überprüfen kann. Dieses Modell eignet sich für Zero-Trust-Umgebungen, regulierte Netzwerke, kontrollierte B2B-Integrationen und hochvertrauenswürdige Maschinenkommunikation.

E-Mails, Fernzugriff und Administrationsoberflächen

TLS wird auch außerhalb des Browsers weit verbreitet eingesetzt. Das Senden und Abrufen von E-Mails hängt üblicherweise von TLS ab, um den Verkehr zwischen Clients und Servern zu sichern. Administrations-Dashboards, Fernverwaltungsoberflächen für Geräte, Konferenzplattformen, Sprachplattformen, Verzeichnisdienste und Remote-Anwendungssitzungen nutzen TLS zum Schutz von Zugangsdaten und Verwaltungsaktivitäten.

Für Infrastrukturteams bedeutet dies: Die Transportsicherheitsrichtlinie sollte nicht bei der Unternehmens-Startseite enden. Verwaltungsoberflächen, Gateway-Portale, IP-Kommunikationsplattformen, Leitstellen-Systeme, eingebettete Webkonsolen und Serververwaltungsdienste können sensibler sein als öffentliche Websites – daher ist TLS-Konformität eine kritische Anforderung für die gesamte operative Infrastruktur.

TLS wird für Web-Zugriff, APIs, E-Mails, Administration, Cloud-Workloads und System-zu-System-Kommunikation verwendet.

TLS im Vergleich zu SSL

Warum man noch von SSL spricht

Im Alltag bezeichnen viele Menschen TLS weiterhin als SSL. Dies liegt daran, dass SSL die frühere Protokollfamilie war, die eng mit sicheren Websitzungen und Zertifikaten verbunden wurde. Im Laufe der Zeit wechselte die Industrie von SSL zu TLS, aber der ältere Begriff blieb in Browser-Meldungen, Zertifikatsbeschreibungen, Hosting-Oberflächen und alltäglicher Kommunikation gebräuchlich.

Daher hört man Begriffe wie „SSL-Zertifikat“ oder „SSL-Handshake“ auch dann noch häufig, wenn tatsächlich das TLS-Protokoll eingesetzt wird. Aus technischer Sicht basieren moderne sichere Implementierungen jedoch auf TLS – nicht auf der veralteten SSL-Protokollfamilie.

Praktische Bedeutung des Unterschieds

Für Betreiber und Einkäufer ist der Kernpunkt klar: Aktuelle sichere Kommunikation basiert auf TLS, nicht auf Legacy-SSL. Bei der Bewertung von Plattformen, Geräten, Gateways oder gehosteten Diensten ist die entscheidende Frage, ob sie moderne TLS-Versionen, robuste Zertifikatsverarbeitung und sichere kryptografische Standardeinstellungen unterstützen. Marketingtexte verwenden zwar noch den Legacy-Begriff, aber der Implementierungsstandard sollte nach aktuellen TLS-Praktiken beurteilt werden.

Dieser Unterschied ist relevant für Beschaffung, Konformitätsprüfung, technische Dokumentation und Produktinteroperabilität. Eine Plattform, die nur „SSL-Sicherheit“ unterstützt, ohne klare Angaben zu TLS-Versionen, lässt zu viel Unklarheit über die tatsächliche Implementierung.

„SSL“ bleibt ein gebräuchlicher Begriff im Markt, aber das erwartete sichere Protokoll in modernen Implementierungen ist TLS – üblicherweise TLS 1.2 oder TLS 1.3.

Einsatz von TLS in realen Umgebungen

Unternehmens- und Cloud-Plattformen

Unternehmenssoftware hängt zunehmend von TLS ab – für öffentliche Websites, private Anwendungen, API-Gateways, SaaS-Integrationen, Identitätsflüsse, Speicherzugriff und internen Ost-West-Verkehr. In Cloud-Umgebungen schafft TLS eine konsistente Grundlage zum Schutz von Daten während der Übertragung – auch wenn Workloads über mehrere Zonen, Anbieter und Automatisierungsebenen verteilt sind.

Dies unterstützt zudem die Governance: Sicherheitsteams können Transportrichtlinien für Anwendungs-Eingänge, Servicekommunikation, Fernadministration, Zertifikatsrotation und Mandantenisolation definieren. In vielen Unternehmen ist TLS zu einer der sichtbarsten Kontrollschichten geworden, die Sicherheitsarchitektur, Plattform-Engineering und Konformitätsabläufe verbindet.

Industrielle Kommunikation, IoT und Edge

TLS ist auch in industriellen und Edge-Umgebungen relevant, wo Geräte, Gateways, Server und Verwaltungsplattformen Befehle, Konfigurationsdaten, Ereignisprotokolle und operative Telemetrie austauschen. Mit zunehmender Vernetzung von Betriebstechnologien mit IP-Netzwerken wächst der Bedarf an sicherer Übertragung – zusammen mit der Anzahl an Fernzugriffspunkten.

In diesen Umgebungen geht die Implementierungsherausforderung über das bloße Aktivieren von Verschlüsselung hinaus. Teams müssen Zertifikatsverteilung an Feldgeräte, Ressourcenbeschränkungen eingebetteter Systeme, Versionskompatibilität, Aktualisierungszyklen, Netzwerksegmentierung und die Interaktion von Transportsicherheit mit industriellen Protokollen, Fernwartung und zentralen Überwachungsplattformen berücksichtigen.

Unified Communications und sichere Signalisierung

Kommunikationssysteme nutzen TLS ebenfalls zum Schutz von Signalisierung und Dienstzugriff. IP-Telefonieplattformen, SIP-basierte Anwendungen, Konferenzsysteme, Leitstellenkonsolen, Web-Verwaltungsportale und Unified-Communications-Dienste können sich auf TLS verlassen, um Registrierung, Verwaltungszugriff, Signalisierungskontrolle und Anwendungsintegration zu sichern.

In diesen Fällen leistet die Transportsicherheit mehr als nur Datenschutz: Sie schützt Zugangsdaten, mindert das Risiko von Signalisierungsmanipulation, unterstützt vertrauenswürdigen Plattformzugriff und schafft stärkere Grenzen zwischen Nutzern, Servern, Gateways und integrierten Anwendungen in verteilten Kommunikationsnetzwerken.

Implementierungsaspekte und Best Practices

Moderne Versionen bevorzugen, veralteten Support beseitigen

Eine starke TLS-Sicherheitslage beginnt mit sauberer Protokollverwaltung. Unternehmen sollten unterstützte Versionen bewusst festlegen, veraltete Optionen schrittweise entfernen und die Interoperabilität testen, bevor Dienste für Produktivverkehr freigegeben werden. Das Beibehalten älterer Versionen aus Bequemlichkeit schafft langfristige Schwachstellen – besonders wenn Legacy-Clients schlecht inventarisiert oder selten genutzt werden.

In den meisten modernen Szenarien ist das Ziel, die Umgebung an aktuellen Best Practices auszurichten und nur die minimale Kompatibilität zu erhalten, die das Geschäft tatsächlich benötigt. Dies sollte nicht nur auf Ursprungsservern überprüft werden, sondern auch auf Reverse Proxies, Load Balancern, Anwendungsgateways, CDN-Edges, E-Mail-Diensten und Verwaltungsoberflächen.

Zertifikate als fortlaufendes Programm verwalten

Zertifikatsoperationen sollten als Lebenszyklusdisziplin behandelt werden. Teams brauchen zuverlässige Prozesse für Ausstellung, Erneuerung, Bereitstellung, Inventur, Sperrungsüberwachung, Überwachung und Benachrichtigung. Die operative Reife der Zertifikatsverwaltung beeinflusst direkt die Serviceverfügbarkeit – denn Fehler bei Zertifikaten können vertrauenswürdige Kommunikation ebenso unterbrechen wie ein Netzwerkausfall.

Automatisierung ist besonders wertvoll in Umgebungen mit vielen Anwendungen, Containern, Gateways, Edge-Geräten und internen Diensten. Je verteilter die Architektur ist, desto unpraktischer ist es, sich auf manuelle Zertifikatsverfolgung und ad-hoc-Erneuerungsprozesse zu verlassen.

Konfiguration testen – nicht nur Konnektivität

Viele Teams bestätigen, dass ein Dienst über HTTPS oder ein anderes TLS-fähiges Protokoll erreichbar ist – und halten die Arbeit für abgeschlossen. Tatsächlich hängt die Implementierungsqualität von mehr als dem erfolgreichen Verbindungsaufbau ab. Die vollständige Konfiguration sollte überprüft werden: Versionsunterstützung, Korrektheit der Zertifikatskette, Hostnamenabdeckung, Erneuerungsstabilität, Umleitungshandhabung, Verhalten bei gegenseitiger Authentifizierung (falls zutreffend) und Konsistenz der Richtlinien zwischen Produktiv- und Testumgebungen.

Die Konfigurationsprüfung ist auch nach Plattform-Upgrades, Geräteaustausch, Betriebssystemänderungen, Wechseln von Zertifizierungsstellen oder Anwendungs migrationen wichtig. TLS ist eng mit Bibliotheken, Proxies, Vertrauensspeichern und Service-Endpunkten verbunden – daher können selbst routinemäßige Infrastrukturänderungen das Transportsicherheitsergebnis beeinflussen.

Fazit

Transport Layer Security ist eine der grundlegenden Sicherheitstechnologien der modernen vernetzten Umgebung. Es schützt Daten bei der Übertragung, hilft Clients, die Kommunikationspartner zu überprüfen und bewahrt die Sitzungsintegrität vom Handshake bis zum verschlüsselten Datenaustausch. Ob öffentliche Website, interne API, Cloud-Workload, Fernverwaltungs-Portal, E-Mail-Plattform oder Maschinen-zu-Maschinen-Anwendung – TLS ist oft das Verfahren, das die Kommunikation vertrauenswürdig macht.

TLS zu verstehen bedeutet daher nicht nur zu wissen, dass Verkehr verschlüsselt ist. Es bedeutet, zu verstehen, wie Identitäten überprüft, Schlüssel ausgehandelt, Versionen und Algorithmen das Risiko beeinflussen und Zertifikatsoperationen sowohl Betriebszeit als auch Sicherheit beeinflussen. In realen Implementierungen besteht gute TLS-Praxis aus einer fundierten Protokollauswahl, disziplinierter Zertifikatsverwaltung und kontinuierlicher Konfigurationssteuerung.

Häufig gestellte Fragen

Ist TLS dasselbe wie SSL?

Nein. TLS ist der Nachfolger von SSL. Menschen verwenden den Begriff „SSL“ noch informell, aber moderne sichere Kommunikation basiert auf TLS – nicht auf der älteren SSL-Protokollfamilie.

Was schützt TLS eigentlich?

TLS schützt in erster Linie Daten bei der Übertragung. Es gewährleistet Vertraulichkeit durch Verschlüsselung, validiert die Identität des entfernten Endpunkts über Zertifikate und unterstützt Integritätsschutz, um Manipulationen zu erkennen.

Wo wird TLS häufig verwendet?

TLS ist üblich in HTTPS-Websites, APIs, Cloud-Anwendungen, E-Mail-Diensten, Administrationsportalen, Fernverwaltungsoberflächen und Service-zu-Service-Kommunikation in Unternehmens- und Industrieumgebungen.

Warum ist Zertifikatsverwaltung wichtig für TLS?

Zertifikate sind zentral für die Vertrauensprüfung. Wenn Zertifikate ablaufen, falsch konfiguriert sind, den falschen Hostnamen verwenden oder mit schwacher Schlüsselverwaltung eingesetzt werden, kann sichere Kommunikation fehlschlagen oder weniger vertrauenswürdig werden – auch wenn TLS technisch aktiviert ist.

Welche TLS-Versionen werden heute allgemein erwartet?

Moderne Implementierungen konzentrieren sich allgemein auf TLS 1.2 und TLS 1.3, wobei TLS 1.3 die neueste Hauptversion darstellt. Legacy-Versionen sollten sorgfältig überprüft und möglicherweise schrittweise abgeschaltet werden.