Das Transmission Control Protocol, meist TCP genannt, ist eines der grundlegenden Kommunikationsprotokolle moderner IP-Netze. Es arbeitet auf der Transportschicht und ist darauf ausgelegt, Anwendungsdaten zwischen Endpunkten auf zuverlässige, geordnete und kontrollierte Weise zu übertragen. Wenn jemand eine Website öffnet, eine Datei herunterlädt, eine E-Mail versendet, eine entfernte Terminalsitzung aufbaut oder Unternehmenssoftware mit einem Server verbindet, ist TCP häufig der Transportmechanismus, der den Austausch korrekt und vollständig hält.

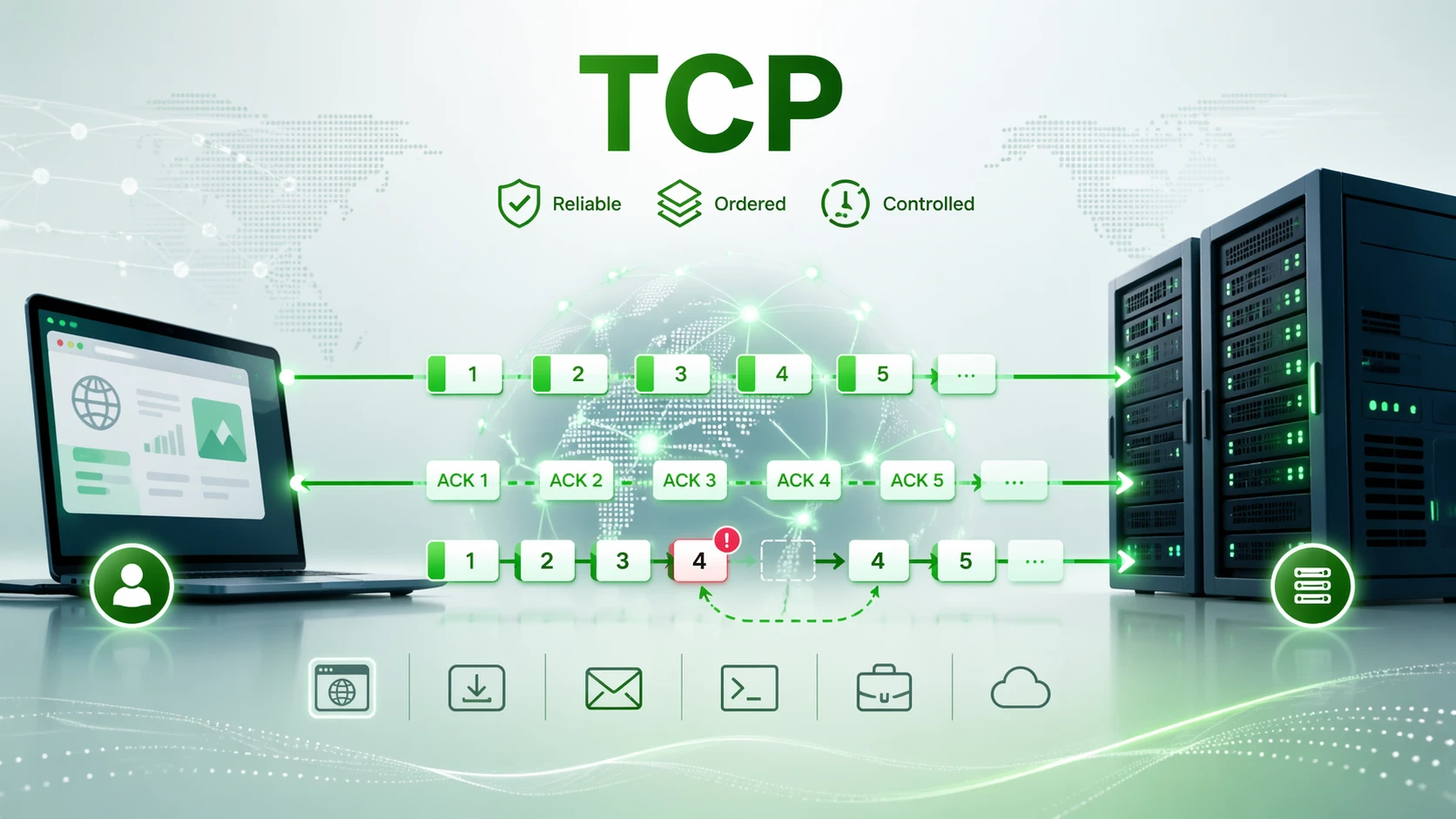

Im Gegensatz zu einer einfachen Best-Effort-Zustellungsmethode macht TCP mehr, als Pakete von einem Host zum anderen zu leiten. Es baut eine logische Verbindung auf, nummeriert Datensegmente, bestätigt angekommene Daten, sendet Verlorenes erneut, reguliert die Sendegeschwindigkeit und hilft, zu verhindern, dass ein Sender den Empfänger oder das Netz überlastet. Diese Kombination aus Zuverlässigkeit, Sequenzierung und Verkehrssteuerung ist der Grund, warum TCP ein zentrales Protokoll für Anwendungen bleibt, bei denen Korrektheit wichtiger ist als minimale Zusatzbelastung.

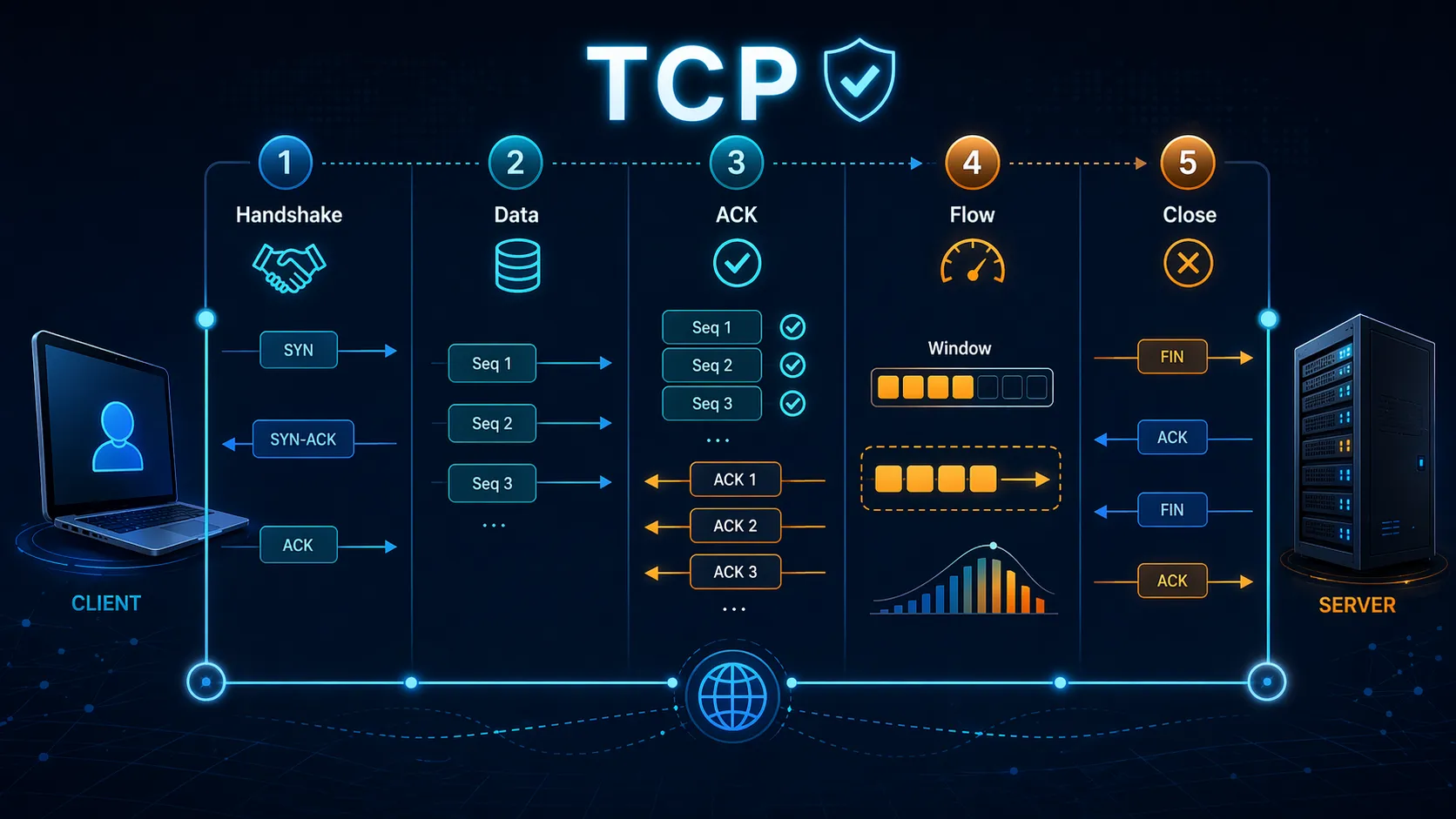

TCP fügt über der IP-Paketzustellung Verbindungsmanagement, Sequenzierung, Bestätigungen und Verkehrssteuerung hinzu.

Was ist TCP?

TCP als Protokoll der Transportschicht

TCP ist ein Transportschichtprotokoll im Internet-Protokollstapel. Praktisch bedeutet das, dass es oberhalb von IP und unterhalb von Anwendungsprotokollen wie HTTP, HTTPS, SMTP, IMAP, FTP, Datenbankprotokollen und vielen Remotezugriffsdiensten angesiedelt ist. IP kümmert sich um Adressierung und Routing über Netzwerke hinweg, während TCP sich um das Ende-zu-Ende-Transportverhalten zwischen zwei kommunizierenden Hosts kümmert.

Diese Schichtung ist wichtig, weil Anwendungssoftware in der Regel Paketverlust, Duplizierung, Neuordnung oder Ratenanpassung nicht selbst verwalten möchte. TCP bietet einen standardisierten Transportdienst, den Anwendungen über Sockets oder entsprechende Betriebssystemschnittstellen nutzen können. Dieser Dienst ermöglicht es Entwicklern, sich auf das Nachrichtenformat der Anwendung und die Geschäftslogik zu konzentrieren, während die Transportschicht für die Zustellungsdisziplin sorgt.

TCP wird oft als verbindungsorientiert beschrieben, aber dieser Ausdruck wird manchmal missverstanden. Er bedeutet nicht, dass eine feste physische Leitung zwischen zwei Systemen existiert. Vielmehr bedeutet er, dass Sender und Empfänger einen gemeinsamen Verbindungszustand aufbauen und pflegen, damit Daten nachverfolgt, bestätigt, bei Bedarf neu geordnet und der Anwendung als konsistenter Bytestrom übergeben werden können.

Kernmerkmale von TCP

Das bekannteste Merkmal von TCP ist die zuverlässige Zustellung. Jede Seite verfolgt Sequenznummern, bestätigt angekommene Daten und erkennt fehlende Informationen. Wenn ein Segment auf dem Pfad verloren geht, kann TCP es erneut senden. Das hilft der empfangenden Anwendung, einen vollständigen Datenstrom zu erhalten, selbst wenn das zugrundeliegende Netzwerk nicht perfekt ist.

TCP bewahrt auch die Reihenfolge. Daten können als Segmente über das Netzwerk reisen, die nicht genau in der gleichen Reihenfolge ankommen, in der sie gesendet wurden, aber TCP setzt den Strom wieder zusammen, bevor er nach oben gereicht wird. Für Anwendungen wie Webtransaktionen, Dateiübertragungen, E-Mail-Abruf und Datenbanksitzungen ist die geordnete Zustellung normalerweise essenziell, weil selbst kleine Lücken oder Umordnungen die Bedeutung des Datenstroms zerstören können.

Ein weiteres Kernmerkmal ist die Verkehrsregulierung. TCP sendet nicht einfach so schnell wie möglich für immer. Es wendet Flusskontrolle an, damit der Sender den Empfänger nicht überrennt, und es wendet Staukontrolle an, damit die Verbindung auf Netzwerkbedingungen reagiert. Diese Verhaltensweisen machen TCP kooperativer und widerstandsfähiger als einen reinen "Senden-und-Vergessen"-Transportansatz.

TCP ist nicht nur eine Zustellungsmethode. Es ist ein Transportkontrollsystem, das Verbindungszustand, Sequenzierung, Bestätigung, Neuübertragung und Ratenanpassung in einem standardisierten Protokollverhalten vereint.

Wie funktioniert TCP?

Verbindungsaufbau und der Drei-Wege-Handschlag

Bevor Anwendungsdaten ausgetauscht werden, baut TCP normalerweise eine Verbindung mit dem bekannten Drei-Wege-Handschlag auf. Ein Client beginnt mit dem Senden einer Synchronisationsanfrage, üblicherweise als SYN bezeichnet. Der Server antwortet mit SYN-ACK, das sowohl die ursprüngliche Anfrage bestätigt als auch seinen eigenen Sequenzzustand ankündigt. Der Client schließt den Prozess dann mit einem ACK ab. Nach diesem Austausch haben beide Seiten genügend gemeinsamen Zustand, um die zuverlässige Datenübertragung zu starten.

Der Handschlag ist wichtig, weil er mehr tut als nur "Hallo" zu sagen. Er bestätigt, dass beide Endpunkte erreichbar sind, verhandelt anfängliche Sequenznummern und bereitet Puffer- und Kontrollzustand für die Sitzung vor. In vielen Umgebungen werden während des Verbindungsaufbaus auch zusätzliche Mechanismen wie Optionen für Fensterskalierung, selektive Bestätigung und Zeitstempel etabliert, was die Effizienz in modernen Netzen verbessert.

Weil TCP zustandsbehaftet ist, führt die Verbindungsaufbauphase im Vergleich zu einem verbindungslosen Transport eine kleine Verzögerung ein. Dieser Overhead ist ein Kompromiss: Die Anwendung wartet kurz zu Beginn, gewinnt aber für den Rest der Sitzung eine geordnete und zuverlässige Zustellung.

Datenübertragung, Sequenzierung und Bestätigungen

Sobald die Verbindung hergestellt ist, legt der Sender Anwendungsbytes in TCP-Segmente und weist Sequenznummern zu, um ihre Position im Strom zu verfolgen. Der Empfänger bestätigt den höchsten zusammenhängenden Bereich empfangener Daten. Wenn alle Segmente erfolgreich ankommen, ermöglicht der Bestätigungsprozess dem Sender, voranzukommen, ohne zuvor zugestellte Bytes erneut zu senden.

Wenn ein Segment verloren geht, zu lange verzögert wird oder in falscher Reihenfolge ankommt, helfen die Bestätigungen des Empfängers dem Sender, eine Lücke im Strom zu erkennen. Der Sender kann dann die fehlenden Daten erneut übertragen. Dieses Verhalten ermöglicht es TCP, viele Netzwerkbeeinträchtigungen vor der Anwendungsschicht zu verbergen. Aus Sicht der Anwendung empfängt sie weiterhin einen kohärenten Bytestrom anstelle einer verstreuten Menge von Paketen.

TCP ist stromorientiert und nicht nachrichtenorientiert. Das bedeutet, das Protokoll bewahrt die Bytereihenfolge, nicht die Grenzen von Anwendungsnachrichten. Anwendungen, die eine explizite Nachrichteneinfassung benötigen, müssen diese Logik selbst definieren, weshalb Protokolle höherer Ebene oft Trennzeichen, Längenangaben, Kopfzeilen oder Datenstrukturen oberhalb von TCP enthalten.

TCP beginnt mit dem Verbindungsaufbau und hält dann den Strom durch Sequenznummern, Bestätigungen und Neuübertragungen aufrecht.

Flusskontrolle und Staukontrolle

Flusskontrolle und Staukontrolle sind verwandt, lösen aber unterschiedliche Probleme. Die Flusskontrolle schützt den empfangenden Host. Ein Empfänger gibt bekannt, wie viele Daten er aktuell akzeptieren kann, und der Sender bleibt innerhalb dieser Grenze. Das verhindert, dass ein schneller Sender eine langsamere Anwendung oder einen kleineren Empfangspuffer überrennt.

Die Staukontrolle schützt den Netzwerkpfad. Selbst wenn der Empfänger mehr Daten akzeptieren kann, ist das dazwischenliegende Netzwerk möglicherweise nicht in der Lage, unbegrenzten Verkehr ohne Verlust und Verzögerung zu transportieren. TCP passt daher sein Sendeverhalten basierend auf wahrgenommener Überlastung an. In üblichen Beschreibungen umfasst dies Mechanismen wie langsamen Start, Stauvermeidung, schnelle Neuübertragung und schnelle Wiederherstellung. Das genaue Verhalten hängt von der Implementierung und dem verwendeten Staukontrollalgorithmus ab, aber das Ziel ist konsistent: den Durchsatz erhöhen, wenn der Pfad gesund ist, und zurückfahren, wenn Stau auftritt.

Dieses adaptive Verhalten ist ein Grund, warum TCP für groß angelegten Datentransport immer noch vertrauenswürdig ist. Es garantiert nicht perfekte Fairness oder maximale Leistung in jeder Umgebung, aber es bietet Anwendungen ein ausgereiftes, interoperables Transportmodell, das auf sich ändernde Netzwerkbedingungen reagiert, anstatt einen stabilen Pfad anzunehmen.

Verbindungsbeendigung

Wenn die Datenübertragung abgeschlossen ist, wird eine TCP-Sitzung normalerweise ordentlich geschlossen. Eine Seite sendet ein FIN, um anzuzeigen, dass sie keine Daten mehr sendet, und die andere Seite bestätigt es. Weil TCP vollduplex ist, kann die Gegenrichtung kurzzeitig weiterlaufen, bis auch diese Seite ihr eigenes FIN sendet und der Austausch bestätigt wird. Diese geordnete Beendigung hilft beiden Endpunkten, den Verbindungszustand freizugeben, ohne fliegende Daten stillschweigend zu verwerfen.

Bei einigen Fehler- oder Richtlinienbedingungen kann eine Verbindung zurückgesetzt (Reset) anstatt ordentlich geschlossen werden. Ein Reset baut den Sitzungszustand sofort ab, was nützlich sein kann, wenn ein Port nicht verfügbar ist, ein Prozess fehlgeschlagen ist oder ein Gerät die Verbindung absichtlich ablehnt. Ein Reset ist jedoch abrupter und nicht die normale Form der sauberen Anwendungsbeendigung.

Der praktische Wert von TCP kommt von seiner Disziplin: Zustand aufbauen, Bytes in Reihenfolge bewegen, Zustellung bestätigen, sich an den Pfad anpassen und die Sitzung sauber schließen.

Häufige Anwendungen von TCP

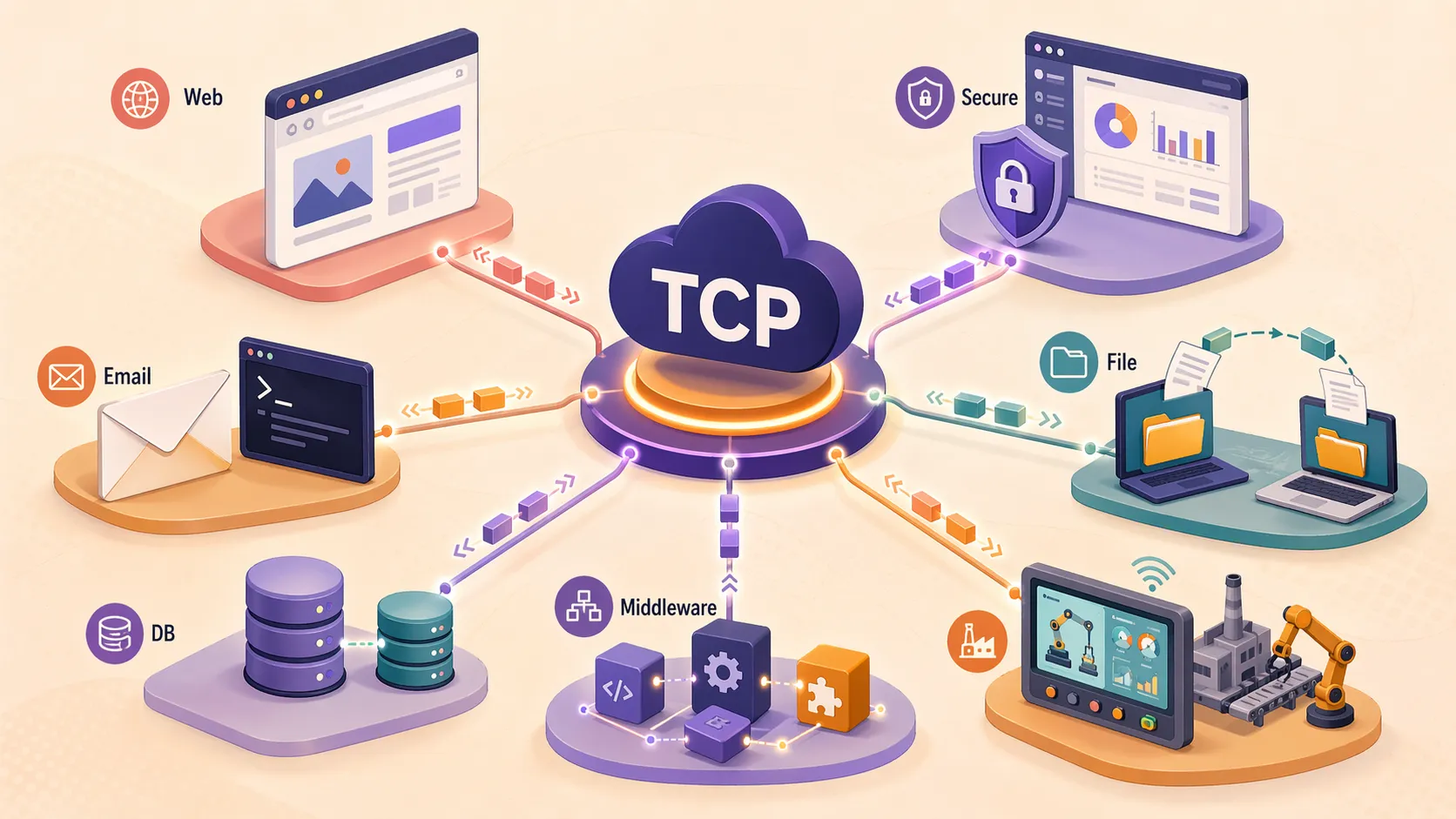

Webzugriff, sichere Sitzungen und Geschäftsanwendungen

TCP wird häufig für Webverkehr und viele Anwendungssitzungen verwendet, die Integrität und Ordnung erfordern. Traditionelles HTTP nutzt TCP, und HTTPS kombiniert üblicherweise HTTP mit TLS über TCP. Webportale, SaaS-Plattformen, Unternehmens-Dashboards, APIs und viele Identitätsdienste verlassen sich auf dieses Transportverhalten, weil Seiten, Datensätze, Authentifizierungsaustausche und Geschäftstransaktionen eine zuverlässige Zustellung benötigen.

Selbst wenn eine moderne Plattform Echtzeitinformationen im Browser darstellt, können große Teile der zugrundeliegenden Sitzung immer noch von TCP-basierten Protokollen abhängen. Software-Updates, Kontoanmeldungen, Datensynchronisation, Hintergrund-Downloads und Backend-Dienstrouten profitieren alle von einem Transportmodell, das verlorene Daten erneut senden und die Sequenz über die Verbindung hinweg bewahren kann.

Für Unternehmenssysteme ist diese Zuverlässigkeit besonders wichtig, wenn Benutzer Genauigkeit und nicht nur Unmittelbarkeit erwarten. Wenn eine Bestandstransaktion, eine Abfrage von Krankenakten, ein Finanzbericht oder eine Konfigurationsänderung unvollständig oder in falscher Reihenfolge ankommt, können die Folgen viel schwerwiegender sein als eine kleine Latenzsteigerung.

Dateiübertragung, E-Mail und Fernadministration

TCP ist auch zentral für die Dateizustellung und Store-and-Forward-Kommunikation. Protokolle für Dateiübertragung, E-Mail-Einreichung, E-Mail-Abruf und sicheren Shell-Zugriff haben historisch auf TCP vertraut, weil sie eine vollständige und korrekte Datenrekonstruktion am Ziel benötigen. Ein fehlender Block in einer Datei oder ein teilweise übertragener Verwaltungsbefehl ist normalerweise inakzeptabel.

Die Fernadministration ist ein weiteres starkes Beispiel. Wenn Ingenieure sich bei Servern, Netzwerkgeräten oder industriellen Managementsystemen anmelden, wünschen sie sich typischerweise stabile interaktive Sitzungen mit zuverlässiger Befehlszustellung und geordneter Ausgabe. TCP unterstützt diese Erwartung, indem es sicherstellt, dass eingegebene Befehle und zurückgegebene Daten nachverfolgt und bei Bedarf erneut gesendet werden.

In hybriden Umgebungen transportiert TCP oft Synchronisationsverkehr zwischen lokalen Systemen und Cloud-Diensten. Sicherungsaufträge, Software-Repositorien, ERP-Verbindungen, Kundenportale und Verwaltungstools sind alle häufig auf seine Transportgarantien angewiesen.

Datenbanken, Middleware und industrielle Systeme

Viele Datenbank-Engines und Middleware-Plattformen nutzen TCP für die Client-Server-Kommunikation, Replikation und den Dienst-zu-Dienst-Verkehr. Datenbankabfragen, Ergebnismengen und Transaktionsantworten tolerieren keine fehlenden oder neu geordneten Bytes. Das Strommodell und die Zuverlässigkeitsmechanismen von TCP machen es zu einer natürlichen Wahl für diese Arbeitslasten.

Industrielle und operationelle Systeme verwenden TCP ebenfalls umfangreich, wo Datenintegrität wichtiger ist als Zustellung mit extrem niedriger Latenz. Geräteverwaltung, Ferndiagnose, Konfigurationszugriff, Historien-Synchronisation, industrielle Serverkommunikation und viele Steuerungssystem-Supportanwendungen sind auf TCP-basierten Transport angewiesen, selbst wenn die breitere Umgebung auch spezialisierte Feldprotokolle umfasst.

Das bedeutet nicht, dass jede industrielle Arbeitslast TCP verwenden sollte. Zeitkritische Regelschleifen, Multicast-Rufe oder hochgradig verzögerungsempfindliche Medienpfade können andere Transportoptionen nutzen. Dennoch bleibt TCP für Überwachung, Verwaltung, Berichterstattung und serverorientierten Anwendungsverkehr eine weit verbreitete Grundlage.

Von Websites und E-Mails bis hin zu Datenbanken und industriellen Managementplattformen unterstützt TCP Anwendungen, die auf genauen Transport angewiesen sind.

Warum Anwendungen TCP wählen

Vorteile eines zuverlässigen Bytestroms

Der größte Vorteil von TCP ist, dass Anwendungen einen verlässlichen Transportdienst erhalten, ohne Zuverlässigkeit von Grund auf neu implementieren zu müssen. Entwickler müssen nicht für jede Anwendung ein eigenes Sequenzierungssystem, eine Verlustwiederherstellungslogik, ein Flusskontrollmodell und einen Verbindungslebenszyklus erstellen. TCP bietet ein ausgereiftes, interoperables Verhalten, das Betriebssysteme und Netzwerkstacks bereits gut verstehen.

Ein weiterer wichtiger Vorteil ist die Vorhersagbarkeit. Weil TCP seit Jahrzehnten eingesetzt wird, wird sein Verhalten auf Client-Geräten, Servern, Firewalls, Lastverteilern und Überwachungstools breit unterstützt. Das erleichtert es, Dienste zu bauen, die in gemischten Umgebungen arbeiten können, ohne auf jedem Pfad eine benutzerdefinierte Transportbehandlung zu verlangen.

TCP paart sich auch natürlich mit Sicherheitsmechanismen der oberen Schicht wie TLS. Diese Kombination ist zu einer Standardgrundlage für sichere Websites, APIs, Fernzugriffswerkzeuge, Mail-Dienste und viele Geschäftsanwendungen geworden, die sowohl Vertraulichkeit als auch zuverlässigen Transport benötigen.

Einschränkungen und Kompromisse

TCP ist nicht immer die beste Wahl. Zuverlässigkeit, Bestätigungen, Neuübertragungen und Verbindungsaufbau bringen alle einen Overhead mit sich. Wenn eine Anwendung extrem empfindlich auf Verzögerungsschwankungen reagiert oder wenn verspätete Daten weniger nützlich sind als sofortige Teildaten, kann TCP ungeeignet sein. Echtzeit-Sprache, interaktive Medien oder bestimmte Rundfunk- und Telemetriemuster bevorzugen möglicherweise Transporte, die die Latenz minimieren und Head-of-Line-Blocking vermeiden.

Das geordnete Zustellungsmodell von TCP kann ebenfalls Wartezeiten einführen. Wenn ein Segment fehlt, müssen spätere Bytes möglicherweise warten, bis die Lücke behoben ist, bevor die empfangende Anwendung einen vollständig geordneten Strom erhält. Für viele transaktionale Anwendungen ist das akzeptabel, aber für einige Echtzeiterfahrungen kann es die Reaktionsfähigkeit verringern.

Daher sollte die Protokollauswahl den Anwendungszielen folgen. TCP ist ausgezeichnet, wenn Korrektheit, Konsistenz und Kompatibilität die Prioritäten sind. Es ist weniger ideal, wenn das Hauptziel die geringstmögliche Latenz bei Toleranz gegenüber etwas Verlust oder Umordnung ist.

TCP im Vergleich zu UDP

Unterschiedliche Transportphilosophien

TCP und UDP sind beide Transportschichtprotokolle, aber sie bieten sehr unterschiedliche Dienstmodelle. TCP ist verbindungsorientiert und betont Zuverlässigkeit, Ordnung, Neuübertragung und Transportkontrolle. UDP ist verbindungslos und hält das Transportverhalten leichter, wobei viele Verantwortlichkeiten der Anwendung überlassen werden, wenn sie überhaupt benötigt werden.

Dieser Unterschied macht nicht ein Protokoll universell besser als das andere. Er spiegelt unterschiedliche Designprioritäten wider. TCP ist besser auf Anwendungen wie Webseiten, Dateiübertragungen, E-Mail, Datenbankzugriff und Fernadministration abgestimmt. UDP ist oft besser auf Szenarien wie DNS-Abfragen, bestimmte Streaming-Muster, Echtzeitmedien, Multicast-Verkehr und benutzerdefinierte Niedriglatenz-Anwendungsdesigns abgestimmt.

In der Praxis wählen Ingenieure zwischen ihnen, indem sie fragen, was am wichtigsten ist: vollständige geordnete Zustellung oder minimale Transportbelastung und schnellere Reaktion auf zeitkritischen Verkehr. TCP beantwortet die erste Anforderung besonders gut.

Die richtige Wahl treffen

Wenn eine Anwendung fehlende Bytes nicht tolerieren kann, ist TCP normalerweise der sicherere Ausgangspunkt. Deshalb ist es in Unternehmenssoftware, Webinfrastruktur, Cloud-APIs und systemsynchronisation nach wie vor verbreitet. Diese Umgebungen profitieren mehr von Korrektheit und Konsistenz als vom Einsparen einer kleinen Menge Transport-Overhead.

Wenn eine Anwendung verspätete Daten als nutzlos betrachtet, ändert sich die Rechnung. Ein Sprachpaket, das zu spät ankommt, wird möglicherweise verworfen, anstatt erneut gesendet zu werden, während ein fehlendes Byte in einem Softwarepaket oder einem Kontodatensatz inakzeptabel ist. Das Verständnis dieser Unterscheidung hilft zu erklären, warum TCP weiterhin viele Anwendungsklassen dominiert, auch wenn andere Transporte für spezialisierte Anforderungen genutzt werden.

Anwendungen von TCP in modernen Netzwerken

Cloud, Rechenzentrum und Internetdienste

Ein Großteil des modernen Internets ist irgendwo im Dienstpfad immer noch auf TCP angewiesen. Öffentliche Websites, interne Webdienste, API-Gateways, Speicherzugriff, Verwaltungsportale, E-Mail-Relays, Sicherungs-Repositorien und viele Cloud-native Komponenten nutzen alle TCP-Verbindungen zwischen Clients, Proxys, Gateways und Servern.

In Rechenzentren ist TCP oft der Standardtransport für Dienstzugriff, Datenbankkonnektivität, Verwaltungsschnittstellen und Ost-West-Verkehr zwischen Anwendungskomponenten. Selbst wenn ein Benutzer nur eine einfache Browsersitzung sieht, können mehrere TCP-basierte Austausche hinter den Kulissen über Web-, Anwendungs- und Datenschichten hinweg stattfinden.

Dasselbe gilt für Edge- und Zweigstellenumgebungen. Einzelhandelssysteme, Gesundheitsplattformen, Bildungssysteme, Remote-Büros und industrielle Steuerungs-Supportnetze sind häufig auf TCP für zuverlässige Anwendungskonnektivität über LANs, WANs, VPNs und private oder öffentliche IP-Infrastruktur angewiesen.

Sicherheits-, Überwachungs- und Verwaltungslasten

TCP ist tief in Sicherheits- und Verwaltungsabläufe eingebettet. SIEM-Plattformen, Logversand, Fernadministration, Patch-Auslieferung, Asset-Management, Authentifizierungsdienste und zentrale Überwachungssysteme sind oft auf TCP angewiesen, weil Verwaltungsdaten intakt und in der richtigen Reihenfolge ankommen müssen, um vertrauenswürdig und handlungsfähig zu bleiben.

Operationstechnologie-Umgebungen zeigen ein ähnliches Muster. Während der Steuerungsverkehr spezialisierte Designs verwenden kann, sind die umgebenden Schichten für Verwaltung, Analytik, Alarmierung, Historien-Sammlung, Berichterstattung und Fernentwicklung häufig auf TCP-basierte Dienste angewiesen. Das macht TCP nicht nur für benutzerorientierte Anwendungen wichtig, sondern auch für die Infrastruktur, die diese Anwendungen sichtbar, sicher und verwaltbar hält.

Implementierungsaspekte für TCP-basierte Dienste

Leistung, Optimierung und Sicherheitskontext

TCP erfolgreich zu nutzen, bedeutet nicht nur, einen Port zu öffnen. Die tatsächliche Leistung hängt von der Umlaufzeit, der Verlustrate, der Fenstergröße, dem Staukontrollverhalten, dem Pufferdesign und den Lese-/Schreibmustern der Anwendung ab. Ein Pfad mit hoher Bandbreite und hoher Latenz kann beispielsweise eine angemessene Optimierung und Endpunktunterstützung benötigen, um einen effizienten Durchsatz zu erreichen.

Das Sicherheitsdesign ist ebenfalls wichtig. TCP selbst bietet Transportzuverlässigkeit, keine Vertraulichkeit oder Identitätszusicherung. Wenn Verschlüsselung und Endpunktauthentifizierung erforderlich sind, wird TCP üblicherweise mit TLS kombiniert. Firewalls, Lastverteiler, Eindringungserkennungswerkzeuge und Service-Meshes überprüfen, leiten oder steuern oft TCP-basierte Sitzungen, daher müssen Netzwerkrichtlinie und Anwendungsdesign aufeinander abgestimmt sein.

Schließlich sollten Architekten bedenken, dass eine erfolgreiche TCP-Anwendung vom gesamten Pfad abhängt, nicht nur von der Protokollspezifikation. Zwischengeräte, NAT-Geräte, Proxys, Funkverbindungen und überlastete Server beeinflussen alle, wie sich eine TCP-Sitzung in der Produktion verhält. Gutes Design berücksichtigt daher Anwendungsverhalten, Endpunktkapazität und Netzwerkbedingungen gemeinsam.

Fazit

TCP bleibt einer der wichtigsten Bausteine der IP-Kommunikation, weil es einen disziplinierten Transportdienst für Anwendungen bereitstellt, die eine zuverlässige und geordnete Zustellung erfordern. Durch den Aufbau einer Verbindung, die Sequenzierung von Bytes, die Bestätigung des Fortschritts, die Neuübertragung von Verlusten und die Anpassung an Empfänger- und Netzwerkbedingungen verwandelt TCP ein unvollkommenes Paketnetzwerk in eine praktische Plattform für zuverlässige Softwarekommunikation.

Seine Stärken erklären, warum es immer noch weit verbreitet ist über Websites, sichere Sitzungen, E-Mail-Systeme, Dateiübertragung, Datenbanken, Verwaltungsplattformen, Cloud-Dienste und industrielle Supportanwendungen hinweg. Auch wenn andere Transporte spezielle Niedriglatenz- oder medienintensive Arbeitslasten bedienen, bleibt TCP die Standardwahl, wann immer Vollständigkeit, Konsistenz und Interoperabilität zentrale Anforderungen sind.

FAQ

Wofür steht TCP?

TCP steht für Transmission Control Protocol (Übertragungssteuerungsprotokoll). Es ist ein Transportschichtprotokoll, das eine zuverlässige, geordnete Kommunikation zwischen Endpunkten über IP-Netzwerke ermöglicht.

Was ist der Hauptzweck von TCP?

Der Hauptzweck von TCP ist die zuverlässige Übertragung von Anwendungsdaten. Es baut Verbindungszustände auf, verfolgt Sequenznummern, bestätigt empfangene Daten, sendet fehlende Segmente erneut und steuert das Sendeverhalten, damit der Austausch korrekt und handhabbar bleibt.

Ist TCP verbindungsorientiert?

Ja. TCP ist verbindungsorientiert, weil die beiden Endpunkte vor und während der Datenübertragung einen gemeinsamen Verbindungszustand aufbauen und aufrechterhalten. Dieser Zustand ermöglicht zuverlässige Zustellung, Ordnung und Verkehrssteuerung während der Sitzung.

Wie unterscheidet sich TCP von UDP?

TCP konzentriert sich auf Zuverlässigkeit, Sequenzierung, Bestätigungen und staukontrolliertes Transportverhalten. UDP bietet ein leichteres, verbindungsloses Modell mit weniger Transport-Overhead, was für zeitkritische oder verlusttolerante Anwendungen besser geeignet sein kann.

Bietet TCP Verschlüsselung?

Nein. TCP bietet Transportzuverlässigkeit, keine Verschlüsselung. Wenn Vertraulichkeit, Integritätsschutz und authentifizierte sichere Sitzungen benötigt werden, wird TCP üblicherweise mit TLS oder einem anderen Sicherheitsmechanismus der oberen Schicht kombiniert.

Wo wird TCP häufig eingesetzt?

TCP wird häufig eingesetzt beim Webzugriff, bei HTTPS-Sitzungen, E-Mail, Dateiübertragung, Fernadministration, Datenbankkommunikation, Cloud-Diensten, Unternehmensanwendungen, Überwachungssystemen und vielen industriellen Management- und Supportplattformen.