Die Zwei-Faktor-Authentifizierung, allgemein als 2FA bezeichnet, ist ein Sicherheitsverfahren, bei dem ein Benutzer seine Identität mit zwei verschiedenen Faktoren nachweisen muss, bevor der Zugriff gewährt wird. Anstatt sich nur auf ein Passwort zu verlassen, fordert das System einen zweiten Identitätsnachweis an, beispielsweise einen Einmalcode, eine Push-Bestätigung, eine Antwort eines Hardware-Tokens oder eine biometrische Bestätigung. Der Zweck ist einfach: Selbst wenn ein Faktor offengelegt, gestohlen oder erraten wird, ist das Konto immer noch schwer zu kompromittieren, da ein zweiter Überprüfungsschritt im Weg steht.

In modernen digitalen Umgebungen ist dieser zusätzliche Schritt immer wichtiger geworden. Unternehmen nutzen Cloud-Dienste, Fernzugriff, Administrationskonsolen, Kollaborationstools, VPNs, E-Mail-Plattformen und mobile Apps, die von vielen Geräten und Standorten aus erreicht werden können. Ein reines Passwortmodell ist für diese Realität oft zu anfällig. Wiederverwendete Anmeldedaten, Phishing-Versuche, Brute-Force-Angriffe, Social Engineering und die Kompromittierung von Endgeräten machen die Einfaktor-Anmeldung zu unsicher, als dass viele Unternehmen dies tolerieren könnten.

Aus diesem Grund wird die Zwei-Faktor-Authentifizierung heute in der Unternehmens-IT, im Finanzwesen, im Gesundheitswesen, auf Regierungsplattformen, im E-Commerce, in der Kommunikationsinfrastruktur und in industriellen Steuerungsumgebungen weit verbreitet eingesetzt. Sie ist für sich genommen keine vollständige Sicherheitsstrategie, aber eine der praktikabelsten und am weitesten verbreiteten Methoden, um den Kontoschutz zu verbessern, ohne die Art und Weise, wie Menschen auf Systeme zugreifen, vollständig zu ändern.

Was ist Zwei-Faktor-Authentifizierung?

Definition und Kernidee

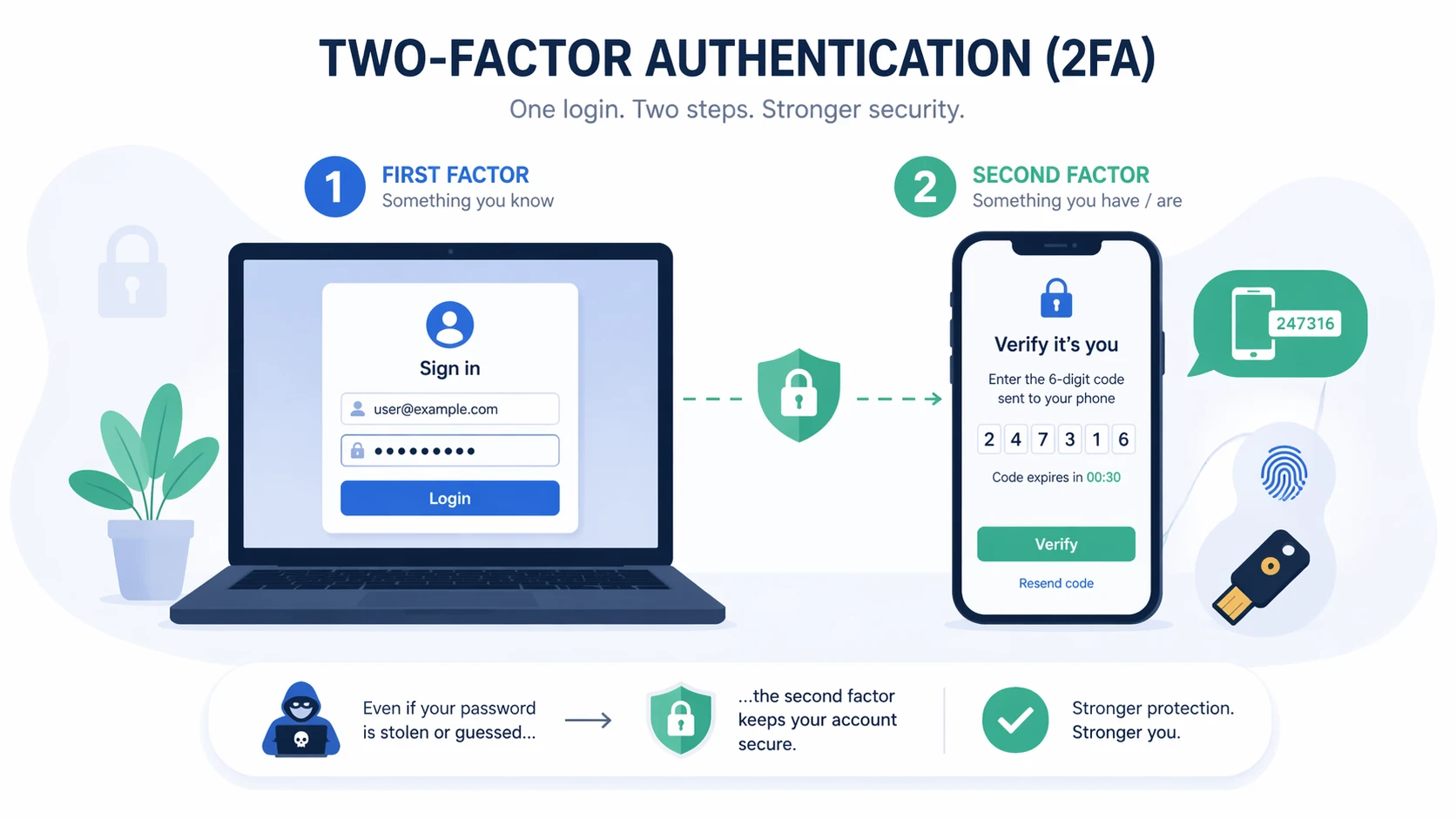

Die Zwei-Faktor-Authentifizierung ist ein Identitätsüberprüfungsverfahren, das zwei separate Kategorien von Nachweisen erfordert, bevor eine Anmeldung oder Transaktion akzeptiert wird. Der erste Faktor ist meist etwas, das der Benutzer weiß, wie ein Passwort oder eine PIN. Der zweite Faktor ist in der Regel etwas, das der Benutzer besitzt, wie ein Telefon, eine Authenticator-App, ein Hardware-Token oder eine Smartcard, oder etwas, das der Benutzer ist, wie ein Fingerabdruck oder ein Gesichtsscan.

Die Kernidee ist die mehrschichtige Überprüfung. Ein Passwort kann gestohlen, wiederverwendet oder erraten werden. Ein zweiter Faktor erhöht die Hürde, da der Angreifer nun mehr als eine Art Zugriff benötigt. In der Praxis bedeutet das, dass ein kompromittiertes Passwort allein oft nicht mehr ausreicht, um die Kontrolle über das Konto zu übernehmen.

Dieses mehrschichtige Modell ist besonders wertvoll in Umgebungen, in denen die Identität der Zugang zu sensiblen Systemen ist. Wenn ein Benutzerkonto den Zugriff auf E-Mail, Cloud-Speicher, VPN, Administratorkonfigurationen oder Geschäftsanwendungen steuert, wird eine robustere Anmeldeüberprüfung sehr schnell wichtig.

Die Zwei-Faktor-Authentifizierung ersetzt nicht in allen Fällen Passwörter. Sie stärkt sie, indem ein gestohlenes Geheimnis weniger entscheidend wird.

Unterschied zur reinen Passwort-Anmeldung

Eine reine Passwort-Anmeldung hängt von einem einzigen Informationsstück ab. Wenn diese Information offengelegt wird, ist das Konto möglicherweise sofort gefährdet. Die Zwei-Faktor-Authentifizierung ändert diese Gleichung, indem sie eine separate Anforderung einführt. Selbst wenn das Passwort bekannt ist, erwartet das System immer noch ein zweites Signal, das bestätigt, dass der Benutzer der rechtmäßige Kontoinhaber ist.

Dadurch ist 2FA widerstandsfähiger gegen gängige Angriffswege. Die Wiederverwendung von Anmeldedaten wird weniger effektiv. Einfaches Phishing lässt sich schwerer in einen direkten Kontozugriff umwandeln. Gelegenheitsangreifer, die geleakte Passwörter kaufen, scheitern oft, wenn sie den zweiten Faktor nicht erfüllen können. Das macht das Konto nicht unangreifbar, reduziert aber die Wahrscheinlichkeit, dass ein einziges kompromittiertes Geheimnis ausreicht.

In diesem Sinne ist 2FA eine praktische Maßnahme, um die Folgen von schwachen Passwörtern zu verringern – und nicht so zu tun, als wären Passwörter nicht mehr Teil des Anmeldevorgangs.

Funktionsweise der Zwei-Faktor-Authentifizierung

Der grundlegende Authentifizierungsablauf

Der typische 2FA-Vorgang beginnt, wenn ein Benutzer Benutzernamen und Passwort eingibt. Wenn diese Anmeldedaten korrekt sind, schließt das System die Anmeldung nicht sofort ab. Stattdessen fordert es einen zweiten Faktor an. Dieser zweite Faktor kann je nach Plattformdesign ein temporärer Code sein, der von einer Authenticator-App generiert wird, eine Push-Benachrichtigung an ein registriertes Gerät, eine Antwort eines Hardware-Tokens, eine Aktion mit einer Smartcard oder eine biometrische Prüfung.

Das System überprüft den zweiten Faktor und gewährt den Zugriff, wenn beide Prüfungen erfolgreich sind. Fehlt der zweite Faktor, ist er falsch oder nicht verfügbar, wird die Anmeldung verweigert oder zur weiteren Prüfung zurückgehalten. Diese Abfolge bedeutet, dass das Konto durch mehr als einen Nachweistyp geschützt ist und nicht nur durch Wissen allein.

Obwohl die Benutzererfahrung je nach Plattform variieren kann, bleibt die zugrunde liegende Logik gleich: Zuerst identifizieren, dann erneut über eine separate Faktorkategorie überprüfen, bevor der Zugriff erlaubt wird.

Gängige Methoden für den zweiten Faktor

Zu den gängigen Methoden für den zweiten Faktor gehören SMS-Codes, E-Mail-Codes, zeitbasierte Codes aus Authenticator-Apps, Push-Bestätigungen, Hardware-Sicherheitsschlüssel, physische Tokens, Smartcards und biometrische Bestätigungen. Nicht alle Methoden bieten das gleiche Sicherheitsniveau, die gleiche Benutzerfreundlichkeit oder das gleiche Wartungsprofil, daher wählen Unternehmen je nach Risikostufe, Geräteverfügbarkeit und Implementierungsmaßstab.

Authenticator-Apps sind weit verbreitet, da sie relativ praktisch sind und nicht von einer kontinuierlichen Mobilfunkverbindung abhängen. Die Push-basierte Bestätigung kann benutzerfreundlich sein, da sie die manuelle Codeeingabe reduziert. Hardware-Tokens und Sicherheitsschlüssel werden in Umgebungen mit höheren Sicherheitsanforderungen bevorzugt, da sie widerstandsfähiger gegen einige Formen von Phishing und Diebstahl von Anmeldedaten sind.

Der richtige zweite Faktor hängt daher vom Kontext ab. Eine kleine interne Geschäfts-App kann eine Methode wählen, während eine privilegierte Administrationsplattform oder eine sensible Infrastrukturumgebung etwas Robusteres und Kontrollierteres erfordert.

Die Zwei-Faktor-Authentifizierung ist keine feststehende Technologie. Es ist ein Rahmenwerk, das je nach Sicherheits- und Betriebsanforderungen mit verschiedenen Methoden für den zweiten Faktor implementiert werden kann.

Haupttypen von Authentifizierungsfaktoren

Etwas, das du weißt, etwas, das du hast, und etwas, das du bist

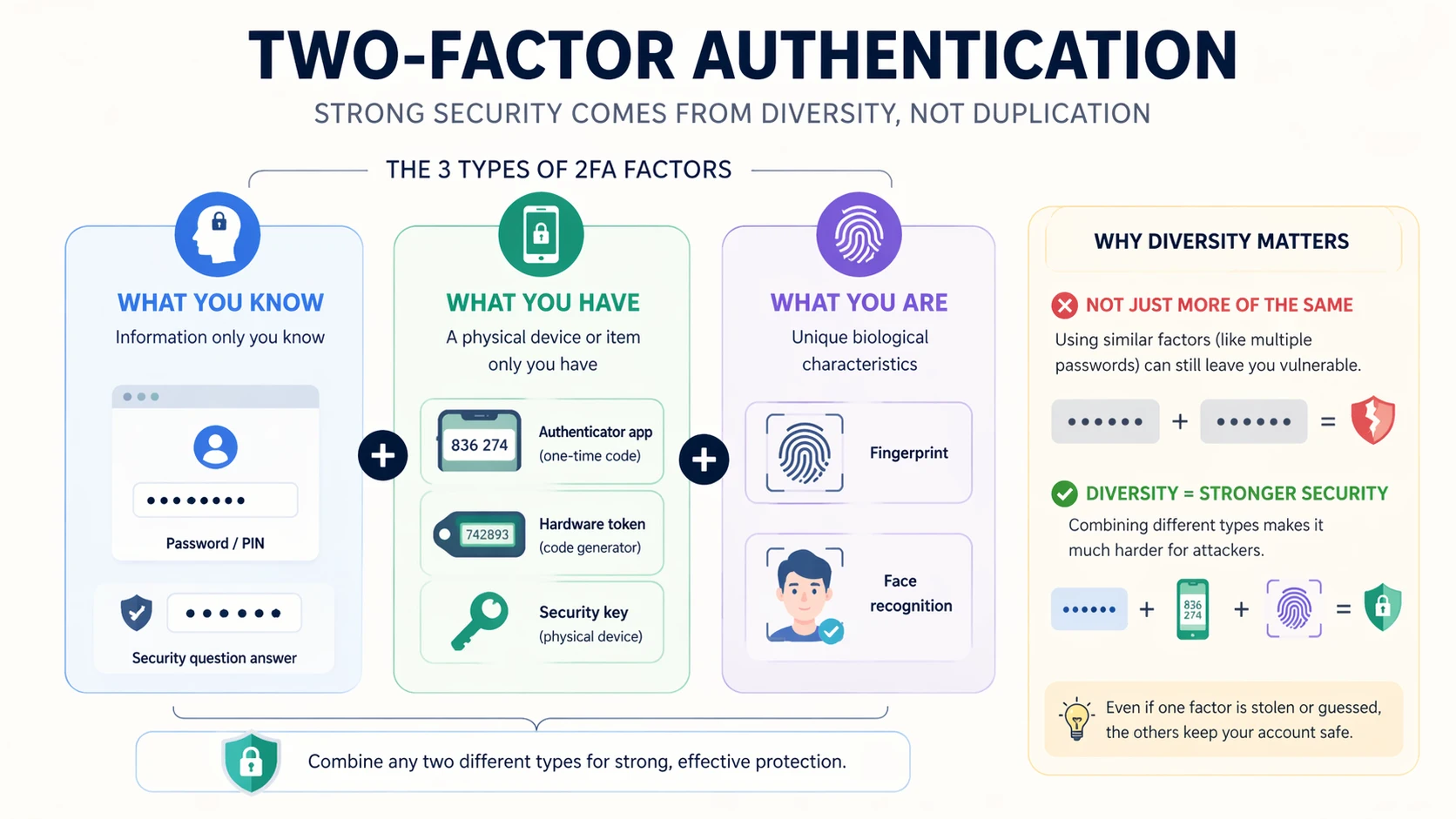

Authentifizierungsfaktoren werden üblicherweise in drei breite Kategorien eingeteilt. Die erste ist etwas, das der Benutzer weiß, wie ein Passwort oder eine PIN. Die zweite ist etwas, das der Benutzer besitzt, wie ein registriertes mobiles Gerät, ein Hardware-Token, ein Sicherheitsschlüssel oder eine Smartcard. Die dritte ist etwas, das der Benutzer ist, wie ein Fingerabdruck, ein Gesichtsmuster oder ein anderes biometrisches Merkmal.

Die Zwei-Faktor-Authentifizierung funktioniert durch die Kombination zweier verschiedener Kategorien – nicht zweier Geheimnisse aus derselben Kategorie. Beispielsweise ist ein Passwort plus ein temporärer Authenticator-Code von einem Gerät 2FA, da einer der Faktoren wissensbasiert und der andere besitzbasiert ist. Ein Passwort plus ein zweites Passwort bietet nicht wirklich das gleiche Schutzniveau, da beide zur gleichen Faktorfamilie gehören.

Diese Unterscheidung ist wichtig, da der Sicherheitswert von 2FA von der Unabhängigkeit der Faktoren abhängt – nicht nur von der Anzahl der Schritte im Anmeldeablauf.

Warum die Vielfalt der Faktoren wichtig ist

Die Vielfalt der Faktoren ist wichtig, da verschiedene Angriffsmethoden auf unterschiedliche Schwachstellen abzielen. Angriffe auf den Diebstahl von Passwörtern konzentrieren sich auf Geheimnisse, die Benutzer wissen. Der Diebstahl von Geräten oder das Abfangen von Tokens zielt auf das ab, was der Benutzer besitzt. Täuschungs- oder biometrische Umgehungsversuche zielen auf das ab, was der Benutzer ist. Die Kombination von Faktortypen macht es unwahrscheinlicher, dass eine einzige erfolgreiche Technik den gesamten Anmeldevorgang besiegt.

Dies ist ein Grund, warum Unternehmen sorgfältig überlegen sollten, welchen zweiten Faktor sie implementieren. Eine Methode, die praktisch, aber zu einfach umzuleiten oder abzufangen ist, bietet möglicherweise nicht genügend Schutz für risikoreiche Umgebungen. Eine Methode, die extrem sicher, aber zu schwer zu verwalten ist, kann operative Reibung verursachen, die die Akzeptanz untergräbt.

Ein gutes Zwei-Faktor-Design balanciert daher Sicherheitsstärke, Benutzerpraktikabilität und Verwaltungskontrolle – und wählt nicht nur nach Bequemlichkeit aus.

Vorteile der Implementierung von Zwei-Faktor-Authentifizierung

Verringertes Risiko der Kontokompromittierung

Einer der wichtigsten Vorteile der Implementierung von 2FA ist die Verringerung des Risikos einer Kontokompromittierung. Wenn ein Passwort allein nicht mehr ausreicht, werden viele gängige Angriffswege weniger effektiv. Geleakte Anmeldedaten, ein erratenes Passwort oder eine wiederverwendete Anmeldung führen oft nicht zu direktem Zugriff, wenn der Angreifer den zweiten Überprüfungsschritt nicht abschließen kann.

Dieser Vorteil ist besonders bedeutend für E-Mail-Systeme, VPN-Dienste, Administrationskonsolen, Cloud-Plattformen, Finanztools und andere Systeme, bei denen ein einziges kompromittiertes Konto weitreichende betriebliche oder datenbezogene Schäden verursachen kann. Selbst wenn 2FA nicht alle Angriffe blockiert, wandelt sie oft eine schnelle Kontoübernahme in einen fehlgeschlagenen Versuch oder zumindest einen schwierigeren Eindringungsweg um.

Aus Implementierungssicht macht dies 2FA zu einer der kosteneffizientesten Upgrades für den Zugriffsschutz, die vielen Unternehmen zur Verfügung stehen.

Höhere Sicherheit für Fern- und Cloud-Zugriff

Die Zwei-Faktor-Authentifizierung ist besonders wertvoll in Fern- und Cloud-basierten Umgebungen, da der Zugriff nicht mehr auf ein einziges Büronetzwerk oder einen physischen Standort beschränkt ist. Mitarbeiter, Auftragnehmer, Administratoren und mobile Benutzer verbinden sich oft von Laptops, privaten Geräten, Heimnetzwerken oder öffentlichen Internetwegen aus. In diesem Kontext wird ein reines Passwortmodell schwer zuverlässig zu verteidigen.

2FA erhöht das Vertrauen in den Fernzugriff, indem es einen zusätzlichen Kontrollnachweis erfordert. Dies ist nützlich für VPN-Verbindungen, Cloud-Dashboards, Kollaborationspakete, Managed-Service-Plattformen, Kommunikationsserver und browserbasierte Geschäftstools. Der zusätzliche Schritt verringert die Wahrscheinlichkeit, dass offengelegte Anmeldedaten allein die Tür öffnen.

Je verteilter Unternehmen werden, desto weniger optional wird dieser Vorteil und desto grundlegender für die sichere Zugriffsgestaltung.

In einer Welt von Cloud und Remote Work hilft die Zwei-Faktor-Authentifizierung, das Vertrauen wiederherzustellen, dass ein gültiges Passwort noch zu einem gültigen Benutzer gehört.

Zusätzliche operative Vorteile

Bessere Sicherheitslage ohne Ersatz bestehender Systeme

Ein weiterer großer Vorteil der Zwei-Faktor-Authentifizierung ist, dass sie die Sicherheit stärken kann, ohne eine vollständige Neugestaltung der bestehenden Umgebung zu erfordern. Viele Unternehmen können 2FA zu aktuellen Identitätssystemen, Cloud-Diensten, Fernzugriffstools und Administrationsportalen hinzufügen, anstatt die gesamte Anmeldearchitektur zu ersetzen.

Dadurch wird die Implementierung machbarer. Das Unternehmen kann den Kontoschutz in praktischen Phasen verbessern, ohne auf ein vollständiges Identitätstransformationsprojekt warten zu müssen. Es hilft auch Sicherheitsteams, relativ schnell messbare Erfolge zu erzielen – insbesondere, wenn sie mit privilegierten Konten, Fernzugriffspunkten und wertvollen Geschäftsdiensten beginnen.

Da 2FA sich auf viele bestehende Plattformen schichtet, ist sie oft eine der realistischsten Upgrades für Unternehmen, die eine bessere Zugriffskontrolle benötigen, aber noch innerhalb der aktuellen Infrastrukturbeschränkungen arbeiten müssen.

Unterstützung von Compliance und internen Sicherheitsrichtlinien

Die Zwei-Faktor-Authentifizierung kann auch die Erwartungen an interne Governance und externe Compliance unterstützen. Viele Branchen erwarten einen stärkeren Identitätsschutz für sensible Systeme, regulierte Daten oder Administrationszugriff. Obwohl die Compliance-Anforderungen je nach Branche und Rechtsordnung variieren, hilft 2FA Unternehmen oft nachzuweisen, dass sie sich nicht nur auf Passwörter für wichtige Konten verlassen.

Auch die interne Richtlinie profitiert von 2FA, da sie Sicherheitsverantwortlichen einen klareren Zugriffsstandard gibt. Anstatt zu debattieren, ob Passwörter „stark genug“ sind, kann das Unternehmen eine ausgereiftere Regel für privilegierten, fernen und sensiblen Systemzugriff definieren. Dies unterstützt die Konsistenz über Abteilungen hinweg und verringert die Abhängigkeit von individuellem Benutzerverhalten als einzige Verteidigungslinie.

In diesem Sinne ist 2FA nicht nur eine technische Maßnahme. Sie ist auch Teil einer umfassenderen Zugriffsgovernance und Sicherheitsdisziplin.

Wartungstipps für die Zwei-Faktor-Authentifizierung

Schutz von Wiederherstellungspfaden und Registrierungsprozessen

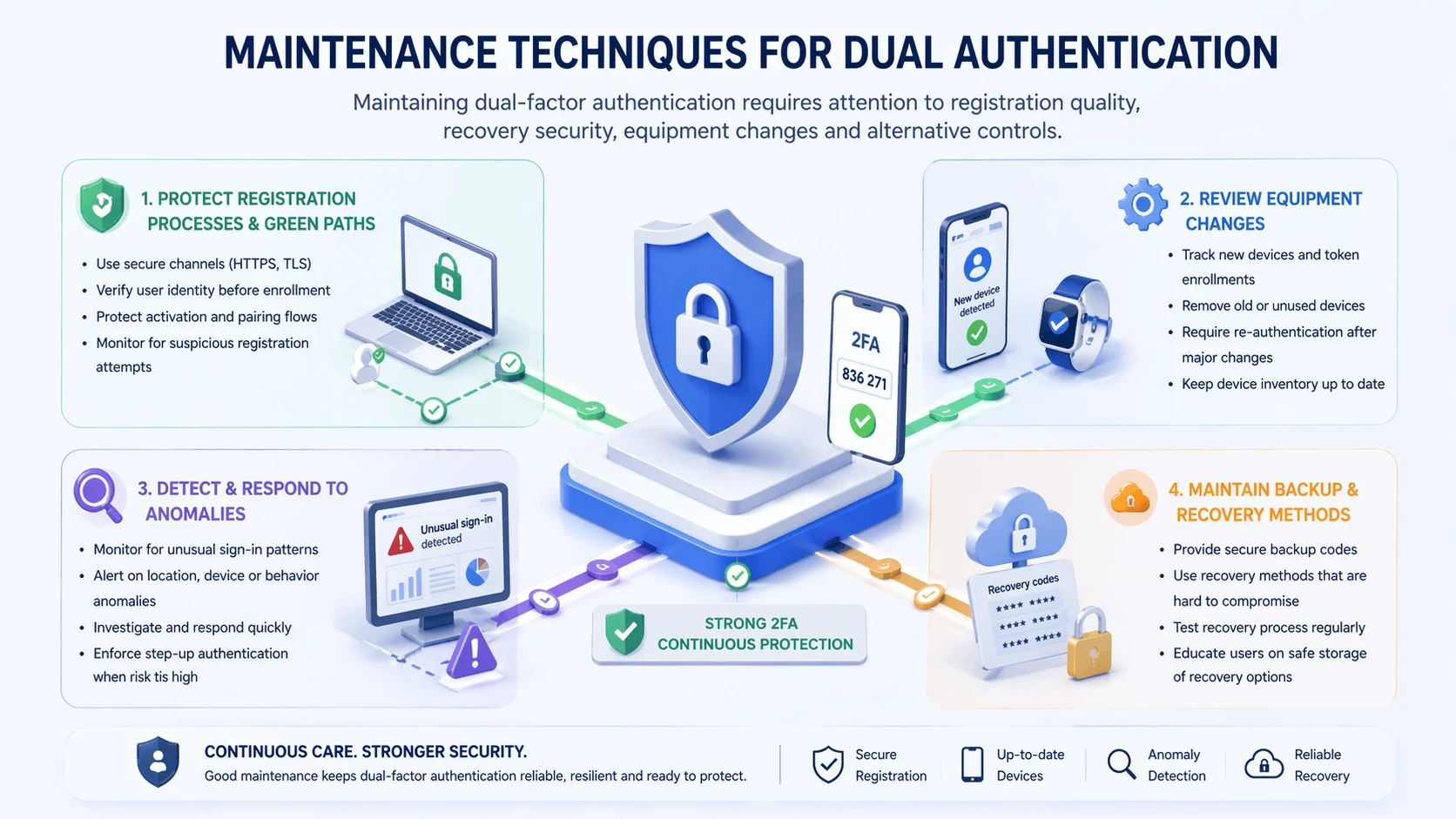

Eine der wichtigsten Wartungsaufgaben bei einer 2FA-Implementierung ist die Sicherung des Wiederherstellungsprozesses. Wenn der Passwort-Reset-Vorgang, der Vorgang für Backup-Codes oder der Pfad zur erneuten Geräteregistrierung schwach ist, können Angreifer den Schutz des zweiten Faktors vollständig umgehen. Eine starke 2FA-Einführung muss daher starke Wiederherstellungskontrollen, Identitätsprüfungen und Helpdesk-Verfahren umfassen.

Auch die Registrierungsprozesse sind wichtig. Benutzer sollten sorgfältig onboarded, Geräte genau zugeordnet und administrative Überschreibungen begrenzt und prüfbar sein. Wenn das falsche Gerät registriert wird oder die Wiederherstellung zu informell ist, kann operative Bequemlichkeit zu einer Sicherheitslücke werden.

Aus diesem Grund geht die Wartung von 2FA nicht nur um den Überprüfungscode selbst. Es geht auch um die Verwaltung des Lebenszyklus rund um die Ausstellung, Wiederherstellung, den Ersatz und die Widerrufung von Faktoren.

Überprüfung von Geräteänderungen, Ausnahmen und Fallback-Methoden

Wartungsteams sollten auch regelmäßig Geräteänderungen, Benutzerausnahmen und Fallback-Methoden überprüfen. Mitarbeiter wechseln Telefone, Auftragnehmer verlassen Projekte, Administratoren wechseln Rollen und Dienstkonten entwickeln sich im Laufe der Zeit. Wenn alte Geräte vertrauenswürdig bleiben oder temporäre Ausnahmen auf unbestimmte Zeit bestehen bleiben, kann die 2FA-Umgebung langsam schwächen.

Fallback-Methoden verdienen besondere Aufmerksamkeit. Wenn das Unternehmen aus Bequemlichkeitsgründen SMS-Backup, E-Mail-Fallback oder Helpdesk-Umgehung verwendet, sollten diese Pfade dokumentiert und sorgfältig kontrolliert werden. Schwache Fallback-Logik kann lautlos zum einfachsten Angriffsweg werden – selbst wenn der primäre zweite Faktor stark ist.

Gute Wartung bedeutet daher, 2FA als lebendige Kontrolle zu behandeln – nicht als einmalige Einrichtung bei der Onboarding.

Best Practices für das langfristige Management

Priorisierung risikoreicher Konten zuerst

In vielen Umgebungen ist der effektivste Implementierungsansatz, risikoreiche Konten zuerst zu priorisieren. Privilegierte Administratoren, Fernzugriffsbenutzer, Finanzmitarbeiter, Identitätsadministratoren, Cloud-Konsolenbenutzer und Betreiber von Kommunikationssystemen sind oft die wertvollsten Zugriffsziele. Der Schutz dieser Gruppen frühzeitig kann zu bedeutenden Risikominderungen führen, noch bevor die unternehmensweite Einführung abgeschlossen ist.

Dieser stufenweise Ansatz erleichtert auch das Management. Sicherheitsteams können Registrierungs-, Support- und Wiederherstellungsprozesse mit einer kleineren kritischen Gruppe verfeinern, bevor sie sie im gesamten Unternehmen skalieren. Lehren aus der frühen Implementierung können dann die breitere Einführung verbessern.

Das Ziel ist nicht, die vollständige Einführung für immer zu verzögern. Es geht darum, die Qualität der Einführung zu verbessern, indem man dort beginnt, wo das Risiko am größten ist.

Schulung von Benutzern und klare Richtlinien

Die Benutzerschulung ist ebenfalls entscheidend für den langfristigen Erfolg. Menschen müssen verstehen, warum 2FA existiert, wie man sie korrekt verwendet, wie Phishing-Versuche aussehen können und was zu tun ist, wenn ein Gerät verloren geht oder ausgetauscht wird. Ohne dieses Verständnis kann selbst eine starke technische Kontrolle durch Verwirrung oder unsichere Umgehungslösungen untergraben werden.

Klare Richtlinien helfen, diese Verwirrung zu verringern. Benutzer sollten wissen, welche Konten 2FA erfordern, welche zweiten Faktoren genehmigt sind, wie die Wiederherstellung funktioniert und an wen sie sich bei Zugriffsproblemen wenden können. Administratoren sollten auch wissen, wie Ausnahmen gehandhabt werden und wie die Prüfbarkeit gewahrt bleibt.

Eine gut verwaltete 2FA hängt ebenso von Menschen und Prozessen ab wie von der Authentifizierungstechnologie selbst.

Die Zwei-Faktor-Authentifizierung funktioniert am besten, wenn Benutzer sie verstehen, Administratoren sie kontrollieren und Wiederherstellungsprozesse sie nicht lautlos schwächen.

Anwendungsbereiche der Zwei-Faktor-Authentifizierung

Geschäftsplattformen, Cloud-Dienste und Fernzugriff

Die Zwei-Faktor-Authentifizierung wird in Geschäftsanwendungen, Cloud-Diensten, E-Mail-Systemen, Remote-Work-Tools und VPN-Umgebungen weit verbreitet eingesetzt. Jedes System, das sensible Geschäfts Daten speichert oder einen Zugang zur internen Infrastruktur bietet, kann von einem robusteren Anmeldemodell profitieren. Dazu gehören CRM-Systeme, HR-Plattformen, Administrationsportale, Kollaborationspakete, Finanztools und Identitätsmanagementkonsolen.

Der Fernzugriff ist einer der häufigsten und wichtigsten Anwendungsbereiche. Eine VPN- oder browserbasierte Administrationsoberfläche, die von überall im Internet erreichbar ist, sollte nicht nur von einem Passwort abhängen, wenn das Konto einen bedeutenden Geschäftswert hat. 2FA bietet einen zusätzlichen Kontrollpunkt, der das Vertrauen in die Identität der zugriffsanfordernden Person stärkt.

Da diese Systeme oft verteilte Benutzer und exponierte Zugriffspfade unterstützen, ist der Wert von 2FA in diesem Bereich sowohl praktisch als auch unmittelbar.

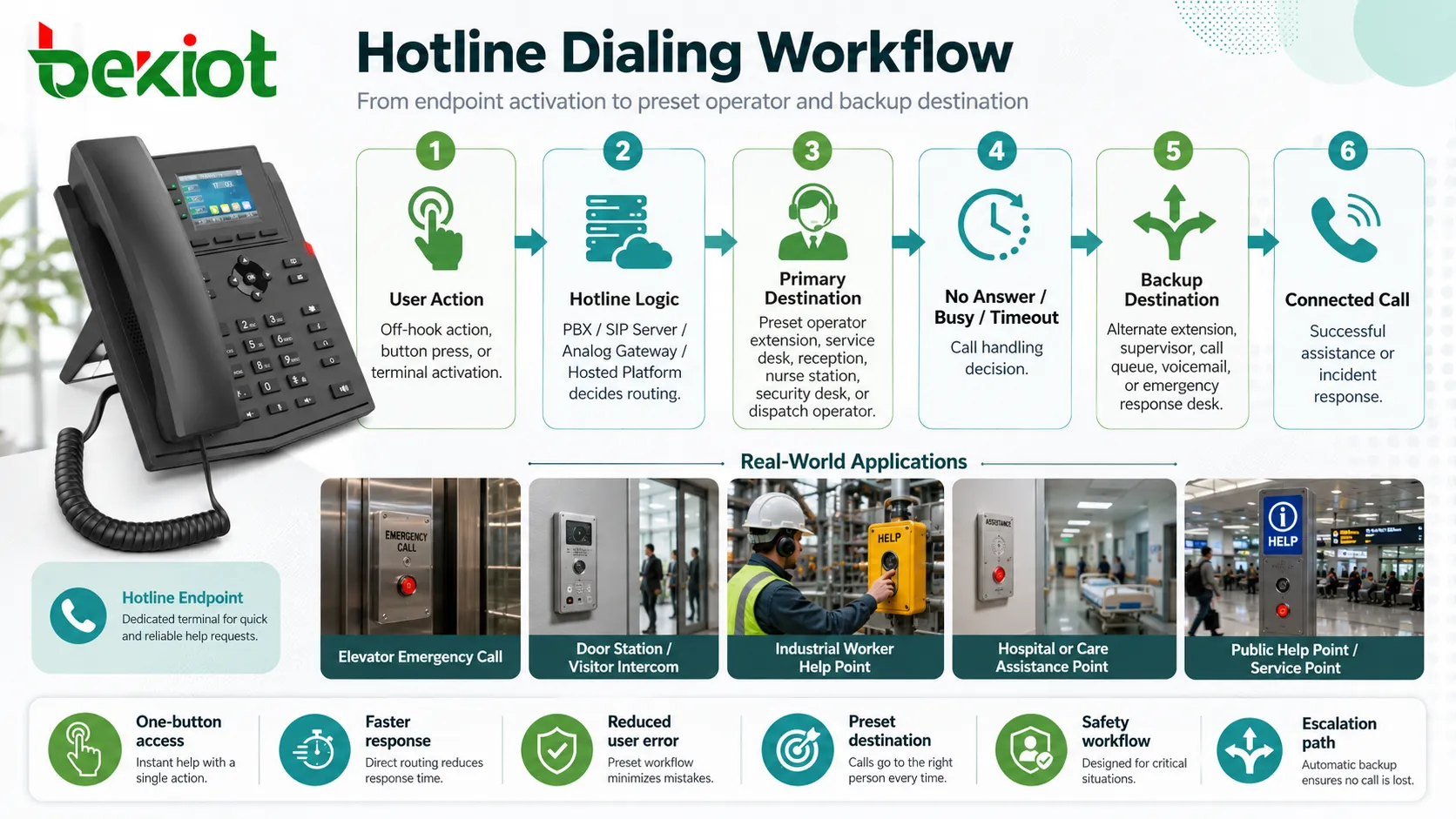

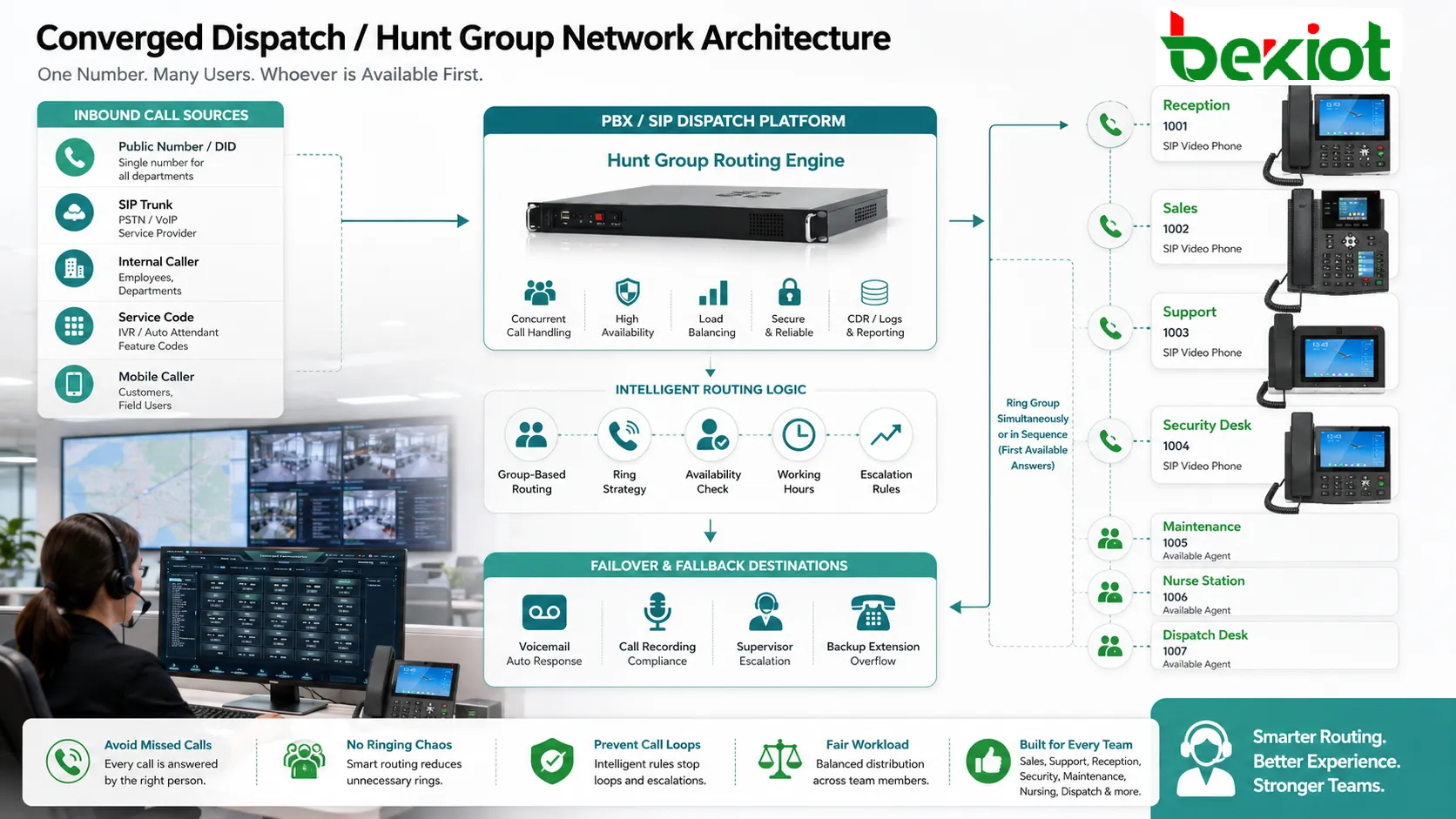

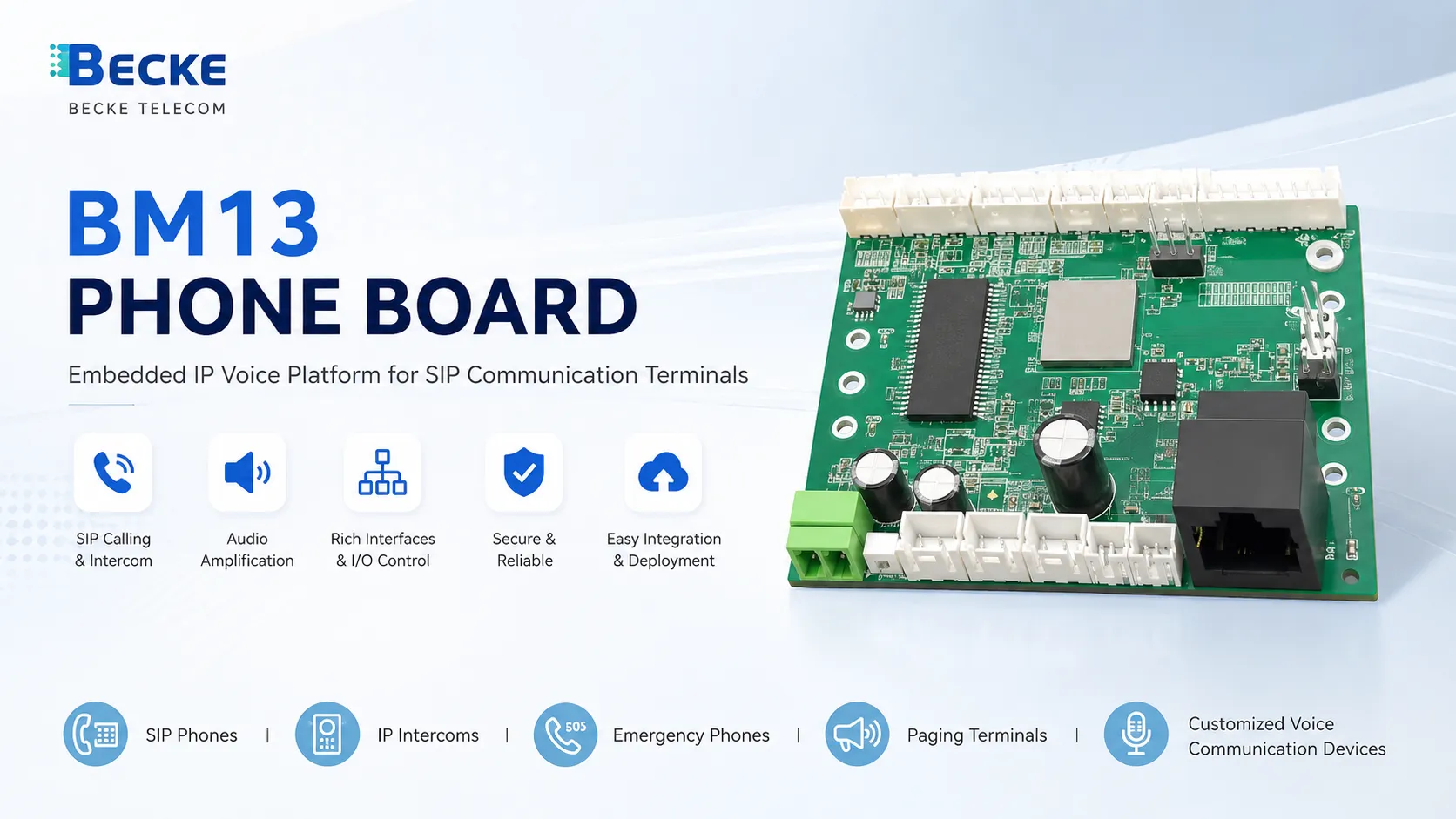

Industrielle, kommunikative und operative Umgebungen

Die Zwei-Faktor-Authentifizierung ist auch relevant in industriellen und operativen Umgebungen, in denen der Administrationszugriff zu Kommunikationsplattformen, Überwachungssystemen, Dispositionssoftware oder steuerungsbezogenen Anwendungen sorgfältig geschützt werden muss. Zu diesen Umgebungen gehören das ferne Gerätemanagement, die Serverkonfiguration, Alarmplattformen, Wartungsdashboards und operative Supportportale.

In Projekten mit Kommunikationssystemen von Becke Telcom, SIP-Plattformen, Gegensprechanlagen, IP-TK-Administration oder vernetzten operativen Geräten kann die Zwei-Faktor-Authentifizierung eine praktische Sicherheitsschicht für Web-Verwaltungsoberflächen, fernen Wartungszugriff und Administrationskontokonten sein. Dies ist besonders wichtig, wenn das System über Unternehmens- oder internetverbundene Infrastruktur erreichbar ist.

In solchen Umgebungen hilft 2FA, das Risiko zu verringern, dass ein einziges kompromittiertes Passwort ein breiteres Kommunikations- oder Betriebssystem gefährdet.

Herausforderungen und praktische Überlegungen

Benutzerfreundlichkeit, Support-Aufwand und Geräteabhängigkeit

Die Zwei-Faktor-Authentifizierung verbessert die Sicherheit, bringt aber auch operative Überlegungen mit sich. Benutzer können Telefone verlieren, Backup-Codes vergessen, Geräte unerwartet austauschen oder Verzögerungen bei Reisen oder der Arbeit in Umgebungen mit geringer Konnektivität erleiden. Wenn die Support-Prozesse nicht vorbereitet sind, können diese Situationen zu Frustration oder Ausfallzeiten führen.

Aus diesem Grund sollte die Implementierung Sicherheit mit Benutzerfreundlichkeit ausgleichen. Das Unternehmen benötigt einen zweiten Faktor, den Benutzer realistisch pflegen können – insbesondere, wenn auf die Plattform täglich zugegriffen wird. Eine theoretisch starke Methode, die ständige Zugriffsprobleme verursacht, kann zu unsicheren Umgehungslösungen oder Richtlinienwiderstand führen.

Eine gute Planung umfasst daher die Bereitschaft des Supports, Backup-Methoden, Anleitungen zu genehmigten Geräten und Helpdesk-Schulungen – und konzentriert sich nicht nur auf die Anmeldeaufforderung selbst.

2FA ist stärker, aber nicht absolut

Ein weiterer praktischer Punkt ist, dass 2FA sehr wertvoll, aber kein absoluter Schutz ist. Einige Angriffe zielen speziell auf den zweiten Faktor-Vorgang ab – durch Phishing, Adversary-in-the-Middle-Taktiken, Push-Müdigkeit, Sitzungsdiebstahl oder Missbrauch von Wiederherstellungspfaden. Das Vorhandensein von 2FA reduziert das Risiko erheblich, beseitigt aber nicht die Notwendigkeit von Benutzerbewusstsein, Endgerätesicherheit, Zugriffsüberprüfung und umfassenderen Identitätskontrollen.

Dies ist wichtig, da Unternehmen 2FA nicht als Erlaubnis behandeln sollten, alle anderen Zugriffsrisiken zu ignorieren. Sie funktioniert am besten als Teil einer mehrschichtigen Sicherheit – insbesondere für wertvolle Konten und exponierte Dienste.

Mit anderen Worten: 2FA ist eine der stärksten praktischen Zugriffskontrollen, die verfügbar sind – aber ihr echter Wert ist am größten, wenn sie von einer guten Identitätshygiene unterstützt wird.

Fazit

Die Zwei-Faktor-Authentifizierung ist eine praktische Zugriffskontrollmethode, die die Anmeldesicherheit stärkt, indem sie zwei separate Formen der Identitätsüberprüfung erfordert – statt nur einer. Ihr Hauptwert liegt darin, die Wahrscheinlichkeit zu verringern, dass ein gestohlenes oder erratenes Passwort sofort zu einer Kontokompromittierung führt.

Für Unternehmen sind die Vorteile der Implementierung klar: Besserer Schutz für Fern- und Cloud-Zugriff, stärkere Verteidigung für privilegierte Konten, verbesserte Richtlinienreife und ein widerstandsfähigeres Identitätsmodell in Geschäfts- und Betriebssystemen. Gleichzeitig hängt eine effektive 2FA von guter Wartung, sorgfältiger Wiederherstellungsgestaltung, Benutzerschulung und regelmäßiger Überprüfung von Geräten und Ausnahmen ab.

In modernen Unternehmens-, Kommunikations- und Industrieumgebungen ist die Zwei-Faktor-Authentifizierung nicht mehr nur eine optionale Ergänzung. Sie wird zu einem immer wichtigeren Teil einer verantwortungsvollen Zugriffsgestaltung für wichtige Systeme.

FAQ

Was ist Zwei-Faktor-Authentifizierung einfach erklärt?

Einfach ausgedrückt bedeutet Zwei-Faktor-Authentifizierung, dass ein Benutzer seine Identität auf zwei verschiedene Arten nachweisen muss, bevor der Zugriff gewährt wird. Normalerweise ist das ein Passwort plus ein zweiter Faktor wie ein Code, eine Push-Bestätigung, ein Hardware-Token oder eine biometrische Prüfung.

Der Zweck ist es, den Zugriff auf das Konto schwerer kompromittierbar zu machen, wenn ein Faktor offengelegt wird.

Was sind die Hauptvorteile der Implementierung von 2FA?

Zu den Hauptvorteilen gehören ein verringertes Risiko der Kontoübernahme, stärkerer Schutz für Fern- und Cloud-Zugriff, bessere Sicherheit für wertvolle Konten und eine ausgereiftere Zugriffskontrolllage – ohne dass bestehende Anmeldesysteme vollständig ersetzt werden müssen.

Sie ist besonders wertvoll für Administratorkonten, VPN-Zugriff, E-Mail, Cloud-Dashboards und andere sensible Dienste.

Was muss in einem 2FA-System gewartet werden?

Ein 2FA-System wird durch sichere Wiederherstellungsverfahren, kontrollierte Registrierung, Überprüfung des Gerätelebenszyklus, Ausnahmenmanagement, Überprüfung von Fallback-Methoden, Benutzerschulung und regelmäßige Richtlinienprüfungen gewartet.

Eine starke Wartung ist wichtig, weil schwache Wiederherstellungen oder veraltete vertrauenswürdige Geräte den Schutz untergraben können, den 2FA bieten soll.