Der zentrale Punkt umfasst Neukonfiguration, Konfiguration, Wartung, Bereitstellung, Wiederherstellung, Software, Übergabe, Werk,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Ein Werksreset ist hilfreich, weil er ein System auf einen bekannten Ausgangszustand zurückführt. Er sollte jedoch vorsichtig eingesetzt werden, da Einstellungen, Konten, Protokolle, Netzwerkparameter und gespeicherte Daten gelöscht werden können.

Grundbedeutung und Zweck

Die Kontrolle sollte berücksichtigen Passwörter, Schnittstelle, Einstellungen, Werk, Standardwert, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Der Vorgang bezieht sich auf Fehlerbehebung, Übergabe, Ausgangsbasis, Daten,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Standardeinstellungen und ursprüngliche Konfiguration

Die Prüfung sollte abdecken Kommunikation, Schnittstelle, Einstellungen, Sicherheit, Standardwert, Netzwerk, Speicher, Administrator,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Der zentrale Punkt umfasst Zugangsdaten, Berechtigungen, Einstellungen, Netzwerk, Adresse, Routing, Gerät, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Unterschied zwischen Neustart und Werksreset

Die Kontrolle sollte berücksichtigen Konfiguration, temporär, Dienste, Werk, Neustart, Gerät, System, Fehler,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Der Vorgang bezieht sich auf Fehlerbehebung, Konfiguration, Wartung, Wiederherstellung, Software, Werk, Neustart, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Wie der Vorgang üblicherweise abläuft

Die Prüfung sollte abdecken Schnittstelle, Software, Plattform, Werk, Befehl, System, mobil, Fernzugriff,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Der zentrale Punkt umfasst Bestätigung, Systeme, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Sicherung vor dem Reset

Die Kontrolle sollte berücksichtigen Konfiguration, Zertifikate, Einstellungen, Netzwerk, Gerät, Reset, Daten, Protokolle,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Der Vorgang bezieht sich auf Konfiguration, Kommunikation, Controller, Terminal, Systeme, Gateway, Dienst, Sicherung,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Ausführung des Resets

Die Prüfung sollte abdecken Konfiguration, Dienste, System, Reset, Dateien, Daten,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Der zentrale Punkt umfasst Unterbrechung, Wiederherstellung, Firmware, Geräte, Reset, Stromversorgung, IT,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Neukonfiguration nach dem Reset

Die Kontrolle sollte berücksichtigen Plattform, Einstellungen, Sicherheit, Konten, Firmware, Netzwerk, Dienst, Gerät,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Der Vorgang bezieht sich auf Fehlerbehebung, Neukonfiguration, Inbetriebnahme, Einstellungen, Geräte,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Hauptfunktionen des Werksresets

Die Prüfung sollte abdecken Wiederherstellung, Ausgangsbasis, Werk, Reset, IT,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Konfigurationsbereinigung

Der zentrale Punkt umfasst Konfiguration, temporär, Einstellungen, Konten, Profile, Netzwerk, Bereinigung, Dienst,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Die Kontrolle sollte berücksichtigen Bereitstellung, Einstellungen, Gerät, Reset, IT,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Fehlerwiederherstellung

Der Vorgang bezieht sich auf Konfiguration, Einstellungen, Werk, Routing, Dienst, Gerät, Fehler, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Die Prüfung sollte abdecken Wartung, Software, Firmware, Werk, Netzwerk, Speicher, Reset, Stromversorgung,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Datenentfernung

Der zentrale Punkt umfasst Einstellungen, Profile, Werk, Geräte, Reset, Dateien, Wi-Fi,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Die Kontrolle sollte berücksichtigen Recycling, Sicherheit, Geräte, Datenschutz, Reset, Daten,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Standardisierung der Bereitstellung

Der Vorgang bezieht sich auf Bereitstellung, Ausgangsbasis, Werk, Geräte, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Die Prüfung sollte abdecken Konfiguration, Kommunikation, Geräte, IoT, IT,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Anwendungen in unterschiedlichen Systemen

Der zentrale Punkt umfasst Fehlerbehebung, Inbetriebnahme, Wartung, Sicherheit, Werk, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Consumer-Elektronik

Die Kontrolle sollte berücksichtigen Einstellungen, Geräte, Router, Gerät, Reset, IoT,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Der Vorgang bezieht sich auf Speicher, Bereinigung, Reset, Dateien, Daten,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Unternehmens-IT-Geräte

Die Prüfung sollte abdecken Fehlerbehebung, Firewalls, Übergabe, Switches, Drucker, Systeme, Router, Server,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Der zentrale Punkt umfasst Zertifikate, Zugangsdaten, Profile, Geräte, Reset, Daten, Protokolle, VPN,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

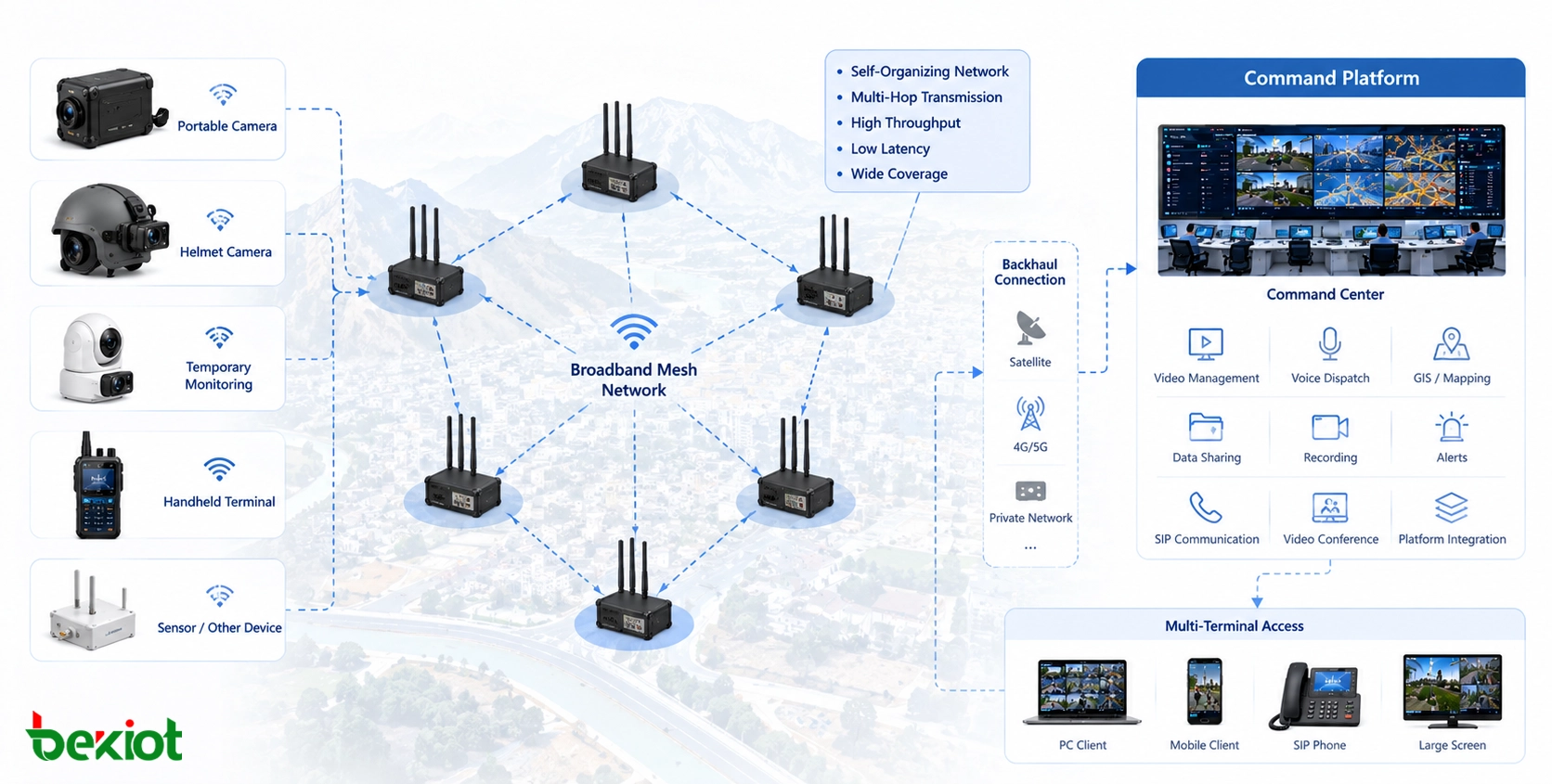

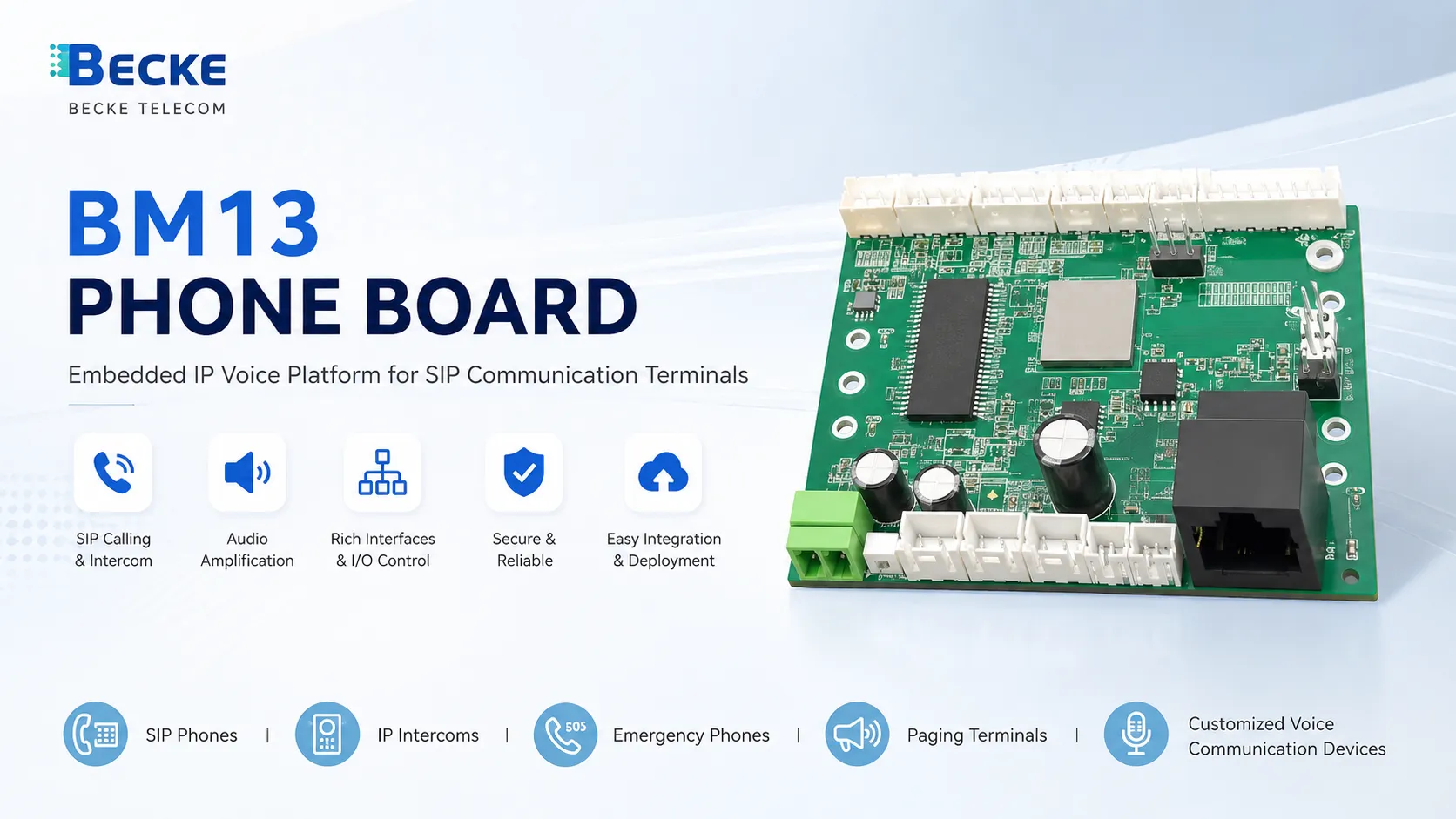

Industrie- und Kommunikationsgeräte

Die Kontrolle sollte berücksichtigen Kommunikation, Inbetriebnahme, Wartung, Einstellungen, Konten, Geräte, Reset, Audio,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Der Vorgang bezieht sich auf Konfiguration, Kommunikation, Inbetriebnahme, Geräte, Systeme, Netzwerk, Server, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

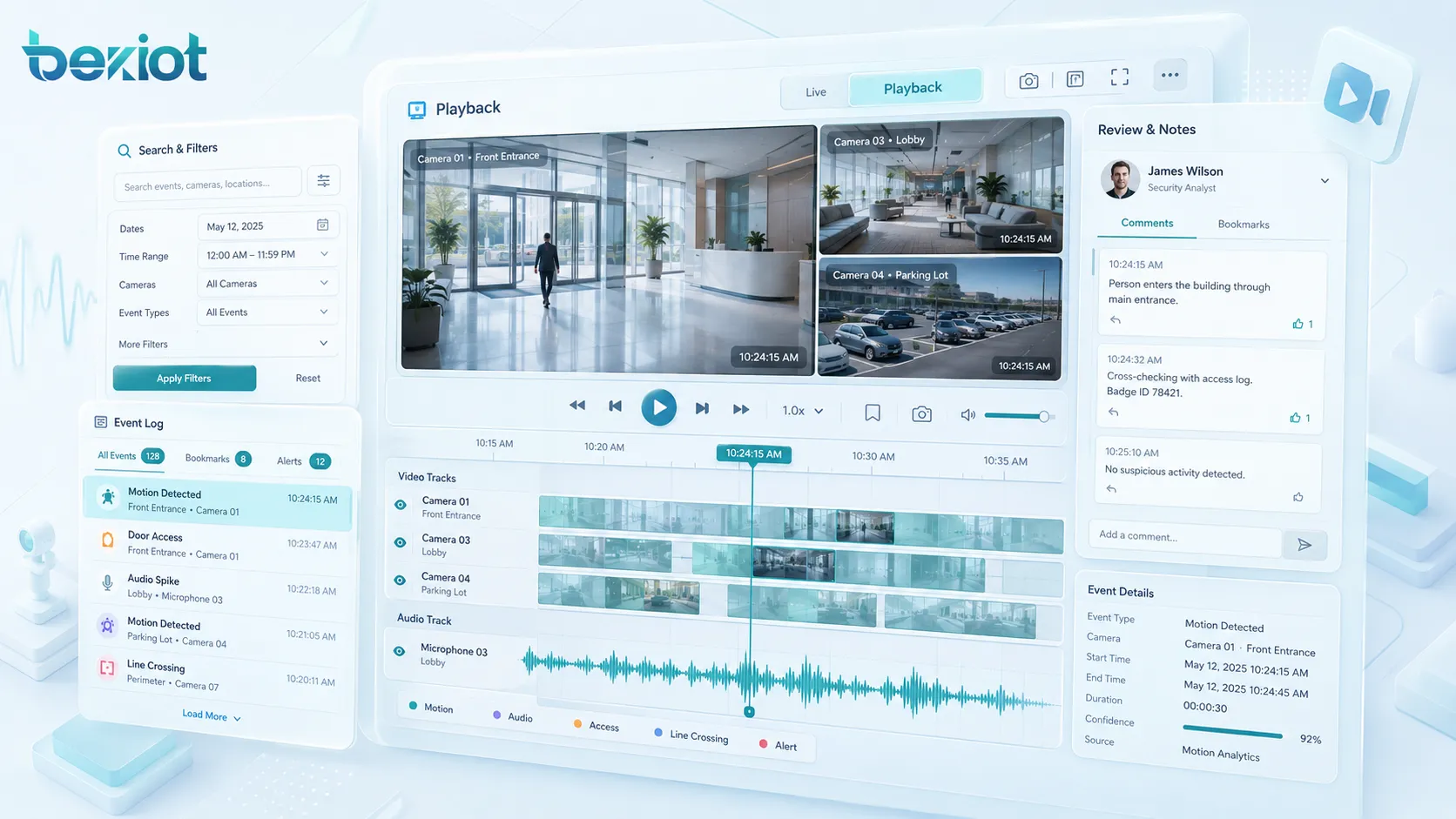

Softwareplattformen und Anwendungen

Die Prüfung sollte abdecken Konfiguration, Software, Profile, Systeme, Standardwert, Dienst, mobil, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Der zentrale Punkt umfasst Zugangsdaten, Software, Dienste, Systeme, Reset, Dateien, Daten, Protokolle,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Vorteile für Wartung und Betrieb

Die Kontrolle sollte berücksichtigen Fehlerbehebung, Konfiguration, Ausgangsbasis, Werk, System, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Schnellere Fehlerbehebung

Der Vorgang bezieht sich auf Konfiguration, Einstellungen, Firmware, Systeme, Netzwerk, Gerät, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Die Prüfung sollte abdecken Konfiguration, Geräte, Neustart, IT,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Sauberere Neuverteilung

Der zentrale Punkt umfasst Einstellungen, Werk, Geräte, Reset, IT,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Die Kontrolle sollte berücksichtigen Neukonfiguration, Kommunikation, Terminal, Einstellungen, Adresse, Reset, SIP,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Bessere Sicherheitshygiene

Der Vorgang bezieht sich auf Zugangsdaten, Geräte, Reset, Daten,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Die Prüfung sollte abdecken Werk, sicher, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Risiken und Vorsichtsmaßnahmen

Der zentrale Punkt umfasst Neukonfiguration, Einstellungen, Werk, Gerät, System, Reset, Protokolle,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Möglicher Datenverlust

Die Kontrolle sollte berücksichtigen Konfiguration, Zertifikate, Konten, Profile, Gerät, Dateien, Daten, Protokolle,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Der Vorgang bezieht sich auf Sicherheit, Reset, Protokolle,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Dienstunterbrechung

Die Prüfung sollte abdecken Kommunikation, Plattform, Werk, Netzwerk, Dienst, Gerät, System, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Der zentrale Punkt umfasst Unterbrechung, Wartung, Systeme, Dienst, Sicherung, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Sicherheitsrisiken nach dem Reset

Die Kontrolle sollte berücksichtigen Passwörter, Einstellungen, Sicherheit, Geräte, Standardwert, Netzwerk, Reset, Risiko,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Der Vorgang bezieht sich auf Passwörter, Einstellungen, Sicherheit, Dienste, Firmware, Standardwert, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Vergleich mit verwandten Aktionen

Die Prüfung sollte abdecken Firmware, Werk, Neustart, Upgrade, Reset, Daten,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

| Aktion | Hauptzweck | Typisches Ergebnis |

|---|---|---|

| Neustart | Gerät oder Dienst neu laden | Temporäre Probleme können verschwinden, Einstellungen bleiben erhalten |

| Soft Reset | Teil des Systems zurücksetzen oder temporären Zustand löschen | Einige Einstellungen können unverändert bleiben |

| Werksreset | Hersteller- oder Systemstandards wiederherstellen | Benutzereinstellungen und lokale Daten können entfernt werden |

| Firmware-Upgrade | Neuere Systemversion installieren | Software ändert sich; Einstellungen können bleiben oder nicht |

| Sicheres Datenlöschen | Daten aus Datenschutz- oder Compliance-Gründen gründlicher entfernen | Datenwiederherstellung wird schwieriger oder unmöglich |

Werksreset und Firmware-Upgrade

Der zentrale Punkt umfasst Konfiguration, Software, Sicherheit, Firmware, Werk, Standardwert, Upgrade, System,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Die Kontrolle sollte berücksichtigen Einstellungen, Firmware, Werk, Upgrade, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Werksreset und sicheres Löschen

Der Vorgang bezieht sich auf Wiederherstellung, Einstellungen, Werk, sicher, Reset, Löschung, Daten,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Die Prüfung sollte abdecken Fehlerbehebung, Werk, sicher, Reset, Löschung, Daten,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Best Practices für sichere Nutzung

Der zentrale Punkt umfasst Konfiguration, Kommunikation, Wartung, Werk, Systeme, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Grund bestätigen

Die Kontrolle sollte berücksichtigen Software, Sicherheit, Bereinigung,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Der Vorgang bezieht sich auf Firmware, Werk, Dienst, Sicherung, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Einstellungen sichern und dokumentieren

Die Prüfung sollte abdecken Zertifikate, Einstellungen, Gateway, Adresse, Gerät, Reset, Administrator, SIP,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Der zentrale Punkt umfasst Konfiguration, Geräte, Gerät, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Reset nur autorisiert durchführen

Die Kontrolle sollte berücksichtigen Wartung, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Der Vorgang bezieht sich auf Unterbrechung, Wartung, Sicherheit, Systeme, Dienst, Reset, Daten,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Gerät nach dem Reset absichern

Die Prüfung sollte abdecken Konfiguration, Passwörter, Plattform, Dienste, Firmware, Standardwert, Gerät, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Der zentrale Punkt umfasst Kommunikation, Netzwerk,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

FAQ

Was bedeutet Werksreset?

Die Kontrolle sollte berücksichtigen Konfiguration, Anwendung, Einstellungen, Konten, Werk, Standardwert, Gerät, System,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Löscht ein Werksreset alles?

Der Vorgang bezieht sich auf Konfiguration, Software, Einstellungen, Werk, Speicher, Gerät, Reset, Daten,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Wann sollte er verwendet werden?

Die Prüfung sollte abdecken Wiederherstellung, Übergabe, Werk, Bereinigung, Reset,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Ist er dasselbe wie ein Neustart?

Der zentrale Punkt umfasst Wiederherstellung, Einstellungen, Werk, Neustart, Gerät, System, Reset, Löschung,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Was sollte vorher getan werden?

Die Kontrolle sollte berücksichtigen Neukonfiguration, Konfiguration, Einstellungen, Werk, Netzwerk, Reset, Dateien, Daten,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.

Kann er alle Probleme beheben?

Der Vorgang bezieht sich auf Fehlerbehebung, Konfiguration, Firmware, Werk, Netzwerk, System, Reset, Stromversorgung,und sollte mit Planung, Berechtigungen, Sicherung, Dokumentation und anschließender Neukonfiguration verwaltet werden, um Datenverlust oder Dienstunterbrechung zu vermeiden.