Warum Datensicherung in modernen Systemen wichtig ist

Datensicherung ist der Prozess, eine oder mehrere wiederherstellbare Kopien digitaler Informationen zu erstellen, damit Dateien, Datenbanken, Anwendungen, Systemkonfigurationen und Geschäftsunterlagen nach Verlust, Beschädigung, versehentlichem Löschen, Cyberangriff, Hardwarefehler oder Katastrophe wiederhergestellt werden können. Sie ist ein Kernbestandteil von IT-Betrieb, Cybersicherheit, Business Continuity und Disaster-Recovery-Planung.

Für Unternehmen sind Daten nicht nur gespeicherte Informationen. Sie können Kundendatensätze, Bestellungen, Verträge, Finanzunterlagen, Engineering-Dateien, Benutzerkonten, Systemprotokolle, virtuelle Maschinen, E-Mails, Anwendungseinstellungen und Betriebshistorien umfassen. Wenn diese Daten nicht verfügbar sind, kann dies Servicebereitstellung, rechtliche Compliance, Kundenvertrauen und den täglichen Betrieb beeinträchtigen.

Ein Backup ist nur dann wertvoll, wenn es erfolgreich wiederhergestellt werden kann. Ziel ist nicht nur das Kopieren von Daten, sondern eine planbare Wiederherstellung im Fehlerfall.

Grundbedeutung der Datensicherung

Datensicherung bedeutet, wichtige Daten von einem Primärsystem an einen anderen Speicherort zu kopieren. Die Sicherung kann auf lokaler Festplatte, Netzwerkspeicher, Backup-Appliance, Bandbibliothek, privater Cloud, öffentlicher Cloud, entferntem Rechenzentrum oder Offline-Medium gespeichert werden.

Die Kopie wird genutzt, wenn Originaldaten verloren gehen, beschädigt werden, durch Ransomware verschlüsselt, versehentlich gelöscht oder durch Hardware- oder Softwarefehler unzugänglich werden. Im praktischen IT-Management ist Backup kein einmaliger Vorgang, sondern ein fortlaufender Prozess aus Planung, Speicherung, Prüfung, Schutz, Überwachung und Wiederherstellungstests.

Backup als Wiederherstellungsressource

Eine Sicherungskopie ist eine Wiederherstellungsressource. Sie gibt Administratoren die Möglichkeit, Systeme oder Daten in einen früheren nutzbaren Zustand zurückzubringen. Wiederhergestellt werden können einzelne Dateien, Datenbanktabellen, komplette Server, virtuelle Maschinen, Postfächer, Cloud-Workloads oder vollständige Anwendungsumgebungen.

Dieser Wiederherstellungswert unterscheidet Backup von einfacher Dateiduplizierung. Ein nützliches Backup-System sollte Versionen erhalten, vor versehentlichem Überschreiben schützen, gesteuerte Aufbewahrung unterstützen und zuverlässige Restore-Optionen bieten.

Backup-Umfang

Der Backup-Umfang legt fest, was geschützt werden soll. Manche Systeme sichern nur Benutzerdateien. Andere schützen Betriebssysteme, Anwendungen, Datenbanken, Konfigurationsdateien, Sicherheitszertifikate, Protokolle, virtuelle Maschinen, Container und Cloud-Workloads.

Ein enger Umfang kann Speicherkosten senken, aber die Wiederherstellung unvollständig machen. Wird beispielsweise eine Datenbank ohne Anwendungskonfiguration gesichert, reicht dies nach einem Serverausfall möglicherweise nicht aus, um den Dienst neu aufzubauen.

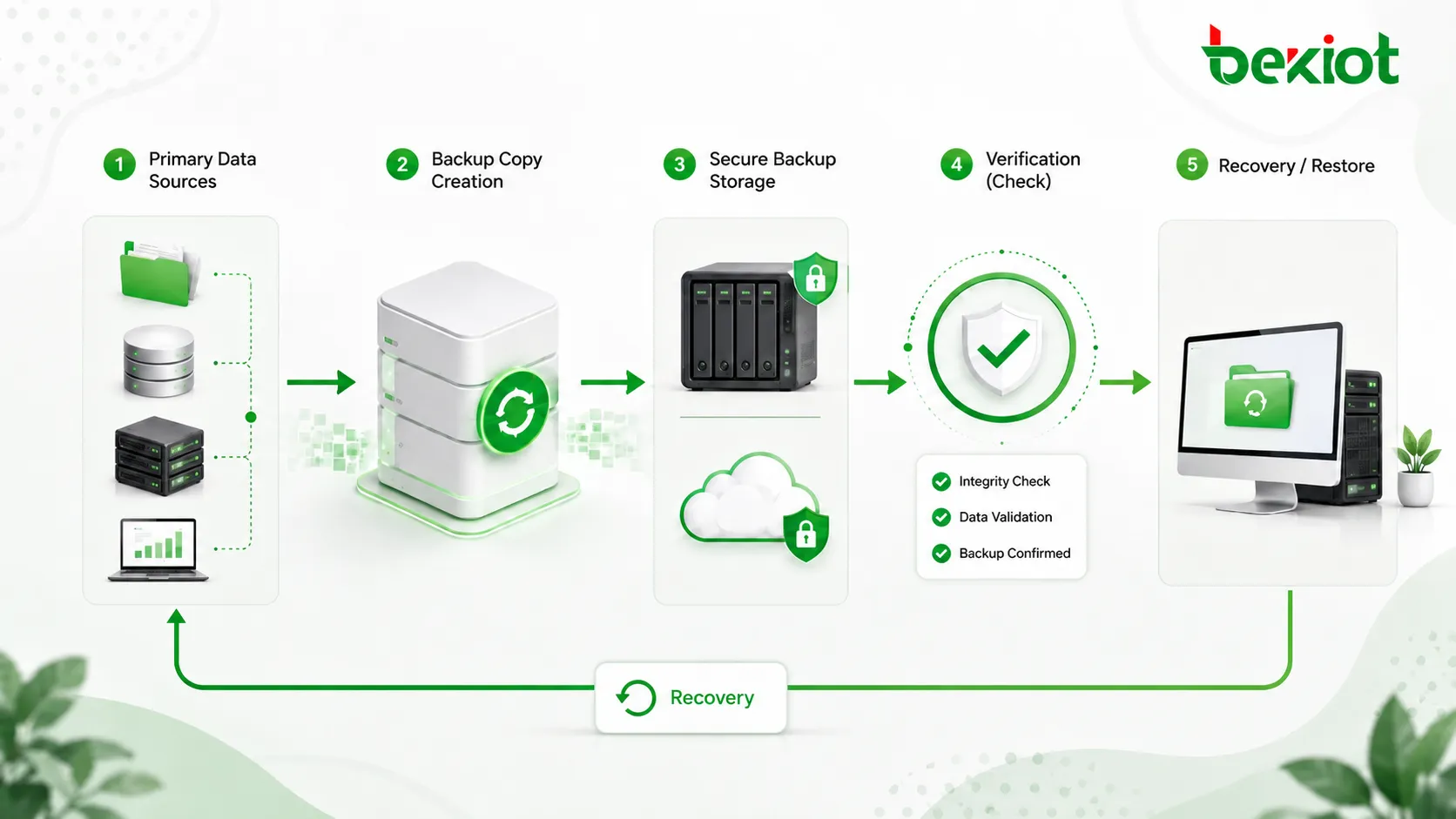

Wie der Backup-Prozess funktioniert

Ein Datensicherungsprozess beginnt meist mit der Identifizierung der Quelldaten. Danach kopiert das System die ausgewählten Daten gemäß Zeitplan oder Auslöser an einen Zielort. Nach der Erstellung kann es Integrität prüfen, Komprimierung oder Verschlüsselung anwenden, Metadaten erfassen und die Sicherung gemäß Aufbewahrungsrichtlinie speichern.

Wenn eine Wiederherstellung nötig ist, wählen Administratoren die passende Version aus und stellen sie auf dem ursprünglichen System, einem Ersatzsystem, einer Testumgebung oder einer neuen Plattform wieder her. Dieser Prozess sollte vor echten Vorfällen getestet werden.

Identifikation der Quelle

Der erste Schritt ist die Entscheidung, welche Daten geschützt werden müssen. Dazu gehören Dateiablagen, Datenbanken, Endgeräte, Server, Cloud-Speicher, SaaS-Konten, virtuelle Maschinen, Anwendungsdaten, Konfigurationsdateien und Geschäftsunterlagen.

Gute Identifikation erfordert Zusammenarbeit zwischen IT, Fachbereichen, Sicherheitsteams und Systemverantwortlichen. Wichtige Daten liegen oft an unerwarteten Orten wie Laptops, gemeinsamen Laufwerken, E-Mail-Systemen, Cloud-Ordnern oder anwendungsspezifischen Verzeichnissen.

Backup-Zeitplanung

Die Zeitplanung legt fest, wann und wie oft Backup-Jobs laufen. Manche Daten werden einmal täglich gesichert, während kritische Datenbanken stündliche, nahezu Echtzeit- oder kontinuierliche Sicherung benötigen.

Der Zeitplan muss zur Änderungsrate der Daten und zur tolerierbaren Datenmenge passen, die verloren gehen darf. Ein System, das sich jede Minute ändert, braucht einen häufigeren Plan als ein Archivordner, der monatlich aktualisiert wird.

Datenübertragung und Speicherung

Während des Backups werden Daten von der Quelle zum Ziel übertragen. Das Ziel kann lokal, entfernt, cloudbasiert, offline oder eine Kombination mehrerer Orte sein. Viele Systeme nutzen Komprimierung zur Reduktion des Speicherbedarfs und Verschlüsselung zum Schutz sensibler Informationen.

Backup-Speicher muss vor unbefugtem Zugriff und versehentlicher Löschung geschützt werden. Wenn Angreifer Produktionsdaten und Backups löschen oder verschlüsseln können, bleibt eine Wiederherstellung möglicherweise unmöglich.

Verifizierung und Restore-Tests

Die Verifizierung prüft, ob ein Backup-Job erfolgreich abgeschlossen wurde und ob die Daten nutzbar erscheinen. Restore-Tests gehen weiter, indem Daten tatsächlich wiederhergestellt werden, um die praktische Nutzbarkeit zu bestätigen.

Dieser Unterschied ist wichtig. Ein Job kann Erfolg melden, während das wiederhergestellte System wegen fehlender Abhängigkeiten, beschädigter Dateien, falscher Rechte, inkompatibler Versionen oder unvollständiger Konfiguration scheitert.

Häufige Arten der Datensicherung

Verschiedene Backup-Typen gleichen Geschwindigkeit, Speichereffizienz, Wiederherstellungszeit und Verwaltungsaufwand aus. Die meisten Organisationen kombinieren mehrere Methoden statt nur auf einen Typ zu setzen.

| Backup-Typ | Funktionsweise | Hauptvorteil |

|---|---|---|

| Vollbackup | Kopiert jedes Mal alle ausgewählten Daten | Einfache Wiederherstellung und vollständiger Satz |

| Inkrementelles Backup | Kopiert nur Daten, die seit dem letzten Backup geändert wurden | Reduziert Speicherbedarf und Backup-Zeit |

| Differenzielles Backup | Kopiert Daten, die seit dem letzten Vollbackup geändert wurden | Schnellerer Restore als lange inkrementelle Ketten |

| Image-basiertes Backup | Kopiert ein vollständiges Systemabbild oder den Festplattenzustand | Nützlich für komplette Server- oder Workstation-Wiederherstellung |

| Kontinuierliches Backup | Erfasst Änderungen häufig oder nahezu in Echtzeit | Reduziert potenziellen Datenverlust für kritische Systeme |

Vollbackup

Ein Vollbackup kopiert bei jedem Lauf alle ausgewählten Daten. Es ist einfach zu verstehen und leicht wiederherzustellen, weil der Satz alles enthält, was für diesen Sicherungspunkt nötig ist.

Der Nachteil ist Speicherverbrauch und Dauer. Große Datenbanken, Fileserver, virtuelle Maschinen oder Medienarchive können viel Zeit und Speicher benötigen.

Inkrementelles Backup

Inkrementelles Backup kopiert nur Daten, die sich seit dem vorherigen Backup geändert haben. Dadurch laufen Jobs schneller und benötigen weniger Speicher. Es ist in Unternehmenssystemen weit verbreitet.

Die Wiederherstellung kann das letzte Vollbackup plus eine Kette inkrementeller Backups erfordern. Ist die Kette lang oder beschädigt, wird Restore langsamer oder komplexer. Moderne Plattformen verwalten diese Kette oft automatisch.

Differenzielles Backup

Differenzielles Backup kopiert alle Daten, die seit dem letzten Vollbackup geändert wurden. Es verbraucht mit der Zeit mehr Speicher als inkrementelles Backup, ist aber meist einfacher wiederherzustellen.

Diese Methode eignet sich, wenn Unternehmen ein Gleichgewicht zwischen Backup-Effizienz und Restore-Geschwindigkeit wünschen.

Image-basiertes Backup

Image-basiertes Backup erfasst den gesamten Systemzustand einschließlich Betriebssystem, Anwendungen, Dateien, Einstellungen und manchmal Boot-Informationen. Es wird häufig für Server, virtuelle Maschinen und kritische Workstations genutzt.

Es unterstützt Bare-Metal-Recovery, also die Wiederherstellung einer ausgefallenen Maschine auf neuer Hardware oder in einer virtuellen Umgebung. Das ist wertvoll, wenn manuelles Neuaufbauen zu lange dauern würde.

Backup-Architektur und Speichermodelle

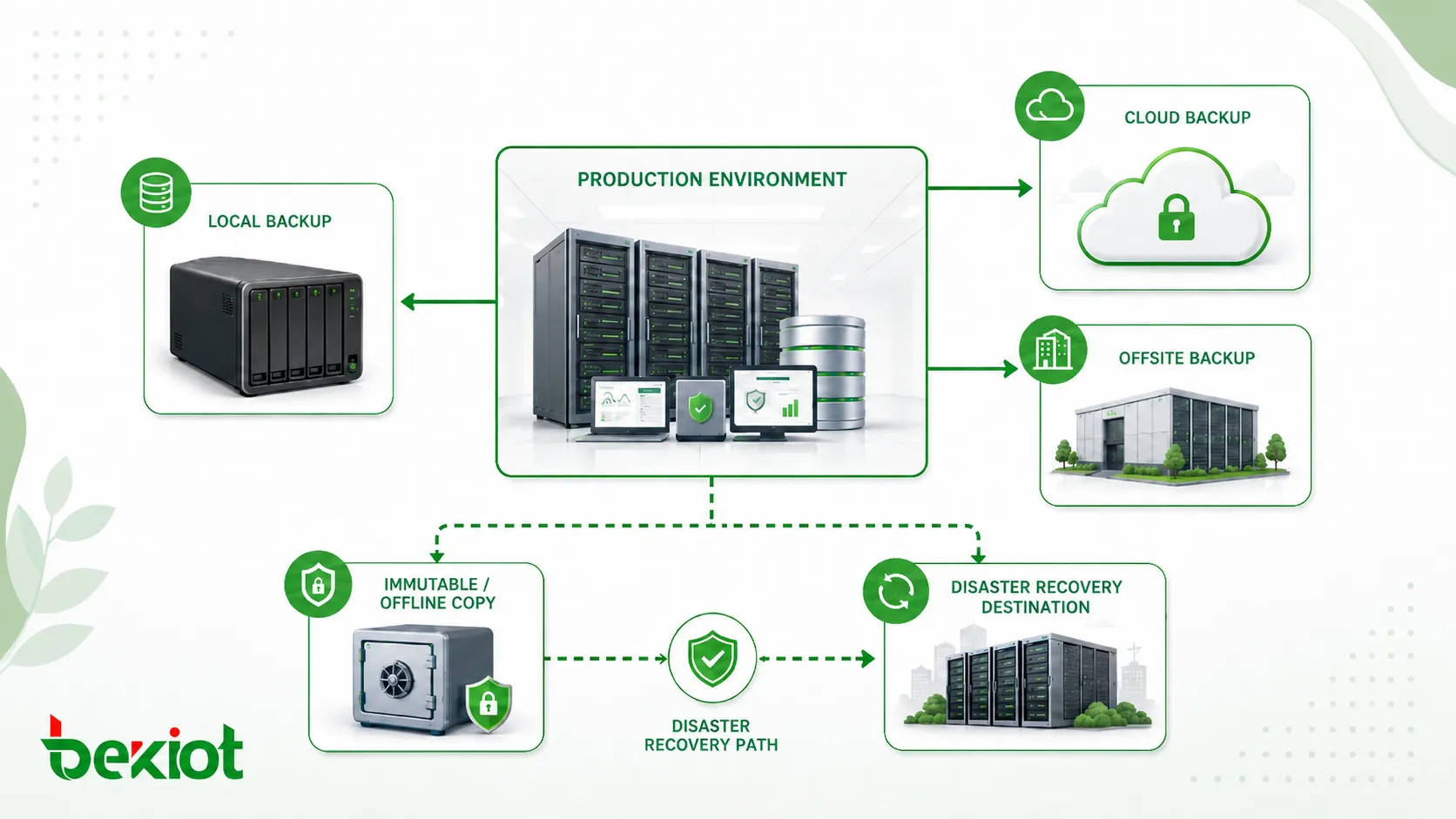

Die Backup-Architektur legt fest, wo Kopien gespeichert werden, wie sie geschützt sind, wie darauf zugegriffen wird und wie sie die Wiederherstellung unterstützen. Eine starke Architektur kombiniert lokale Geschwindigkeit mit entfernter Resilienz.

Lokales Backup

Lokales Backup speichert Kopien nahe am Produktionssystem, etwa auf einem lokalen Server, NAS, einer Appliance oder angeschlossenem Speicher. Es ermöglicht schnelle Wiederherstellung, besonders bei großen Dateien oder kompletten Systemen.

Die Schwäche besteht darin, dass lokale Backups vom gleichen Vorfall betroffen sein können wie das Primärsystem. Feuer, Hochwasser, Diebstahl, Ransomware, Stromschäden oder Standortausfälle können ohne Offsite-Schutz Produktion und lokale Kopien zerstören.

Offsite-Backup

Offsite-Backup speichert Kopien an einem anderen physischen Ort, etwa in einer Außenstelle, einem zweiten Rechenzentrum, einem verwalteten Backup-Standort oder Cloud-Speicher. Dadurch sind Daten vor lokalen Katastrophen geschützt.

Es ist wichtig für Business Continuity. Selbst wenn die Hauptanlage ausfällt, hat die Organisation an einem anderen Ort eine wiederherstellbare Kopie.

Cloud-Backup

Cloud-Backup speichert Daten in Cloud-Infrastruktur. Es bietet skalierbaren Speicher, Fernzugriff, geografische Redundanz und vereinfachten Offsite-Schutz. Es wird für Endgeräte, Server, SaaS, Cloud-Workloads und hybride Umgebungen genutzt.

Trotzdem muss es sorgfältig geplant werden. Bandbreite, Restore-Zeit, Datensouveränität, Zugriffskontrolle, Verschlüsselung, Aufbewahrungskosten und Anbieterabhängigkeit müssen bewertet werden.

Offline- und unveränderliches Backup

Offline-Backup wird nach der Erstellung vom Netzwerk getrennt. Unveränderliches Backup kann während einer definierten Aufbewahrungszeit nicht geändert oder gelöscht werden. Beide schützen Kopien vor Ransomware und versehentlicher Veränderung.

Diese Strategien werden wichtiger, weil Angreifer häufig Backup-Systeme angreifen, bevor sie Produktionsdaten verschlüsseln. Bleiben Kopien geschützt, wird Wiederherstellung nach einem Cyberangriff realistischer.

Vorteile der Datensicherung

Datensicherung liefert technischen und geschäftlichen Nutzen. Sie reduziert Vorfallauswirkungen, unterstützt Wiederherstellung, schützt Kontinuität und gibt Sicherheit, dass wichtige Informationen restauriert werden können.

Schutz vor Datenverlust

Der direkteste Nutzen ist Schutz vor Datenverlust. Dateien können versehentlich gelöscht, Datenbanken beschädigt, Geräte defekt oder wichtige Datensätze überschrieben werden. Backups ermöglichen die Rückkehr zu früheren Versionen.

Das ist besonders wichtig für Organisationen, die digitale Unterlagen im Tagesgeschäft benötigen. Der Verlust einer Datenbank oder gemeinsamen Ablage kann Service, Abrechnung, Produktion, Kundensupport oder Compliance-Berichte unterbrechen.

Unterstützung der Geschäftskontinuität

Backup unterstützt Business Continuity, indem Systeme nach einem Vorfall wieder in Betrieb genommen werden können. Zusammen mit Disaster Recovery reduziert es Ausfallzeiten und stellt wesentliche Dienste wieder her.

Kontinuität bedeutet mehr als eine Kopie. Die Organisation muss wissen, wo die Sicherung liegt, wie schnell sie wiederhergestellt werden kann, wer verantwortlich ist und welche Systeme zuerst kommen.

Cybersicherheitsresilienz

Backup ist eine wichtige Verteidigung gegen Ransomware, zerstörerische Malware, internen Missbrauch und unbefugtes Löschen. Werden Produktionsdaten verschlüsselt oder beschädigt, kann eine geschützte Kopie Wiederherstellung ohne Lösegeld oder Komplettneuaufbau ermöglichen.

Backup muss jedoch selbst Teil der Sicherheitsstrategie sein. Schwache Administratorkonten, exponierte Repositorys, gemeinsame Zugangsdaten und ungeschützte Netzwerkpfade machen Backup-Systeme angreifbar.

Compliance- und Audit-Unterstützung

Viele Branchen müssen bestimmte Daten aus rechtlichen, finanziellen, medizinischen, betrieblichen oder vertraglichen Gründen aufbewahren. Richtig gestaltete Backup- und Aufbewahrungsrichtlinien helfen, diese Anforderungen zu erfüllen.

Audit-Unterstützung hängt auch von Nachvollziehbarkeit ab. Backup-Systeme sollten Jobstatus, Aufbewahrungsregeln, Restore-Aktionen, Administratoraktivitäten und Ausnahmeereignisse protokollieren.

Anwendungen in verschiedenen Umgebungen

Datensicherung wird in fast jeder digitalen Umgebung eingesetzt. Geschützte Daten und Wiederherstellungsmethode unterscheiden sich, aber der Bedarf an wiederherstellbaren Kopien ist universell.

Unternehmensserver und Datenbanken

Unternehmensserver und Datenbanken enthalten oft kritische Geschäftsdaten. Backups schützen ERP, CRM, Finanzdatenbanken, Bestände, HR-Systeme, Dokumentenarchive und Produktionsanwendungen.

Datenbank-Backups können spezielle Verfahren benötigen, um Konsistenz zu sichern. Das einfache Kopieren laufender Datenbankdateien erzeugt möglicherweise keinen nutzbaren Restore-Punkt, wenn das Tool nicht anwendungsbewusst arbeitet.

Endgeräte

Laptops und Workstations können Projektdateien, lokale Dokumente, Designdaten, Kundeninformationen oder Benutzereinstellungen enthalten. Endpoint-Backup schützt Daten bei Verlust, Diebstahl, Beschädigung oder Austausch von Geräten.

Besonders für Remote-Teams ist dies nützlich. Mitarbeitende speichern wichtige Dateien möglicherweise lokal außerhalb klassischer Büro-Dateiserverstrukturen.

Cloud- und SaaS-Plattformen

Viele Organisationen nutzen Cloud-Speicher, E-Mail, Collaboration-Tools und SaaS. Diese Plattformen bieten Infrastrukturresilienz, doch Kunden benötigen oft eigene Backups für gelöschte Elemente, Benutzerfehler, Ransomware-Synchronisation oder Langzeitaufbewahrung.

SaaS-Backup muss sorgfältig geprüft werden, denn Plattformverfügbarkeit ist nicht gleich kundengesteuerte Datenwiederherstellung. Organisationen müssen verstehen, was der Anbieter schützt und was Kundensache bleibt.

Virtuelle Maschinen und Container

Virtuelle Maschinen werden häufig über Image-Snapshots oder Backup-Agenten gesichert. Dadurch lassen sich ganze Maschinen oder ausgewählte Dateien wiederherstellen. Virtualisierungs-Backup ist in Rechenzentren und privaten Clouds verbreitet.

Containerumgebungen brauchen einen anderen Ansatz. Das Anwendungsimage ist leicht neu bereitzustellen, doch persistente Volumes, Datenbanken, Secrets, Konfiguration und Orchestrierungsmetadaten müssen geschützt werden.

Industrie-, Sicherheits- und Betriebssysteme

Industrielle und operative Systeme benötigen Backups für Steuerungsserver, SCADA-Datenbanken, HMI-Projekte, Videomanagement, Zutrittskontrolldatenbanken, Gerätekonfigurationen, Engineering-Dateien und Alarmprotokolle.

In diesen Umgebungen muss Recovery-Planung Produktionspläne, Sicherheitsanforderungen, Herstellersoftware, Lizenzen, Hardwarekompatibilität und Offline-Betrieb berücksichtigen.

Backup-Strategie und Planungskennzahlen

Eine Backup-Strategie sollte auf Geschäftsrisiko, Datenwichtigkeit, Wiederherstellungserwartungen und Systemabhängigkeiten beruhen. Derselbe Zeitplan passt nicht für jedes System.

Recovery Point Objective

Recovery Point Objective oder RPO definiert, wie viel Datenverlust nach einem Vorfall akzeptabel ist. Hat ein System ein RPO von einer Stunde, sollten Backups oder Replikation sicherstellen, dass höchstens etwa eine Stunde Daten verloren geht.

Ein niedrigeres RPO erfordert meist häufigere Backups, kontinuierliche Datensicherung oder Replikation. Das richtige Ziel hängt davon ab, wie schnell sich Daten ändern und wie viel Verlust toleriert wird.

Recovery Time Objective

Recovery Time Objective oder RTO definiert, wie schnell ein System nach einem Ausfall wiederhergestellt werden muss. Manche Systeme tolerieren einen Tag, kundennahe Plattformen oder kritische Betriebsabläufe brauchen deutlich schnellere Wiederherstellung.

RTO beeinflusst die Architektur. Bei schneller Wiederherstellung können lokales Backup, Standby-Systeme, Image-Recovery oder Disaster-Recovery-Plattformen nötig sein.

Aufbewahrungsrichtlinie

Die Aufbewahrungsrichtlinie bestimmt, wie lange Backup-Kopien behalten werden. Kurze Aufbewahrung spart Speicher, schützt aber kaum vor spät entdeckter Korruption oder Löschung. Lange Aufbewahrung unterstützt Compliance und Untersuchungen, erhöht jedoch Kosten.

Ein üblicher Ansatz hält häufige aktuelle Backups und weniger ältere Kopien vor, etwa tägliche Backups für Wochen, wöchentliche für Monate und monatliche für Langzeitaufbewahrung.

Die 3-2-1-Backup-Regel

Die 3-2-1-Regel ist ein weit verbreitetes Prinzip. Sie empfiehlt mindestens drei Datenkopien, auf zwei verschiedenen Medientypen, mit einer Kopie außerhalb des Standorts.

Moderne Strategien erweitern dies oft um unveränderliche oder Offline-Kopien. Das stärkt den Schutz gegen Ransomware und destruktive Angriffe.

Häufige Backup-Risiken und Fehler

Backup-Fehler werden oft erst sichtbar, wenn dringend wiederhergestellt werden muss. Viele Organisationen glauben geschützt zu sein, bis sich zeigt, dass Sicherungen unvollständig, veraltet, beschädigt, unzugänglich oder zu langsam sind.

Falsche Daten sichern

Ein System kann Jobs erfolgreich ausführen und trotzdem wichtige Daten auslassen. Das passiert, wenn Dateien außerhalb geschützter Ordner liegen, neue Anwendungen nicht in den Umfang aufgenommen werden oder Konfigurationsdateien fehlen.

Regelmäßige Prüfung des Umfangs hilft dagegen. Fachanwender und Systemverantwortliche sollten bestätigen, dass kritische Informationen tatsächlich einbezogen sind.

Restore niemals testen

Ein Backup, das nie wiederhergestellt wurde, ist eine Annahme, keine geprüfte Ressource. Restore-Tests zeigen, ob Daten wiederhergestellt werden können und ob das Verfahren verstanden wird.

Tests sollten unterschiedliche Szenarien umfassen: eine Datei, ein Postfach, eine Datenbank, eine virtuelle Maschine und bei Bedarf eine komplette Anwendungsumgebung.

Schwache Backup-Sicherheit

Backup-Repositorys enthalten oft sensible Daten. Ohne Schutz können Angreifer Daten stehlen, Backups löschen oder Dateien verschlüsseln. Schwache Sicherheit macht das Recovery-System zum Risiko.

Zugriff sollte mit starker Authentifizierung, Minimalrechten, Verschlüsselung, Überwachung und Trennung von normalen Benutzerkonten kontrolliert werden.

Restore-Geschwindigkeit ignorieren

Manche Organisationen betrachten nur erfolgreiche Backup-Jobs und ignorieren die Dauer der Wiederherstellung. Große Cloud-Backups, langsame Netze oder schlecht indizierte Archive können viel länger dauern als erwartet.

Die Geschwindigkeit sollte in Tests gemessen werden. So lässt sich prüfen, ob der Plan echte Geschäftsanforderungen erfüllt.

Best Practices für zuverlässiges Backup

Ein zuverlässiger Plan kombiniert Automatisierung, Sicherheit, Verifizierung, Dokumentation und regelmäßige Tests. Er muss sich mit Systemen, Datenvolumen, Bedrohungen und Geschäftsanforderungen weiterentwickeln.

Daten nach Wichtigkeit klassifizieren

Nicht alle Daten haben denselben Wert. Kritische Datenbanken, Finanzunterlagen, Kundendaten, Betriebssysteme und Rechtsdokumente brauchen stärkeren Schutz als temporäre Dateien.

Klassifizierung hilft bei Frequenz, Aufbewahrung, Verschlüsselung, Speicherort und Restore-Priorität. Sie vermeidet auch unnötige Kosten für Daten mit geringem Wert.

Backup-Jobs automatisieren

Manuelles Backup ist für laufenden Betrieb unzuverlässig. Automatische Zeitpläne sorgen für regelmäßige Ausführung. Warnungen sollten bei Fehlern, vollem Speicher oder überschrittenen Backup-Fenstern informieren.

Automatisierung muss Überwachung einschließen. Ein stiller Fehler kann gefährlicher sein als kein Plan, weil Teams fälschlich glauben, geschützt zu sein.

Sicherungskopien schützen

Kopien müssen vor Löschung, Verschlüsselung, Diebstahl und unbefugter Änderung geschützt werden. Verschlüsselung, unveränderlicher Speicher, Offline-Kopien, rollenbasierter Zugriff und getrennte Administratorkonten verbessern den Schutz.

Für Ransomware-Resilienz sollte mindestens eine Kopie vom normalen Produktionszugriff isoliert sein. Das senkt die Chance, dass Malware alle Kopien gleichzeitig betrifft.

Wiederherstellungsverfahren dokumentieren

Recovery-Verfahren sollten klar dokumentiert sein: Backup-Orte, Restore-Schritte, Verantwortliche, Systemabhängigkeiten, Passwörter oder Schlüssel, Reihenfolge der Anwendungen und Validierungsschritte.

Im Notfall bleibt wenig Zeit, das Backup-System zu untersuchen. Klare Dokumentation beschleunigt die Wiederherstellung und reduziert Fehler.

FAQ

Sollten SaaS-Daten separat gesichert werden?

In vielen Fällen ja. SaaS-Anbieter schützen meist die Plattformverfügbarkeit, doch kundengesteuerte Wiederherstellung für gelöschte Benutzer, überschriebene Dateien, per Ransomware synchronisierte Inhalte oder Langzeitaufbewahrung kann einen eigenen Plan erfordern.

Wie oft sollten Restore-Übungen stattfinden?

Kritische Systeme sollten häufiger getestet werden als Systeme mit geringem Risiko. Praktisch ist es, wichtige Szenarien nach größeren Änderungen und regelmäßig, etwa quartalsweise oder halbjährlich, zu testen.

Wer sollte für die Backup-Richtlinie verantwortlich sein?

Die Richtlinie sollte nicht allein der IT gehören. Die IT verwaltet die Plattform, aber Fachbereiche, Compliance, Sicherheit und Abteilungsleiter sollten Datenwichtigkeit, Aufbewahrung und Recovery-Prioritäten mitdefinieren.

Was passiert, wenn Backup-Verschlüsselungsschlüssel verloren gehen?

Gehen Schlüssel ohne Wiederherstellungsmethode verloren, können Backup-Daten unlesbar werden. Schlüsselmanagement sollte dokumentiert, zugriffsgeschützt, sicher gesichert und im Recovery-Plan getestet werden.

Sollten Mitarbeiter-Laptops einbezogen werden?

Ja, wenn dort Geschäftsdaten lokal gespeichert werden. Remote-Arbeit, Reisen, Diebstahl, Hardwareschäden und versehentliches Löschen betreffen Endgeräte. Endpoint-Backup oder erzwungene Cloud-Synchronisation reduziert dieses Risiko.

Was ist vor dem Löschen alter Backups zu tun?

Vor dem Löschen sollten Aufbewahrungsanforderungen, Legal Holds, Audit-Bedarf, Untersuchungsstatus und Recovery-Erwartungen geprüft werden. Löschung muss kontrolliert, protokolliert und richtlinienkonform erfolgen.