Ein Störungsalarm ist ein Warnsignal, das erzeugt wird, wenn Geräte, Software, Kommunikationssysteme, Sensoren, Stromversorgungen, Industriemaschinen, Sicherheitsterminals oder Infrastrukturplattformen einen anormalen Zustand erkennen. Er hilft Bedienern, Fehler zu identifizieren, schnell zu reagieren, Ausfallzeiten zu reduzieren und zu verhindern, dass kleine technische Probleme zu größeren Betriebsrisiken werden.

Ein Störungsalarm ist nicht nur eine Warnmeldung. Er ist der Startpunkt eines Reaktionsablaufs, der Erkennung, Benachrichtigung, Prüfung, Einsatzsteuerung, Wartung und Wiederherstellung verbindet.

Grundbedeutung und Systemrolle

Ein Störungsalarm zeigt an, dass ein Gerät, ein Stromkreis, ein Dienst, ein Sensor oder eine Systemkomponente nicht wie erwartet arbeitet. Die Störung kann Stromausfall, Netzwerkunterbrechung, Geräteausfall, Signalunterbrechung, anormale Temperatur, niedrigen Batteriestand, Sensorfehler, Kommunikationszeitüberschreitung, Hardwareschaden, Softwareausnahme oder unsicheren Betriebszustand betreffen.

In modernen Systemen werden Störungsalarme meist an eine Monitoring-Plattform, Leitwarte, Wartungsübersicht, Dispositionszentrale, mobile App oder ein Benachrichtigungssystem gesendet. Ziel ist es, anormale Zustände sichtbar und handhabbar zu machen, damit das zuständige Team reagieren kann, bevor Servicequalität oder Sicherheit ernsthaft beeinträchtigt werden.

Störungsalarm gegenüber allgemeiner Benachrichtigung

Eine allgemeine Benachrichtigung kann Routineinformationen wie Statusaktualisierungen, Erinnerungen oder Betriebsmeldungen liefern. Ein Störungsalarm ist spezifischer, weil er einen anormalen Zustand meldet, der Aufmerksamkeit, Prüfung oder Korrekturmaßnahmen erfordert.

Beispielsweise ist „Gerät online“ eine Statusmeldung, während „Gerät offline“, „Stromausfall“, „Kommunikation verloren“ oder „Sensorfehler“ Störungsalarme sind. Alarmstufe, Reaktionszeit und Eskalationsregel sollten zur Schwere des Problems passen.

Warum er im Tagesbetrieb wichtig ist

Ohne Störungsalarme entdecken Wartungsteams Fehler oft erst, nachdem Nutzer sich beschweren, Anlagen stehen bleiben, Produktion unterbrochen wird oder Sicherheitsrisiken auftreten. Dieser reaktive Ansatz erhöht Ausfallzeiten und erschwert die Fehlersuche.

Mit korrekt konfigurierten Störungsalarmen erkennen Bediener Probleme früher. Ein Netzwerkgerät kann Link-Ausfall melden, ein Strommodul anormale Spannung, ein Notfallterminal Offline-Status und ein Sensor ungültige Daten, bevor das gesamte System nicht mehr verfügbar ist.

Wie die Störungsalarm-Erkennung funktioniert

Die Erkennung beginnt in der Regel mit kontinuierlicher Überwachung. Das System prüft Betriebsparameter, Gerätestatus, Kommunikationszustand, Stromversorgung, Umgebungsdaten, Softwareprotokolle oder Sensorfeedback. Wenn ein überwachter Wert einen definierten Grenzwert überschreitet oder ein notwendiges Signal ausbleibt, wird ein Alarm erzeugt.

Die Methode hängt vom Systemtyp ab. Industrieanlagen nutzen Sensoren und PLC-Signale. IT-Systeme nutzen Protokolle und Health Checks. Kommunikationssysteme nutzen Registrierungsstatus, Heartbeat-Meldungen, Paketverlust und Geräteabfragen. Sicherheitsgeräte nutzen Trockenkontakte, Sabotagekontakte, Batteriestatus oder Netzwerküberwachung.

Grenzwertbasierte Erkennung

Die grenzwertbasierte Erkennung nutzt vordefinierte Limits. Steigt die Temperatur über ein sicheres Niveau, fällt die Spannung unter den zulässigen Bereich, wird die Speichernutzung zu hoch oder das Signal zu schwach, löst das System einen Störungsalarm aus.

Diese Methode ist leicht verständlich und weit verbreitet. Grenzwerte müssen jedoch sorgfältig gesetzt werden. Sind sie zu empfindlich, entstehen häufige Fehlalarme; sind sie zu locker, können frühe Warnzeichen übersehen werden.

Statusbasierte Erkennung

Die statusbasierte Erkennung überwacht, ob ein Gerät oder Dienst im erwarteten Zustand ist. Beispiele sind online oder offline, normal oder gestört, registriert oder nicht registriert, offen oder geschlossen, aktiv oder inaktiv, geladen oder niedrige Batterie.

Diese Methode ist in Kommunikationsplattformen, Zutrittskontrolle, Energiemonitoring, Gebäudeautomation und Notrufterminals üblich. Ein Gerät, das keinen Status mehr meldet, kann einen Offline- oder Kommunikationsalarm auslösen.

Ereignisbasierte Erkennung

Die ereignisbasierte Erkennung reagiert auf bestimmte Systemereignisse. Dazu gehören Neustartfehler, Modulfehler, getrennte Sensoren, Türsabotage, Leitungsbruch, Überstromauslösung, Softwareabsturz, fehlgeschlagene Anmeldung oder anormale Konfigurationsänderung.

Ereignisbasierte Alarme sind nützlich, weil sie oft mehr Details liefern als einfache Grenzwertalarme. Sie zeigen Technikern nicht nur, dass etwas falsch ist, sondern auch, welche Art von Störung aufgetreten ist.

Hauptfunktionen eines Störungsalarmsystems

Ein nützliches Störungsalarmsystem sollte mehr leisten als Warnungen anzeigen. Es sollte Alarme klassifizieren, Standorte erkennen, wiederholte Ereignisse filtern, Eskalation unterstützen, Reaktionsmaßnahmen protokollieren und Teams beim Schließen der Störung nach der Reparatur helfen.

Alarmklassifizierung

Störungsalarme werden häufig nach Schweregrad, Systemtyp, Standort, Quellgerät oder Fehlerkategorie klassifiziert. Übliche Stufen sind Information, Warnung, gering, schwer und kritisch. Die Klassifizierung hilft Bedienern, Prioritäten zu setzen.

Eine Wartungserinnerung mit niedriger Priorität sollte nicht gleich behandelt werden wie ein kritischer Kommunikationsausfall in einem Notrufsystem. Klare Klassifizierung verhindert Alarmüberlastung und verbessert die Reaktionseffizienz.

Echtzeitbenachrichtigung

Echtzeitbenachrichtigung sendet Alarme sofort an die richtigen Personen oder Plattformen. Methoden sind Dashboard-Popups, E-Mail, SMS, mobile App-Hinweise, Sprachanrufe, PA-Kopplung oder Ereignisse im Dispositionssystem.

Benachrichtigungsregeln sollten Dienstpläne und Verantwortlichkeiten abbilden. Ein Stromfehler geht an Gebäudetechniker, ein Netzwerkfehler an IT-Personal und ein Notfallterminalfehler an Sicherheitsteam oder Leitwarte.

Standort- und Geräteidentifikation

Ein Störungsalarm sollte klar zeigen, wo das Problem liegt. Nützliche Angaben sind Gerätename, Geräte-ID, Raum, Etage, Gebäude, Zone, Standort, Kartenposition, Systemkategorie und Zeitstempel.

Ohne Standortdaten verlieren Techniker viel Zeit bei der Suche nach dem betroffenen Gerät. In großen Campus, Industrieparks, Tunneln, Krankenhäusern, Verkehrsstationen und öffentlichen Einrichtungen ist genaue Lokalisierung entscheidend.

Alarmquittierung und Abschluss

Die Quittierung bestätigt, dass ein Bediener den Alarm gesehen und die Nachverfolgung übernommen hat. Der Abschluss bestätigt, dass die Störung repariert, geprüft oder anderweitig behoben wurde.

Dieser Ablauf verhindert, dass Alarme ignoriert werden. Er erzeugt außerdem eine nachvollziehbare Aufzeichnung, wann der Fehler auftrat, wer ihn bearbeitete, welche Maßnahme erfolgte und wann das System wieder normal war.

Eskalation und Kontrolle wiederholter Alarme

Wird ein Alarm nicht innerhalb einer definierten Zeit bearbeitet, kann das System ihn an einen Vorgesetzten, ein anderes Team oder eine höhere Leitstelle eskalieren. Das ist bei kritischen Systemen wichtig, wenn Verzögerungen Sicherheits- oder Servicerisiken verursachen können.

Auch die Kontrolle wiederholter Alarme ist wichtig. Sendet ein Gerät denselben Alarm immer wieder, sollte die Plattform Duplikate gruppieren oder unterdrücken, wenn dies sinnvoll ist. Das reduziert Alarmmüdigkeit und hält Bediener auf relevante Ereignisse fokussiert.

Wert für Zuverlässigkeit und Sicherheit

Störungsalarme schaffen Wert, weil sie versteckte Probleme sichtbar machen. Sie helfen Teams, von passiver Reparatur zu aktivem Monitoring und Reagieren überzugehen. Gut verwaltete Alarmdaten unterstützen Wartungsplanung, Serviceverbesserung, Risikokontrolle und langfristige Optimierung.

Schnellere Fehlererkennung

Störungsalarme verkürzen die Zeit zwischen Fehlerentstehung und Entdeckung. Statt auf manuelle Inspektion zu warten, meldet das System anormale Zustände automatisch.

Schnellere Erkennung reduziert Ausfallzeiten. Ist ein Gerät offline, eine Batterie schwach, ein Serverdienst gestoppt oder ein Kommunikationsterminal nicht registriert, kann das Wartungsteam handeln, bevor Nutzer betroffen sind.

Bessere Wartungseffizienz

Störungsalarme liefern Wartungsteams präzisere Informationen. Techniker müssen nicht jedes Gerät manuell prüfen, sondern priorisieren Alarme nach Schweregrad, Standort und Systemtyp.

Historische Alarmdaten zeigen wiederkehrende Fehler. Meldet dasselbe Gerät wiederholt Netzverlust oder Stromausfall, kann die Ursache in Verkabelung, Umgebung, Konfiguration oder alternder Hardware liegen.

Bessere Risikokontrolle

Einige Störungen erzeugen Sicherheitsrisiken, etwa ein Offline-Notfallgerät, eine defekte Brandmelde-Schnittstelle, gestörte Zutrittskontrolle, anormale Stromversorgung, Kommunikationsleitungsfehler oder Sensorfehler in gefährlichen Umgebungen.

Frühe Erkennung hilft, diese Risiken zu reduzieren. In sicherheitsrelevanten Systemen sollten Störungsalarme regelmäßig getestet und mit klaren Reaktionsverfahren verknüpft werden.

Stärkere betriebliche Transparenz

Werden Alarme zentral gesammelt, sehen Verantwortliche die Systemgesundheit über mehrere Standorte, Gebäude, Zonen oder Abteilungen. Das unterstützt Ressourcenzuweisung und Leistungsbewertung.

Betriebliche Transparenz ist besonders wertvoll für große Organisationen mit verteilter Infrastruktur. Sie zeigt, welche Systeme stabil sind, welche Geräte oft ausfallen und wo Investitionen oder Wartungsverbesserungen nötig sind.

Häufige Anwendungsszenarien

Störungsalarme werden in vielen Systemen genutzt, weil nahezu jede technische Umgebung anormale Zustände erkennen muss. Die Logik kann variieren, das Ziel bleibt gleich: Fehler schnell identifizieren und die Reaktion steuern.

Industrieautomation und Produktionsanlagen

Industriesysteme nutzen Störungsalarme für Motoren, Pumpen, Förderer, Sensoren, PLCs, Antriebe, Schaltschränke, Stromversorgungen, Temperatursysteme, Druckluftsysteme und Produktionsanlagen. Alarme können Überlast, Überhitzung, anormalen Druck, Sensorausfall, Not-Aus oder Kommunikationsverlust melden.

In Produktionsumgebungen reduzieren Alarme ungeplante Stillstände und unterstützen Wartungsplanung. Sie helfen auch, Anlagen zu schützen und Folgeschäden zu vermeiden.

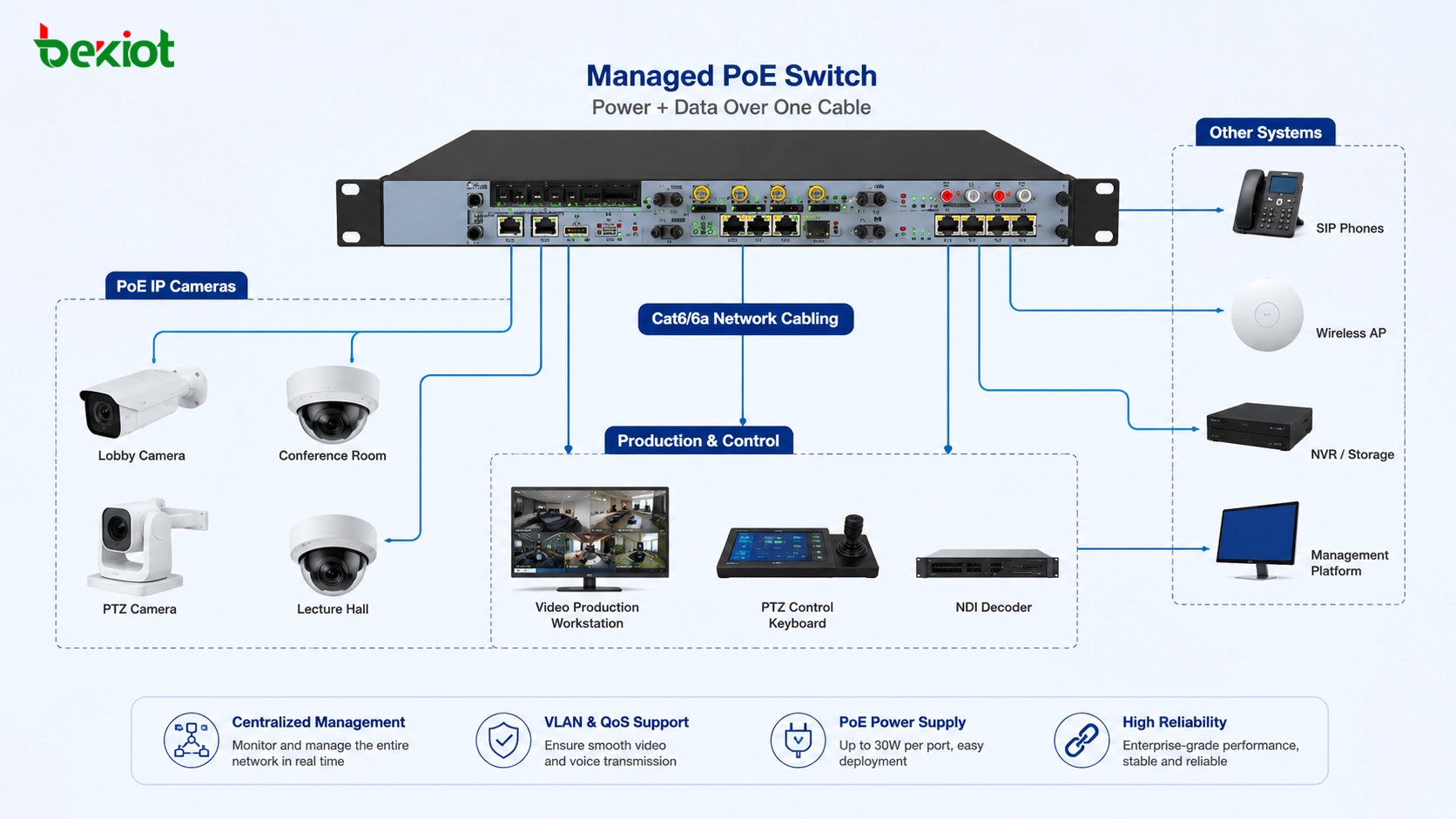

Gebäude- und Facility-Management

Gebäudesysteme nutzen Alarme für HVAC, Aufzüge, Lichtsteuerung, Zutrittskontrolle, Brandschnittstellen, Wasserleckage, Energieverteilung, USV, Sicherheitsgeräte und Energiemanagementplattformen.

Facility-Teams verlassen sich auf Alarme, um Gebäude sicher und komfortabel zu halten. Eine defekte Pumpe, ein Offline-Controller, anormale Temperatur oder Stromstörung kann Nutzer und Betriebskontinuität beeinträchtigen, wenn sie nicht schnell behoben wird.

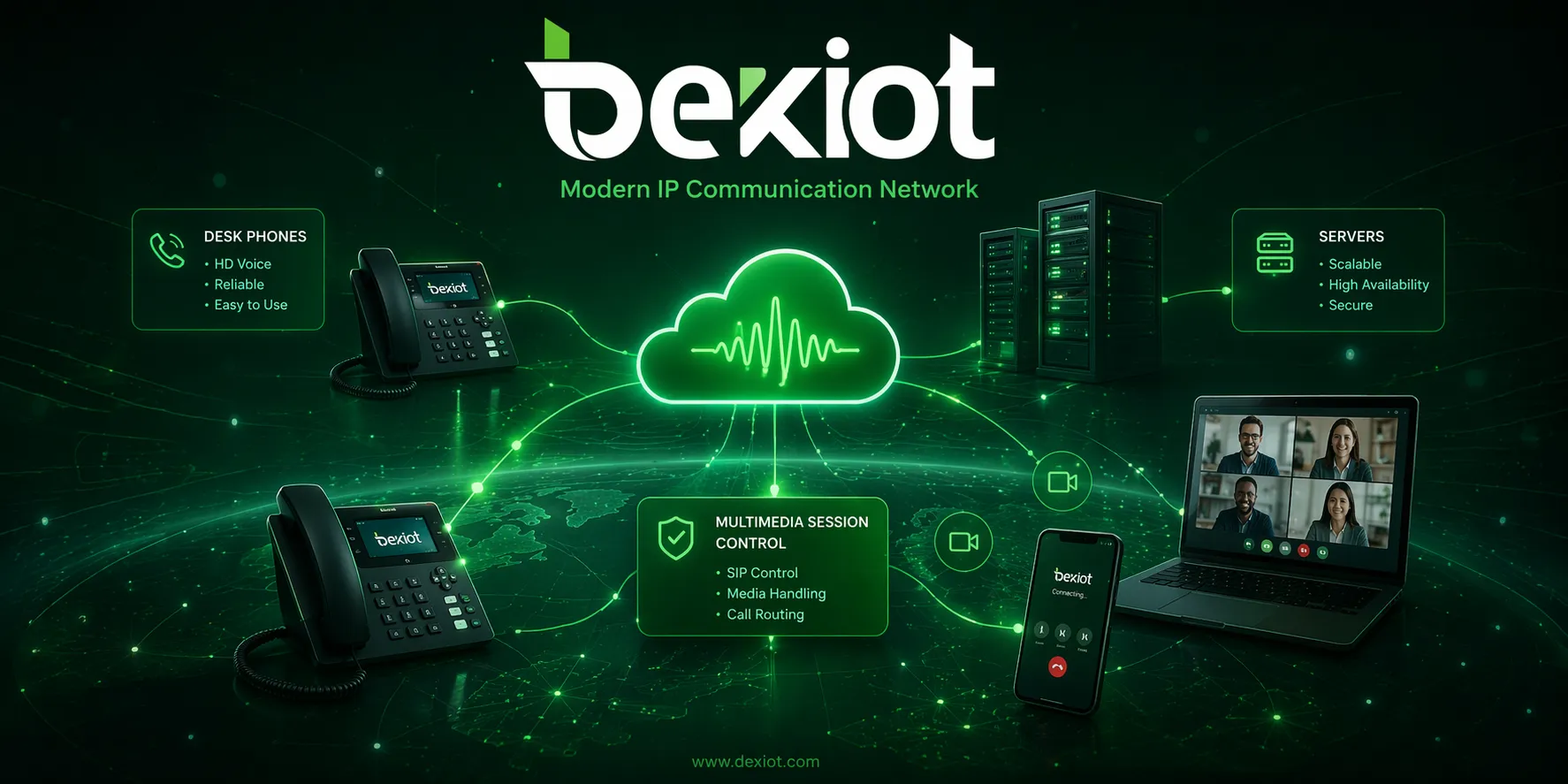

Kommunikations- und Notfallsysteme

Kommunikationssysteme können Alarme für fehlgeschlagene SIP-Registrierung, Netzwerkunterbrechung, Offline-Geräte, Audiopfadfehler, Trunk-Fehler, Gateway-Fehler, niedrige Batterie oder anormalen Serverdienst erzeugen.

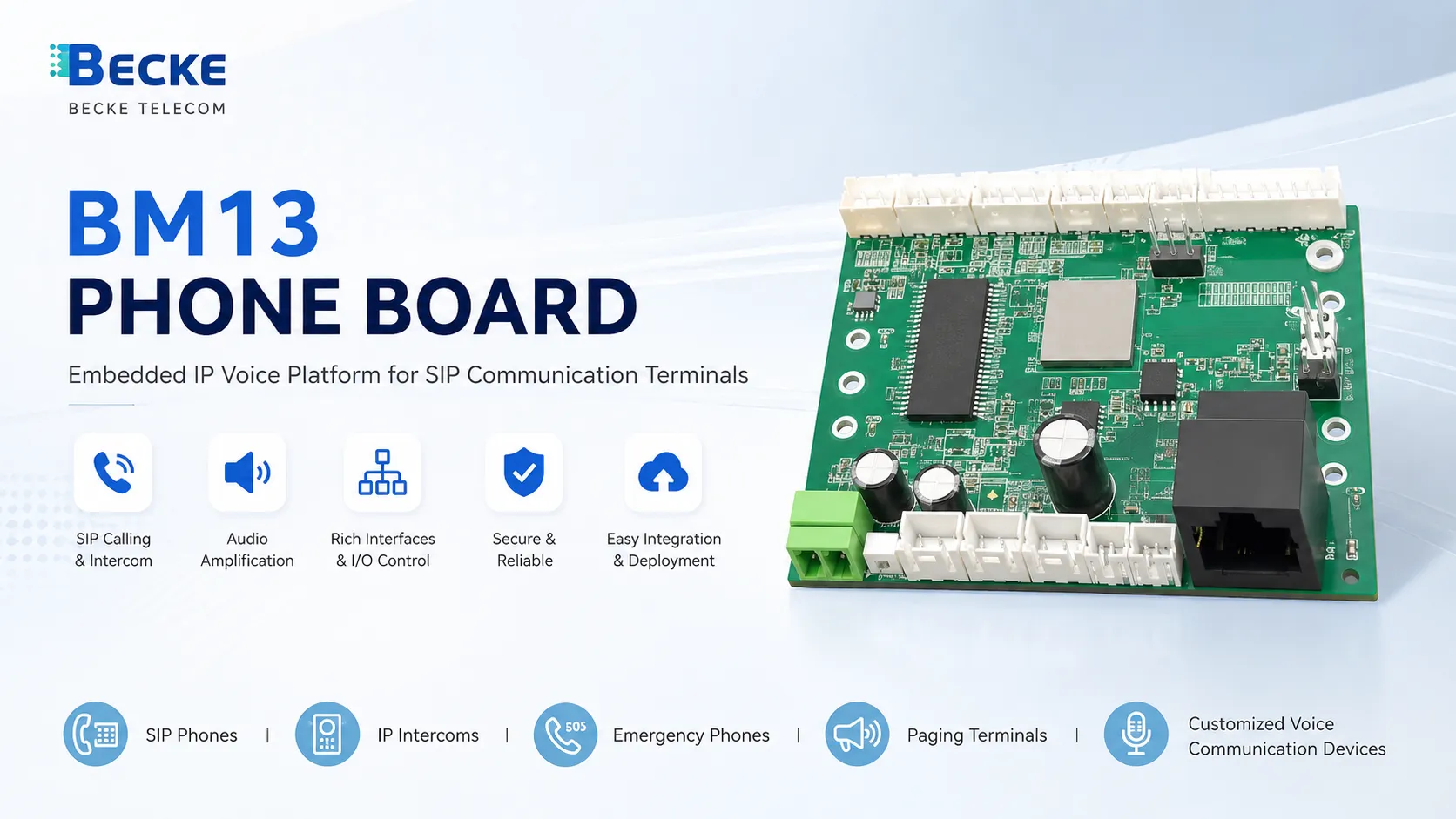

Für Notrufpunkte, Alarmtaster-Sprechstellen, SOS-Terminals und öffentliche Hilfesysteme ist Gerätezustand kritisch. Becke Telcom BHP-SOS Alarmtaster-Sprechstellen können in Projekten berücksichtigt werden, in denen Notauslösung, Sprachkommunikation und Zustandsüberwachung in Sicherheits- oder Dispatch-Abläufe integriert werden müssen.

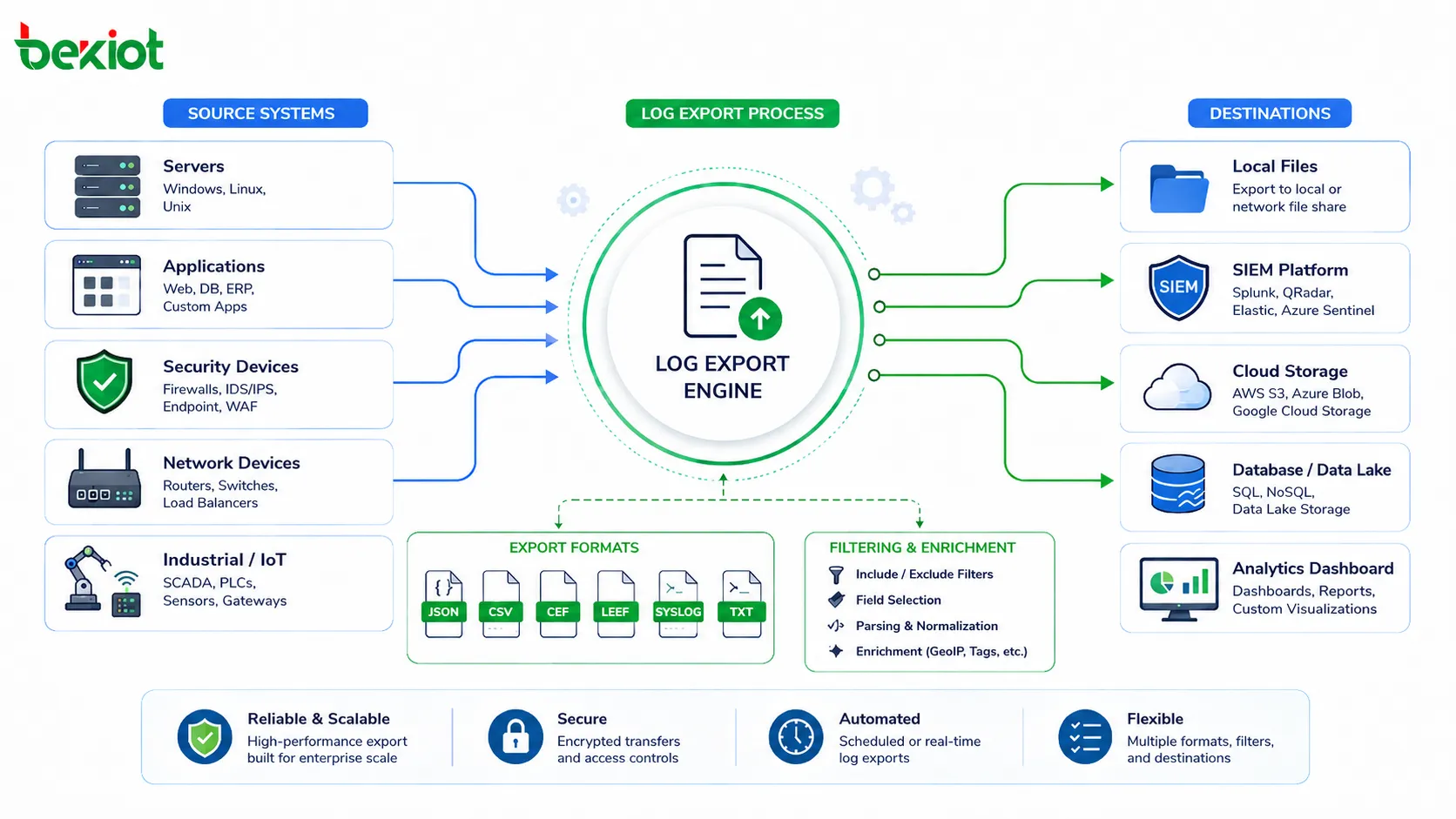

IT-Infrastruktur und Cloud-Plattformen

IT-Systeme nutzen Alarme für Server, Speicher, Datenbanken, virtuelle Maschinen, Container, Netzwerkgeräte, Firewalls, Anwendungen, APIs und Cloud-Dienste. Alarme können CPU-Auslastung, Speicherdruck, Festplattenfehler, Dienstabsturz, hohe Latenz, Paketverlust oder fehlgeschlagenes Backup betreffen.

Bei digitalen Diensten helfen Alarme, zu reagieren, bevor Nutzer schwerwiegende Probleme erleben. Monitoring und Alerting sind Kernbestandteile von IT-Betrieb, DevOps und Site Reliability Engineering.

Strom, Energie und Versorger

Energie- und Versorgungssysteme nutzen Alarme für Umspannwerke, Transformatoren, Wechselrichter, Batteriesysteme, Generatoren, Verteilerschränke, Messgeräte, Solaranlagen und Energiespeicher.

Diese Alarme unterstützen sicheren Betrieb und Kontinuität. Anormale Spannung, Überlast, Isolationsfehler, Erdungsproblem, Kommunikationsfehler oder Batteriewarnung können sofortige technische Reaktion erfordern.

Integration in Reaktionsabläufe

Ein Störungsalarm ist wertvoller, wenn er mit einem Reaktionsablauf verbunden ist. Der Ablauf sollte festlegen, wer den Alarm erhält, wie er geprüft wird, welche Aktion nötig ist, wann eskaliert wird und wie der Abschluss erfolgt.

Prüfung durch den Bediener

Nach dem Auftreten eines Alarms sollte der Bediener prüfen, ob er echt, wiederholt, vorübergehend oder bereits in Wartung ist. Dazu gehören Gerätestatus, Kamerabilder, Kontakt zu Feldpersonal, Protokolle oder Tests des betroffenen Dienstes.

Die Prüfung verhindert unnötige Einsätze. Sie hilft auch, echte Fehler nicht zu ignorieren, die zunächst gering wirken, sich aber zu größeren Ausfällen entwickeln können.

Wartungseinsatz

Nach Bestätigung der Störung kann das System einen Wartungsauftrag erstellen oder einen Techniker disponieren. Der Auftrag sollte Alarmtyp, Standort, Geräte-ID, Fehlerzeit, Schweregrad und verfügbare Diagnosehinweise enthalten.

Für große Standorte verkürzen kartenbasierte Disposition und Standortdaten die Reaktionszeit. Techniker sollten das betroffene Gerät schnell finden und das Reparaturergebnis nach Abschluss bestätigen können.

Kopplung mit Kommunikationswerkzeugen

Störungsalarme können Kommunikationsaktionen wie Sprachanrufe, SMS, mobile Push-Meldungen, Sprechstellenanrufe, Funkdisposition oder PA-Durchsagen auslösen. Art der Benachrichtigung sollte zu Schweregrad und Zielgruppe passen.

Ein nicht kritischer Gerätefehler kann nur Wartungspersonal informieren, während ein kritischer Offline-Alarm eines Notfallterminals sowohl Leitwarte als auch Dienstaufsicht benachrichtigen kann.

Auswahlfaktoren für ein Störungsalarmsystem

Die Auswahl erfordert Verständnis von Geräten, Risiken, Reaktionsteams und Integrationsbedarf. Ein einfacher Standort braucht vielleicht nur lokale Anzeigen, eine große Anlage dagegen zentrale Überwachung und automatische Eskalation.

| Auswahlfaktor | Warum er wichtig ist | Was zu prüfen ist |

|---|---|---|

| Alarmquelle | Bestimmt, was überwacht werden kann | Geräte, Sensoren, Systeme, Kontakte, Netzwerkstatus, Softwareprotokolle |

| Schweregradklassifizierung | Hilft bei der Priorisierung | Kritisch, schwer, gering, Warnung, Information |

| Benachrichtigungsmethode | Sorgt dafür, dass Alarme die richtigen Personen erreichen | Dashboard, SMS, E-Mail, App-Push, Sprachanruf, Dispatch-Kopplung |

| Standortgenauigkeit | Reduziert Reaktionszeit vor Ort | Geräte-ID, Zone, Raum, Kartenpunkt, Etage, Standortname |

| Ereignishistorie | Unterstützt Wartung und Auswertung | Alarmzeit, Quittierung, Reaktion, Abschluss, Wiederholung |

| Integrationsfähigkeit | Verbindet Alarme mit realen Abläufen | API, Trockenkontakt-Eingang, SNMP, Modbus, BACnet, SIP, Webhook, Plattformkopplung |

Alarmmethode an das Gerät anpassen

Geräte melden Störungen auf unterschiedliche Weise. Manche nutzen Trockenkontaktausgänge, andere Netzwerkprotokolle, Software-APIs oder nur lokale Anzeigen. Das Monitoring-System muss den erforderlichen Signaltyp unterstützen.

Kann das System das Störungssignal nicht korrekt lesen, erreicht der Alarm die Bediener möglicherweise nicht. Die Kompatibilität sollte bei Planung und Inbetriebnahme geprüft werden.

Für reale Reaktionsfähigkeit planen

Ein Alarmsystem muss zur tatsächlichen Reaktionsfähigkeit der Organisation passen. Zu viele Alarme mit geringem Wert an zu viele Personen führen dazu, dass Personal sie ignoriert. Werden kritische Alarme nicht schnell eskaliert, verzögert sich die Reaktion.

Das beste Design trennt dringende Ereignisse von Routinewarnungen und gibt jedem Typ eine passende Reaktionsregel.

Zukünftige Erweiterung planen

Mit wachsendem Standort müssen mehr Geräte und Systeme überwacht werden. Die Plattform sollte zusätzliche Punkte, neue Gerätetypen, entfernte Standorte, Benutzerrollen, Berichte und Integrationen unterstützen.

Erweiterung ist einfacher, wenn Alarmnamen, Geräte-IDs, Zonen und Kategorien von Anfang an klar geplant sind.

Wartungstipps für zuverlässige Alarme

Auch Störungsalarmsysteme benötigen Wartung. Sind Alarmregeln veraltet, Gerätenamen falsch, Kommunikationsverbindungen gestört oder Benachrichtigungskontakte ungültig, unterstützt das System im Ernstfall die Reaktion nicht zuverlässig.

Alarmwege regelmäßig testen

Tests sollten bestätigen, dass das Gerät den Alarm erzeugt, die Plattform ihn empfängt, der Standort korrekt ist und die Benachrichtigung die richtige Person erreicht. Sie sollten normale Auslösung und Fehlerbehebung umfassen.

Kritische Alarme sollten häufiger getestet werden. Testprotokolle sollten Zeit, Gerät, Alarmtyp, Ergebnis, Bedienerreaktion und Korrekturmaßnahme enthalten.

Alarmgrenzwerte überprüfen

Grenzwerte müssen nach Gerätealterung, Umgebungsänderung, Systemerweiterung oder Betriebserfahrung eventuell angepasst werden. Viele Fehlalarme deuten auf zu empfindliche Werte hin; verpasste Warnungen auf zu lockere Werte.

Die Überprüfung sollte auf realen Daten beruhen, nicht auf Vermutungen. Historische Alarmtrends helfen, Einstellungen zu verfeinern.

Gerätedaten aktuell halten

Gerätenamen, Standorte, Ansprechpartner, IP-Adressen, Firmware-Versionen und Systemverantwortliche sollten aktualisiert werden, wenn Geräte bewegt, ersetzt oder neu konfiguriert werden.

Veraltete Daten verlangsamen die Wartung. Zeigt ein Alarm falschen Standort oder alten Namen, prüfen Techniker möglicherweise das falsche Gerät.

Wiederholte Fehler analysieren

Wiederholte Alarme sollten nicht als Einzelfälle behandelt werden. Meldet ein Gerät, Kabel, Netzteil, Netzwerksegment oder Sensor immer wieder Fehler, sollte die Ursache untersucht werden.

Wiederkehrende Alarme können auf schlechte Installation, instabile Stromversorgung, Umweltbelastung, alternde Hardware, schwache Netzabdeckung oder falsche Konfiguration hinweisen. Ursachenanalyse reduziert künftige Alarme und verbessert die Zuverlässigkeit.

Häufige Fehler vermeiden

Ein häufiger Fehler ist, zu viele Alarme ohne Klassifizierung zu aktivieren. Das erzeugt Alarmmüdigkeit, überlastet Bediener und kann kritische Ereignisse verdecken. Alarmregeln sollten sinnvoll und priorisiert sein.

Ein weiterer Fehler ist, den Alarmabschluss zu ignorieren. Bleiben Alarme nach Reparatur offen, wissen Bediener nicht, ob das System weiter gestört ist oder der Datensatz nur nicht aktualisiert wurde. Abschlussverfahren sind für Nachvollziehbarkeit nötig.

Ein dritter Fehler ist, Störungsalarme nur als Wartungsinformation zu behandeln. Manche betreffen Sicherheit, Schutz, Kundenservice und Geschäftskontinuität. Der Reaktionsablauf muss die reale betriebliche Wirkung abbilden.

FAQ

Was ist ein Störungsalarm?

Ein Störungsalarm ist eine Warnung, die erzeugt wird, wenn ein Gerät, System, Sensor, Stromkreis, Softwaredienst oder Kommunikationslink einen anormalen Zustand erkennt. Er hilft Bedienern, Fehler oder Risiken zu erkennen und darauf zu reagieren.

Was ist der Unterschied zwischen Störungsalarm und Ereignisbenachrichtigung?

Eine Ereignisbenachrichtigung kann normale oder anormale Aktivitäten melden. Ein Störungsalarm zeigt ausdrücklich an, dass etwas falsch ist oder außerhalb des erwarteten Betriebszustands liegt und Korrekturmaßnahmen erfordern kann.

Wo werden Störungsalarme häufig eingesetzt?

Sie werden in Industrieautomation, Gebäudemanagement, Kommunikationssystemen, Notfallterminals, IT-Infrastruktur, Energiesystemen, Sicherheitsplattformen, Stromverteilung und Facility-Monitoring eingesetzt.

Welche Informationen sollte ein Störungsalarm enthalten?

Ein nützlicher Alarm sollte Alarmtyp, Schweregrad, Zeit, Gerätename, Standort, Systemkategorie, aktuellen Status, wenn verfügbar eine empfohlene Maßnahme sowie Quittierungs- oder Abschlussdatensatz enthalten.

Wie lassen sich Fehlalarme reduzieren?

Fehlalarme lassen sich durch passende Grenzwerte, Filterung doppelter Ereignisse, bessere Sensorqualität, Gerätewartung, Prüfung von Kommunikationsverbindungen, Verzögerungslogik bei Bedarf und Analyse historischer Alarmdaten reduzieren.

Können BHP-SOS Alarmtaster-Sprechstellen Störungsalarmabläufe unterstützen?

Ja. Becke Telcom BHP-SOS Alarmtaster-Sprechstellen können für Projekte genutzt werden, die Notauslösung, Sprachkommunikation, Gerätezustandsüberwachung und Kopplung mit Sicherheits- oder Dispatch-Plattformen benötigen. Die endgültige Konfiguration sollte zur Überwachungsmethode und zum Reaktionsverfahren des Standorts passen.