Warum Protokolle das ursprüngliche System verlassen müssen

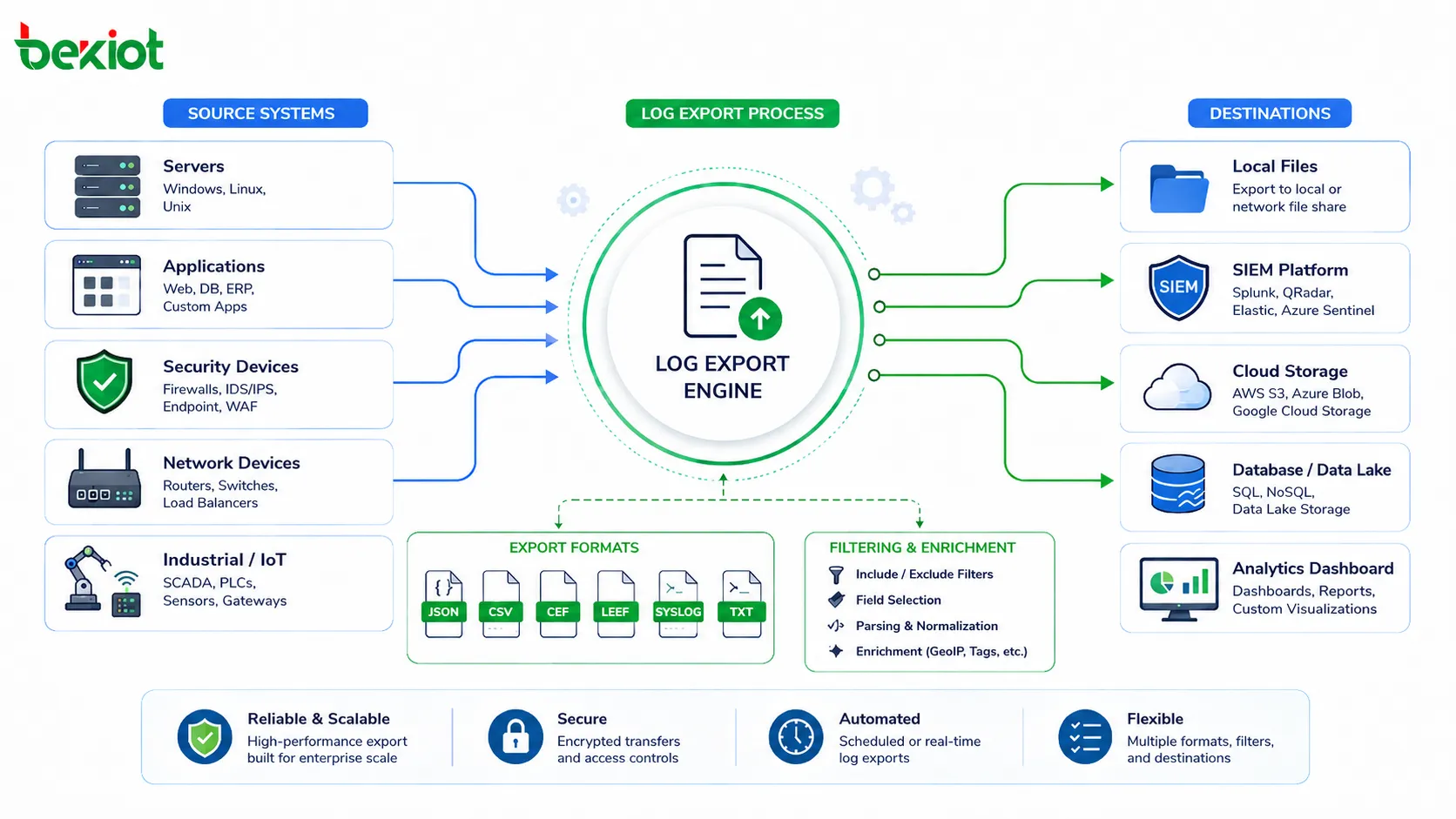

Log-Export ist der Prozess, Systemprotokolle, Anwendungsprotokolle, Sicherheitsprotokolle, Geräteprotokolle, Betriebsaufzeichnungen, Zugriffsaufzeichnungen, Fehlermeldungen, Alarmereignisse oder Audit-Trails aus einem System zu extrahieren und sie an einem anderen Ort zu speichern oder dorthin zu senden, damit sie für Speicherung, Prüfung, Analyse, Compliance oder Fehlerbehebung genutzt werden können.

In vielen digitalen und betrieblichen Umgebungen werden Protokolle kontinuierlich erzeugt. Server erfassen Benutzeraktivitäten, Anwendungen erfassen Fehler, Firewalls erfassen Zugriffsversuche, Kommunikationsplattformen erfassen Anrufereignisse, industrielle Geräte erfassen Alarme und Cloud-Plattformen erfassen das Serviceverhalten. Durch Log-Export lassen sich diese Aufzeichnungen außerhalb des ursprünglichen Systems leichter aufbewahren, durchsuchen, vergleichen, teilen und analysieren.

Log-Export verwandelt verstreute Betriebsaufzeichnungen in nutzbare Beweise, Diagnosematerial, Compliance-Daten und Informationen zur Entscheidungsunterstützung.

Grundlegende Bedeutung von Log-Export

Log-Export bedeutet, Protokolldaten aus einem Quellsystem zu entnehmen und in eine Datei, Datenbank, Überwachungsplattform, ein SIEM-System, Cloud-Speicher, Analysewerkzeug, Backup-Archiv oder Reporting-Umfeld zu übertragen. Das exportierte Protokoll kann sofort für Untersuchungen genutzt oder für spätere Prüfungen gespeichert werden.

Übliche Exportformate sind CSV, TXT, JSON, XML, Syslog, PDF-Berichte, Datenbanktabellen, komprimierte Archivdateien oder plattformspezifische Log-Pakete. Das passende Format hängt davon ab, wie die Protokolle nach dem Export verwendet werden sollen.

Log-Quelle

Die Log-Quelle ist das System, das die Aufzeichnung erstellt. Das kann ein Betriebssystem, Webserver, eine Datenbank, Firewall, ein Router, Switch, Anwendungsserver, Zutrittskontrollsystem, eine Cloud-Plattform, ein Endgerät, IoT-Gateway, industrieller Controller oder eine Geschäftssoftwareplattform sein.

Jede Quelle kann unterschiedliche Arten von Protokollen erzeugen. Eine Firewall kann beispielsweise Datenverkehr und Sicherheitsereignisse erfassen, während eine Anwendung Anmeldeversuche, Benutzeraktionen, API-Fehler, Datenbankausfälle und Serviceausnahmen protokolliert.

Exportziel

Das Exportziel ist der Ort, an dem Protokolldaten nach dem Verlassen des Quellsystems gespeichert oder analysiert werden. Es kann ein lokaler Ordner, Remote-Server, eine SIEM-Plattform, ein Log-Management-System, Cloud-Bucket, Compliance-Archiv, Data Warehouse oder Wartungswerkzeug sein.

Die Wahl des richtigen Ziels ist wichtig. Eine temporäre Exportdatei kann für schnelle Fehlerbehebung ausreichen, während Sicherheitsüberwachung und Compliance-Prüfung häufig einen zentralisierten, geschützten und durchsuchbaren Protokollspeicher benötigen.

Wie der Log-Export-Prozess funktioniert

Der Prozess beginnt meist mit der Auswahl von Protokolltyp, Zeitraum, Ereigniskategorie, Gerät, Benutzer, Anwendungsmodul oder Schweregrad. Danach extrahiert das System die passenden Einträge und wandelt sie in das erforderliche Format um.

Nach dem Export kann die Datei oder der Log-Stream heruntergeladen, übertragen, archiviert, in ein anderes Werkzeug importiert oder automatisch an eine zentrale Plattform gesendet werden. In größeren Systemen kann dieser Ablauf geplant oder automatisiert erfolgen, statt manuell ausgeführt zu werden.

Manueller Export

Der manuelle Export wird von einem Administrator oder autorisierten Benutzer über eine Verwaltungsoberfläche, Befehlszeile, ein Reporting-Werkzeug oder eine Systemkonsole durchgeführt. Der Benutzer wählt den benötigten Log-Bereich aus und lädt das Ergebnis herunter.

Diese Methode eignet sich für gelegentliche Fehlerbehebung, Audit-Anfragen, Incident-Reviews oder technischen Support. Für langfristige Überwachung ist sie jedoch weniger geeignet, da sie von menschlichem Handeln abhängt und wichtige Ereignisse verpassen kann, wenn sie nicht regelmäßig erfolgt.

Geplanter Export

Ein geplanter Export läuft automatisch in definierten Intervallen, etwa stündlich, täglich, wöchentlich oder monatlich. Das System exportiert Protokolle nach einer vordefinierten Regel in einen Speicherpfad, E-Mail-Bericht, Remote-Server oder eine Archivplattform.

Diese Methode verbessert die Konsistenz. Sie ist nützlich, wenn Organisationen regelmäßige Berichte, langfristige Aufbewahrung, Betriebsprüfungen oder Compliance-Nachweise benötigen, ohne sich auf manuelle Downloads zu verlassen.

Echtzeit-Weiterleitung von Protokollen

Echtzeit-Log-Weiterleitung sendet Log-Ereignisse kontinuierlich oder nahezu in Echtzeit an ein anderes System. Das ist üblich bei Sicherheitsüberwachung, Cloud-Betrieb, Netzwerkmanagement und groß angelegter Anwendungsbeobachtbarkeit.

Echtzeit-Export ermöglicht Sicherheits- und Betriebsteams, ungewöhnliche Aktivitäten schneller zu erkennen. Wiederholte Anmeldefehler, Systemfehler, Netzwerkangriffe, Geräte-Offline-Ereignisse oder Anwendungsabstürze können kurz nach ihrem Auftreten Alarme auslösen.

Hauptfunktionen des Log-Exports

Log-Export unterstützt viele betriebliche und sicherheitsbezogene Funktionen. Er hilft Teams zu verstehen, was passiert ist, wann es passiert ist, wer beteiligt war, welches System betroffen war und welche Aktion folgen sollte.

Fehlerbehebung und Ursachenanalyse

Wenn ein System ausfällt, liefern Protokolle häufig die ersten technischen Hinweise. Exportierte Logs helfen Ingenieuren, Fehler zu prüfen, Zeitstempel zu vergleichen, wiederholte Ausfälle zu erkennen, Benutzeraktionen nachzuverfolgen und das Systemverhalten vor und nach dem Problem zu verstehen.

Ein Anwendungsabsturz kann beispielsweise mit einem Datenbank-Timeout, einer fehlgeschlagenen API-Anfrage, einem Speicherfehler oder einem Berechtigungsproblem zusammenhängen. Exportierte Logs ermöglichen die Untersuchung der gesamten Abfolge statt nur auf Screenshots oder Benutzerbeschreibungen angewiesen zu sein.

Sicherheitsuntersuchung

Sicherheitsteams nutzen exportierte Protokolle, um verdächtige Aktivitäten, fehlgeschlagene Anmeldungen, unbefugten Zugriff, Malware-Verhalten, Firewall-Blockierungen, Rechteänderungen, Datenzugriffsereignisse und ungewöhnlichen Netzwerkverkehr zu untersuchen.

Zentraler Log-Export ist besonders wichtig, da Angreifer nach einer Kompromittierung lokale Protokolle löschen könnten. Die Übertragung in geschützten externen Speicher bewahrt Beweise für spätere Analysen.

Compliance- und Audit-Unterstützung

Viele Organisationen müssen Betriebsprotokolle, Zugriffsprotokolle, Sicherheitsprotokolle und administrative Aktivitäten für Compliance, rechtliche Prüfungen, Kundenaudits oder interne Governance aufbewahren.

Log-Export liefert Nachweise, dass Systeme gemäß Richtlinien betrieben, genutzt, überwacht oder gewartet wurden. Exportierte Daten können Audit-Trails, Incident-Berichte, Zugriffsprüfungen und regulatorische Dokumentation unterstützen.

Leistungsüberwachung

Protokolle können Leistungsbilder zeigen, etwa langsame Abfragen, fehlgeschlagene Anfragen, hohe Fehlerraten, Service-Neustarts, überlastete Geräte, Netzwerkverzögerungen oder wiederholte Timeout-Ereignisse.

Werden Protokolldaten in Analysewerkzeuge exportiert, können sie Dashboards, Trendberichte, Kapazitätsplanung und Verbesserungen der Servicequalität unterstützen. So erkennen Teams Probleme, bevor Benutzer sie melden.

Besondere Vorteile des Log-Exports

Der besondere Vorteil des Log-Exports liegt darin, Betriebsaufzeichnungen portabel, unabhängig, durchsuchbar und wiederverwendbar zu machen. Protokolle bleiben nicht in einem Gerät oder einer Plattform eingeschlossen. Sie können systemübergreifend analysiert und über die Lebensdauer der ursprünglichen Umgebung hinaus aufbewahrt werden.

Unabhängige Beweissicherung

Exportierte Protokolle können außerhalb des Quellsystems gespeichert werden. Das schützt Aufzeichnungen, wenn das ursprüngliche System neu gestartet, ersetzt, beschädigt, aktualisiert, angegriffen oder außer Betrieb genommen wird.

Für Incident-Untersuchungen ist unabhängiger Speicher wertvoll. Wenn alle Logs nur auf dem betroffenen System bleiben, können Beweise verloren gehen, wenn das Gerät ausfällt oder ein Angreifer lokale Aufzeichnungen verändert.

Systemübergreifende Analyse

Die meisten Vorfälle passieren nicht nur in einem System. Ein Benutzeranmeldeproblem kann Identitätsdienst-Logs, Anwendungslogs, Firewall-Logs, Datenbanklogs und Endpoint-Logs betreffen. Log-Export ermöglicht es, diese Aufzeichnungen zu sammeln und zu vergleichen.

Systemübergreifende Analyse hilft Teams, eine vollständige Zeitleiste aufzubauen. Sie ist nützlich für Sicherheitsuntersuchungen, Anwendungsdebugging, Netzwerkfehlerbehebung und Betriebsreviews.

Langfristige Aufbewahrung

Viele Systeme speichern Protokolle nur begrenzt, weil lokaler Speicher klein ist. Durch den Export in externen Speicher können Organisationen Aufzeichnungen je nach Richtlinie Wochen, Monate oder Jahre behalten.

Langfristige Aufbewahrung ist wichtig für Audits, spät erkannte Vorfälle, Trendanalysen und historische Vergleiche. Manche Probleme werden erst sichtbar, wenn ältere Aufzeichnungen verfügbar sind.

Flexible Berichterstattung

Exportierte Protokolle können in Tabellenkalkulationen, BI-Werkzeuge, SIEM-Plattformen, Data Lakes oder Reporting-Systeme importiert werden. Dadurch lassen sich Zusammenfassungen, Diagramme, Incident-Berichte, Compliance-Dokumente und Betriebsdashboards leichter erstellen.

Teams müssen Logs nicht nur über die Originaloberfläche ansehen, sondern können sie mit Werkzeugen verarbeiten, die zu Arbeitsablauf und Reporting-Anforderungen passen.

Bessere Zusammenarbeit

Exportierte Protokolle können mit internen Teams, Anbietern, technischem Support, Auditoren, Cybersicherheitsberatern oder Managementteams geteilt werden. So prüfen verschiedene Beteiligte dieselben Beweise.

Die Weitergabe muss dennoch Sicherheits- und Datenschutzregeln folgen. Sensible Felder müssen vor der Verteilung gegebenenfalls maskiert, verschlüsselt oder durch Zugriffsgenehmigung freigegeben werden.

Gängige Log-Exportformate

Das Exportformat beeinflusst, wie leicht Protokolle gelesen, gesucht, importiert oder analysiert werden können. Menschenlesbare Formate eignen sich für schnelle Prüfungen, während strukturierte Formate besser für Automatisierung und Analyse sind.

| Format | Typische Nutzung | Hauptvorteil |

|---|---|---|

| TXT | Einfache Systemlogs, Supportprüfung, manuelle Inspektion | Einfach zu öffnen und zu lesen |

| CSV | Berichte, Audit-Listen, Tabellenanalyse | Einfach zu filtern, sortieren und verarbeiten |

| JSON | APIs, Cloud-Plattformen, Log-Management-Systeme | Strukturiert und maschinenlesbar |

| XML | Unternehmenssysteme, Legacy-Integrationen, formaler Datenaustausch | Strukturiert und selbstbeschreibend |

| Syslog | Netzwerkgeräte, Server, Firewalls, SIEM-Weiterleitung | Breit unterstützt für zentrale Protokollierung |

| PDF-Bericht | Managementprüfung, formale Audit-Einreichung | Lesbar und präsentationsfreundlich |

Strukturierte und unstrukturierte Protokolle

Unstrukturierte Protokolle sind meist reine Textmeldungen. Sie sind für Menschen leicht lesbar, aber für Systeme schwerer automatisch zu parsen. Strukturierte Protokolle nutzen Felder wie Zeitstempel, Geräte-ID, Benutzer, Ereignistyp, Schweregrad, Quell-IP, Aktion und Ergebnis.

Strukturierte Protokolle eignen sich besser für Analyse in großem Maßstab, weil sie leichter gefiltert und korreliert werden können. Moderne Plattformen verwenden häufig JSON und strukturiertes Syslog für automatisierte Verarbeitung.

Komprimierte Log-Pakete

Große Systeme können Protokolle als komprimierte Pakete exportieren. Diese Pakete können mehrere Dateien enthalten, etwa Systemlogs, Debug-Logs, Konfigurations-Snapshots, Crash-Dumps und Diagnosemetadaten.

Das ist hilfreich für technischen Support, weil Ingenieure die gesamte Umgebung prüfen können statt nur eine unvollständige Logdatei zu erhalten. Komprimierte Pakete können jedoch sensible Informationen enthalten und müssen geschützt werden.

Anwendungen in verschiedenen Umgebungen

Log-Export wird in IT-, Sicherheits-, Geschäfts-, Cloud-, Industrie- und Kommunikationsumgebungen genutzt. Jede Umgebung hat andere Log-Typen, doch der Bedarf an Nachvollziehbarkeit und Analyse ist ähnlich.

Unternehmens-IT-Betrieb

IT-Teams exportieren Logs von Servern, Endpoints, Datenbanken, Anwendungen, Identitätssystemen, E-Mail-Plattformen, Backup-Systemen und Netzwerkgeräten. Diese Protokolle unterstützen Fehlerbehebung, Benutzersupport, Patchprüfung, Kapazitätsplanung und Servicemanagement.

Wenn Systeme in eine zentrale Log-Plattform integriert sind, können Administratoren Ereignisse aus vielen Quellen über eine Oberfläche suchen. Das verbessert die Reaktionsgeschwindigkeit während Vorfällen.

Cybersicherheitsüberwachung

Sicherheitsteams verwenden Log-Export, um Authentifizierungslogs, Firewall-Logs, VPN-Logs, Endpoint-Sicherheitsereignisse, IDS-Alarme, Aktivitäten privilegierter Konten und Cloud-Zugriffsaufzeichnungen zu sammeln.

Diese Protokolle helfen, Angriffsmuster zu erkennen, Vorfälle zu untersuchen und forensische Prüfungen zu unterstützen. Der Export in geschützten Speicher bewahrt Aufzeichnungen auch dann, wenn das ursprüngliche System kompromittiert wird.

Anwendungs- und API-Management

Entwickler und DevOps-Teams exportieren Anwendungslogs, API-Gateway-Logs, Containerlogs, Service-Logs, Fehlertraces und Leistungsmetriken. Das hilft, Bugs, fehlgeschlagene Anfragen, Latenzspitzen und Probleme der Benutzererfahrung zu erkennen.

In Microservice-Umgebungen sind exportierte Logs entscheidend, weil eine Benutzeranfrage mehrere Services durchlaufen kann. Zentrale Log-Analyse rekonstruiert den vollständigen Anfragepfad.

Cloud- und SaaS-Plattformen

Cloud-Plattformen stellen Logs für Rechenressourcen, Speicherzugriffe, Identitätsaktivitäten, API-Aufrufe, Netzwerkverkehr, Datenbankereignisse und Sicherheitsregeln bereit. SaaS-Plattformen können Audit-Logs, Benutzeraktivitätslogs und administrative Änderungslogs bereitstellen.

Der Export dieser Logs hilft Organisationen, Governance-Anforderungen zu erfüllen und Transparenz über die Standardkonsole des Anbieters hinaus zu behalten.

Industrie- und Gebäudesysteme

Industrielle Systeme, Gebäudeautomationsplattformen, Zutrittskontrollsysteme, Videosysteme, Alarmzentralen und Wartungsplattformen können Ereignislogs, Gerätefehleraufzeichnungen, Zugriffsaufzeichnungen und Bedieneraktionen exportieren.

Diese Logs unterstützen Incident-Reviews, Wartungsplanung, Sicherheitsanalyse und Betriebsberichte. In großen Anlagen helfen exportierte Logs, wiederkehrende Fehler über Geräte und Standorte hinweg zu erkennen.

Sicherheits- und Datenschutzaspekte

Log-Export kann sensible Informationen offenlegen, wenn er nicht korrekt verwaltet wird. Protokolle können Benutzernamen, IP-Adressen, Gerätekennungen, Zugriffstokens, personenbezogene Daten, Systempfade, interne Fehler, Anrufaufzeichnungen, Standortinformationen oder Sicherheitsereignisse enthalten.

Zugriffskontrolle

Nur autorisierte Benutzer sollten Logs exportieren dürfen. Exportrechte sollten nach Rolle, Datensensibilität und geschäftlichem Bedarf begrenzt werden.

Bei Hochrisikosystemen kann Log-Export eine Genehmigung, Multifaktor-Authentifizierung oder administrative Prüfung erfordern. So wird verhindert, dass unbefugte Benutzer sensible Betriebsdaten extrahieren.

Datenmaskierung

Einige Log-Felder müssen vor der Weitergabe möglicherweise maskiert werden. Dazu gehören Passwörter, Tokens, persönliche Kennungen, Telefonnummern, E-Mail-Adressen, Kunden-IDs, IP-Adressen oder vertrauliche Geschäftsdaten.

Datenmaskierung ist besonders wichtig, wenn Logs an externe Anbieter, Berater, Auditoren oder öffentliche Support-Foren gesendet werden. Ungesichtete Rohlogs können Datenschutz- und Sicherheitsrisiken erzeugen.

Verschlüsselung und sichere Übertragung

Exportierte Logs sollten während Übertragung und Speicherung geschützt werden. Sichere Methoden sind HTTPS-Downloads, SFTP-Übertragung, verschlüsselte Archive, zugriffsgeschützte Cloud-Buckets, VPN-Verbindungen und Verschlüsselung im Ruhezustand.

Einfache E-Mail-Anhänge sind für sensible Logs oft riskant. Organisationen sollten genehmigte Übertragungsmethoden für Support- und Audit-Abläufe definieren.

Häufige Herausforderungen und Fehler

Log-Export liefert wenig Wert, wenn Protokolle unvollständig, inkonsistent, schlecht formatiert oder schwer durchsuchbar sind. Ein guter Exportprozess sollte vor einem Vorfall entworfen werden.

Zu wenige Daten exportieren

Wird nur ein kleiner Teil des Logs exportiert, können Untersucher die eigentliche Ursache übersehen. Wenn beispielsweise nur der Fehlermoment ohne frühere Warnungen exportiert wird, bleibt die Abfolge bis zum Ausfall verborgen.

Bei Incident-Untersuchungen ist es oft hilfreich, einen größeren Zeitraum vor und nach dem Ereignis zu exportieren. Das gibt Teams mehr Kontext für die Analyse.

Zu viele ungefilterte Daten exportieren

Das Exportieren aller Logs ohne Filter kann riesige Dateien erzeugen, die schwer zu prüfen sind. Große Exporte können zudem unnötige sensible Daten enthalten.

Besser ist es, nützliche Filter wie Zeitraum, Schweregrad, Gerät, Benutzer, Modul, Ereignistyp oder Fehlercode zu definieren. Für Langzeitanalysen ist zentrale Indizierung meist effektiver als manuelle Dateiprüfung.

Zeitsynchronisation ignorieren

Log-Analyse hängt stark von genauen Zeitstempeln ab. Wenn Server, Geräte und Anwendungen unterschiedliche Zeiten verwenden, wird die Rekonstruktion der Ereigniszeitleiste schwierig.

Systeme sollten zuverlässige Zeitsynchronisation wie NTP verwenden. Zeitzoneneinstellungen sollten ebenfalls dokumentiert sein, besonders in Multi-Site- und Cloud-Umgebungen.

Keine Aufbewahrungsrichtlinie

Ohne Aufbewahrungsrichtlinie können Logs zu früh gelöscht oder länger als nötig gespeichert werden. Kurze Aufbewahrung kann Untersuchungen behindern, während übermäßige Aufbewahrung Speicherkosten und Datenschutzrisiken erhöht.

Die Aufbewahrung sollte betrieblichen, sicherheitsbezogenen, rechtlichen und Compliance-Anforderungen entsprechen. Verschiedene Log-Typen können unterschiedliche Fristen benötigen.

Best Practices für Log-Export

Eine zuverlässige Log-Export-Strategie sollte Konsistenz, Sicherheit, Nutzbarkeit und Wiederherstellungswert berücksichtigen. Logs sollten bei Bedarf leicht auffindbar sein, aber vor unbefugter Nutzung geschützt werden.

Exportumfang definieren

Organisationen sollten festlegen, welche Systeme Log-Export benötigen, welche Log-Typen wichtig sind, wie häufig exportiert werden soll und wer auf exportierte Aufzeichnungen zugreifen darf.

Kritische Systeme sollten in der Regel Systemlogs, Sicherheitslogs, Benutzeraktivitätslogs, Konfigurationsänderungslogs und Fehlerlogs enthalten. Weniger kritische Systeme benötigen möglicherweise nur grundlegende Ereignisaufzeichnungen.

Konsistente Benennung verwenden

Exportierte Dateien sollten klare Namensregeln verwenden. Nützliche Dateinamen können Systemname, Log-Typ, Datumsbereich, Standort, Schweregrad und Exportzeit enthalten.

Konsistente Benennung reduziert Verwirrung bei Audits und Incident-Reviews. Außerdem finden Teams die richtige Datei schneller, wenn viele Exporte vorhanden sind.

Exportierte Dateien schützen

Exportierte Logs sollten sicher gespeichert werden. Der Zugriff sollte begrenzt und sensible Dateien sollten verschlüsselt werden. Werden Logs nicht mehr benötigt, sollten sie gemäß Richtlinie gelöscht werden.

Für formale Untersuchungen sollten exportierte Logs vor Veränderung geschützt sein. Hash-Werte, digitale Signaturen oder kontrollierte Beweis-Repositories können verwendet werden, wenn Integrität wichtig ist.

Exportqualität prüfen

Nach dem Export sollten Benutzer prüfen, ob die Datei korrekt geöffnet wird, den erwarteten Zeitraum enthält, vollständige Felder umfasst und in das vorgesehene Analysewerkzeug importiert werden kann.

Das ist besonders wichtig, bevor Logs an technischen Support oder Auditoren gesendet werden. Ein beschädigter oder unvollständiger Export kann den Prüfprozess verzögern.

FAQ

Sollten exportierte Logs getrennt von Produktionssystemen aufbewahrt werden?

Ja, bei wichtigen Systemen. Getrennter Speicher verringert das Risiko, dass Logs verloren gehen, wenn das Produktionssystem ausfällt, ersetzt wird oder während eines Sicherheitsvorfalls kompromittiert wird.

Wie kann die Integrität exportierter Logs geprüft werden?

Integrität kann durch Prüfsummen, Hash-Werte, digitale Signaturen, kontrollierte Zugriffsaufzeichnungen, Write-once-Speicher oder Beweismanagementverfahren geprüft werden. Das ist nützlich, wenn Logs Untersuchungen oder Audits unterstützen können.

Welche Informationen sollten vor externer Weitergabe entfernt werden?

Sensible Felder wie Passwörter, Tokens, personenbezogene Daten, Kundeninformationen, interne IP-Details, vertrauliche Pfade und private Geschäftskennungen sollten geprüft und bei Bedarf maskiert werden.

Kann Log-Export die Systemleistung beeinflussen?

Große Exporte können die Leistung beeinflussen, wenn sie viele Daten aus einem ausgelasteten System lesen. Für kritische Plattformen sollten Exporte sorgfältig geplant oder über replizierten Log-Speicher beziehungsweise zentrale Logging-Werkzeuge abgewickelt werden.

Wie lange sollten exportierte Logs aufbewahrt werden?

Die Aufbewahrung hängt von Geschäftsbedarf, Sicherheitsrichtlinie, gesetzlichen Anforderungen, Auditpflichten und Speicherkosten ab. Sicherheits-, Zugriffs- und Compliance-Logs benötigen oft längere Aufbewahrung als normale Debug-Logs.

Was ist zu prüfen, wenn eine exportierte Logdatei nicht importiert werden kann?

Prüfen Sie Dateikodierung, Trennzeichenformat, Zeitstempelformat, Feldnamen, Komprimierungsstatus, Dateigröße, Zeilenumbrüche, Exportversion und ob das Zielwerkzeug das gewählte Log-Format unterstützt.