SSH, die Abkürzung für Secure Shell, ist ein sicheres Netzwerkprotokoll für den Zugriff, die Verwaltung und Bedienung von entfernten Systemen über unvertrauenswürdige Netzwerke. Es ermöglicht Administratoren, Entwicklern, Ingenieuren und automatisierten Systemen, sich an Remote-Servern anzumelden, Befehle auszuführen, Dateien zu übertragen, verschlüsselte Tunnel aufzubauen und Infrastrukturen zu verwalten – ohne sensible Daten im Klartext zu versenden.

Vor der weiten Verbreitung von SSH stützte sich die Remote-Administration häufig auf veraltete Tools, die Benutzernamen, Passwörter und Sitzungsdaten mit kaum oder gar keiner Verschlüsselung übertrugen. Dies führte zu schwerwiegenden Sicherheitsrisiken, insbesondere beim Zugriff auf Systeme über gemeinsame, öffentliche Netzwerke oder das Internet. SSH wurde entwickelt, um dieses Problem zu lösen, indem es Verschlüsselung, Authentifizierung und Integritätsschutz für Remote-Kommunikation bereitstellt.

Heute wird SSH weltweit in der Administration von Linux- und Unix-Servern, Cloud Computing, der Verwaltung von Netzwerkgeräten, der Softwareentwicklung, DevOps-Automatisierung, dem Zugriff auf Git-Repositories, der sicheren Dateiübertragung, der Remote-Fehlerbehebung, dem Tunneling von Datenbankverbindungen, in eingebetteten Systemen, industriellen Gateways und im Bereich der Cybersicherheit eingesetzt. Es zählt zu den wichtigsten Tools für die sichere Infrastrukturverwaltung.

Was ist SSH?

Definition und Kernbedeutung

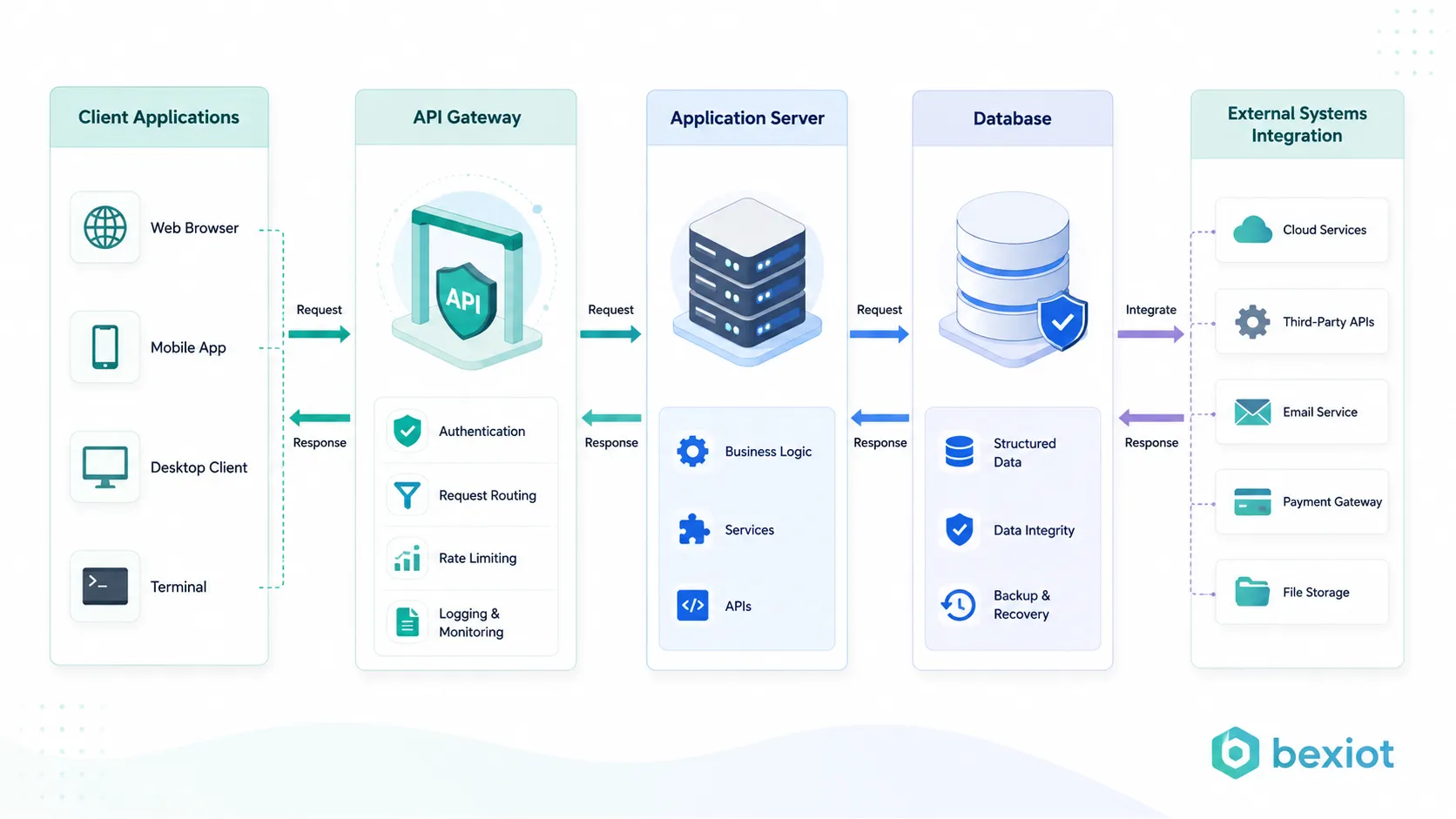

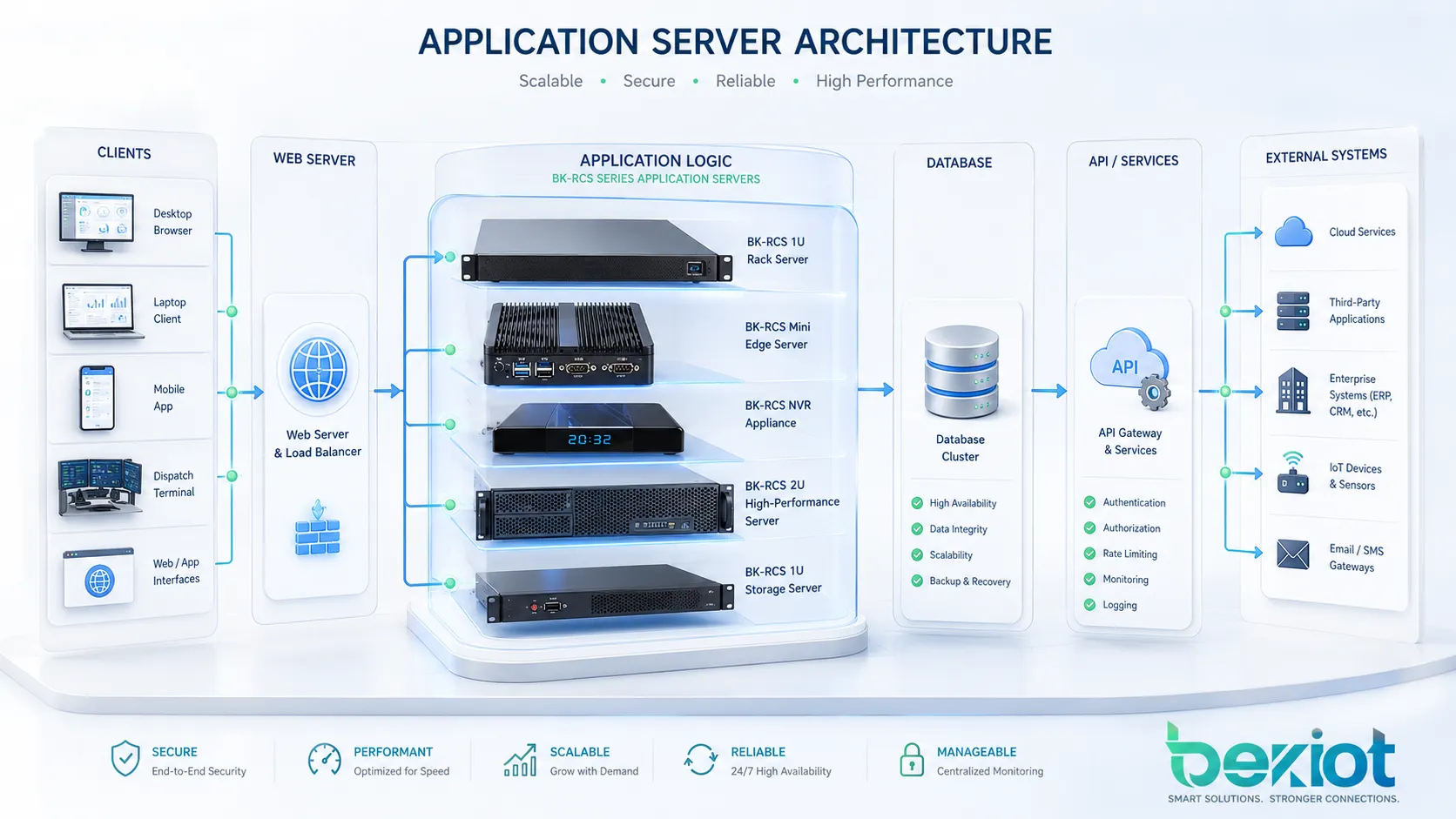

SSH ist ein kryptografisches Netzwerkprotokoll, das einen sicheren Kanal zwischen einem Client und einem Server aufbaut. Der Client ist in der Regel der Computer des Nutzers, ein Terminal, ein Automatisierungstool oder eine Verwaltungsarbeitsstation. Der Server ist die entfernte Maschine, das Gerät, die virtuelle Maschine, die Cloud-Instanz, der Router, die Firewall, das Gateway oder das eingebettete System, auf das zugegriffen wird.

Der Kernzweck von SSH ist der sichere Fernzugriff. Es schützt die Kommunikation durch Verschlüsselung der Sitzung, Überprüfung der Serveridentität, Authentifizierung des Nutzers und die Kontrolle, dass übertragene Daten während der Übertragung nicht verändert wurden. Dadurch eignet sich SSH ideal für administrative Aufgaben, die Vertraulichkeit und Vertrauen erfordern.

In der Praxis ermöglicht SSH dem Nutzer, eine sichere Terminalsitzung auf einem entfernten System zu öffnen. Nach der Verbindung kann er Befehle ausführen, Dateien bearbeiten, Dienste neu starten, Protokolle prüfen, Software bereitstellen, Berechtigungen verwalten und Wartungsarbeiten durchführen – genau so, als ob er direkt vor der Maschine arbeiten würde.

SSH bietet eine sichere Möglichkeit, entfernte Systeme zu steuern, indem es Anmeldedaten, Befehle, Dateien und Sitzungsdaten vor der Offenlegung im Netzwerk schützt.

Warum ist SSH wichtig?

SSH ist deshalb unverzichtbar, weil die Remote-Verwaltung ein fester Bestandteil moderner IT-Betriebe ist. Server, Cloud-Plattformen, Router, virtuelle Maschinen, Container, Firewalls, Datenbanken und Anwendungsumgebungen müssen häufig remote verwaltet werden. Ohne ein sicheres Protokoll könnte jede Remote-Sitzung sensible Anmeldedaten oder Betriebsdaten preisgeben.

SSH reduziert dieses Risiko, indem es den Kommunikationsweg verschlüsselt. Selbst wenn der Datenverkehr über ein gemeinsames Netzwerk, ein WLAN, eine öffentliche Internetroute oder ein unvertrauenswürdiges Segment läuft, ist der Inhalt der Sitzung vor Abhören geschützt. Angreifer können zwar sehen, dass eine Verbindung besteht, aber sie können die Befehle oder Anmeldedaten nicht lesen, wenn SSH sicher konfiguriert ist.

Darüber hinaus unterstützt SSH die Automatisierung. Bereitstellungsskripte, Backup-Tools, Konfigurationssysteme, Überwachungsaufgaben und CI/CD-Pipelines können sich sicher mit Systemen verbinden, ohne bei jeder Nutzung einen interaktiven Zugriff zu benötigen. Dadurch ist SSH sowohl für menschliche Administratoren als auch für automatisierte Abläufe wertvoll.

Wie funktioniert SSH?

Client-Server-Modell

SSH basiert auf einem Client-Server-Modell. Der SSH-Server läuft auf der entfernten Maschine und lauscht auf eingehende SSH-Verbindungsanfragen. Der SSH-Client läuft auf dem Gerät des Nutzers oder dem Automatisierungssystem. Wenn der Nutzer eine SSH-Sitzung startet, kontaktiert der Client den Server und beginnt einen sicheren Aushandlungsprozess.

Während dieses Prozesses einigen sich Client und Server auf unterstützte Algorithmen, bauen Sitzungsschlüssel für die Verschlüsselung auf, überprüfen die Serveridentität und authentifizieren den Nutzer. Nach dem Aufbau der sicheren Sitzung kann der Nutzer je nach Berechtigungen und Konfiguration auf eine Shell zugreifen, einen Befehl ausführen, Dateien übertragen oder einen Tunnel aufbauen.

Dieses Modell ist einfach, aber leistungsstark. Die gleiche grundlegende SSH-Struktur kann für interaktive Administration, automatisierte Bereitstellung, Git-Operationen, sichere Dateikopie, Port-Weiterleitung und viele weitere sichere Remote-Workflows verwendet werden.

Sicherheit der Transportschicht

Die SSH-Transportschicht richtet den geschützten Kommunikationskanal ein. Sie übernimmt die Algorithmenaushandlung, den Schlüsselaustausch, die Serverauthentifizierung, die Verschlüsselung, die Integritätsprüfung und teilweise auch die Kompression. Diese Schicht ist dafür verantwortlich, dass die zwischen Client und Server übertragenen Daten vor Abhören und Manipulation geschützt sind.

Der Schlüsselaustausch ermöglicht es beiden Seiten, gemeinsame Sitzungsschlüssel zu erstellen, ohne diese direkt über das Netzwerk zu senden. Diese Sitzungsschlüssel werden anschließend zur Verschlüsselung der Kommunikation verwendet. Der Integritätsschutz erkennt, ob Pakete während der Übertragung verändert wurden.

Auch die Serverauthentifizierung ist von großer Bedeutung. Der Client prüft den Host-Schlüssel des Servers, um das Risiko einer Verbindung zu einem gefälschten Server zu reduzieren. Wenn sich der Server-Schlüssel unerwartet ändert, warnt der SSH-Client den Nutzer – dies kann sowohl auf einen legitimen Serverwechsel als auch auf einen möglichen Man-in-the-Middle-Angriff hindeuten.

Benutzerauthentifizierung

Nach dem Aufbau der Transportschicht authentifiziert SSH den Nutzer. Gängige Authentifizierungsmethoden sind die Passwortauthentifizierung und die Public-Key-Authentifizierung. Für administrativen Zugriff wird die Public-Key-Authentifizierung weltweit bevorzugt, da sie die Übertragung wiederverwendbarer Passwörter vermeidet und mit Passphrasen, Zugriffskontrollen und Schlüsselmanagement-Richtlinien kombiniert werden kann.

Bei der Public-Key-Authentifizierung behält der Nutzer einen privaten Schlüssel auf der Client-Seite und hinterlegt den dazugehörigen öffentlichen Schlüssel auf dem Server. Während der Anmeldung überprüft der Server, dass der Client über den korrekten privaten Schlüssel verfügt – ohne dass dieser über das Netzwerk übertragen werden muss. Dies bietet eine starke Authentifizierungsmethode, wenn Schlüssel korrekt generiert, gespeichert und geschützt werden.

In manchen Umgebungen kommen auch Multi-Faktor-Authentifizierung, Zertifikate, Hardware-Sicherheitsschlüssel, zentralisierte Identitätssysteme oder hostbasierte Authentifizierung zum Einsatz. Die passende Methode hängt von den Sicherheitsanforderungen, der Nutzeranzahl, den betrieblichen Abläufen und Compliance-Vorgaben ab.

Verbindungsschicht und Kanäle

Die SSH-Verbindungsschicht ermöglicht es, mehrere sichere Kanäle innerhalb einer einzigen SSH-Sitzung zu betreiben. Ein Kanal kann eine interaktive Shell bereitstellen, einen Befehl ausführen, Dateien übertragen, Ports weiterleiten oder einen anderen Dienst unterstützen. Dieser mehrschichtige Aufbau macht SSH extrem flexibel.

Beispielsweise kann ein Nutzer eine Terminalsitzung öffnen, einen Remote-Befehl ausführen und einen lokalen Port über die gleiche SSH-Verbindung weiterleiten. Tools wie SCP, SFTP, Git über SSH und SSH-Tunneling nutzen diese sichere Grundlage, um spezifische Dienste bereitzustellen.

Dies ist einer der Gründe, warum SSH nach wie vor weit verbreitet ist: Es ist nicht nur ein Tool für die Remote-Anmeldung, sondern ein sicheres Transport-Framework für zahlreiche administrative und entwicklerische Aufgaben.

Hauptfunktionen von SSH

Verschlüsselte Remote-Anmeldung

Die verschlüsselte Remote-Anmeldung ist die bekannteste Funktion von SSH. Sie ermöglicht es Nutzern, sicher auf eine entfernte Shell zuzugreifen und administrative Aufgaben durchzuführen. Der gesamte Sitzungsinhalt, einschließlich Befehle und deren Ausgabe, ist durch Verschlüsselung geschützt.

Diese Funktion ist für die Serveradministration unverzichtbar. Administratoren können Systeme von entfernten Standorten aus verwalten, ohne Anmeldedaten oder Befehlsinhalte im Netzwerk preiszugeben. Besonders wichtig ist dies für Cloud-Server, entfernte Rechenzentren, Managed Hosting und verteilte Infrastrukturen.

Die verschlüsselte Remote-Anmeldung unterstützt auch die Notfall-Fehlerbehebung: Wenn ein Dienst ausfällt, können Administratoren sich sicher verbinden, Protokolle prüfen, Prozesse neu starten, Konfigurationen anpassen und den Dienst wiederherstellen.

Public-Key-Authentifizierung

Die Public-Key-Authentifizierung verbessert Sicherheit und Komfort im Vergleich zum reinen Passwortzugriff. Nutzer können sich mit kryptografischen Schlüsselpaaren authentifizieren, statt bei jeder Sitzung ein Passwort einzugeben. Der private Schlüssel verbleibt auf der Client-Seite, während der öffentliche Schlüssel auf dem Server installiert wird.

Diese Methode ist sowohl für Menschen als auch für Automatisierungssysteme nützlich. Bereitstellungstools, Backup-Skripte, Konfigurationsmanagementsysteme und CI/CD-Pipelines können sich sicher mit dedizierten Schlüsseln authentifizieren. Der Zugriff kann zudem nach Benutzerkonto, erlaubten Befehlen, Quelladresse oder Schlüsselrichtlinien eingeschränkt werden.

Die Public-Key-Authentifizierung erfordert eine sorgfältige Verwaltung. Private Schlüssel müssen durch strenge Dateiberechtigungen, passende Passphrasen, sichere Speicherung, Rotationsrichtlinien und Löschung bei Ausscheiden von Nutzern aus dem Unternehmen geschützt werden.

Sichere Dateiübertragung

SSH unterstützt die sichere Dateiübertragung über Tools und Protokolle wie SCP und SFTP. Diese Methoden ermöglichen es Nutzern, Dateien über eine verschlüsselte Verbindung hoch- und herunterzuladen sowie zu verwalten. Dies ist nützlich für die Übertragung von Konfigurationsdateien, Protokollen, Skripten, Backups, Softwarepaketen und Berichten.

SFTP wird am häufigsten verwendet, da es umfassende Dateiverwaltungsfunktionen bietet: Verzeichnisauflistung, Berechtigungsänderung, Umbenennung von Dateien und sichere Übertragung. Im Gegensatz zu älteren Dateiübertragungsmethoden, die Anmeldedaten oder Daten preisgeben können, nutzt SFTP die Sicherheitsschicht von SSH.

Die sichere Dateiübertragung ist von großer Bedeutung in der Systemadministration, Softwarebereitstellung, dem Datenaustausch, Backup-Workflows und dem Betrieb von Managed Services.

Port-Weiterleitung und Tunneling

Die SSH-Port-Weiterleitung ermöglicht es Nutzern, verschlüsselte Tunnel für anderen Netzwerkverkehr zu erstellen. Dies kann genutzt werden, um sicher auf interne Dienste zuzugreifen, Datenbankverbindungen zu schützen, auf Entwicklungsdienste hinter einer Firewall zuzugreifen oder Datenverkehr über einen Bastion-Host weiterzuleiten.

Lokale Weiterleitung sendet Datenverkehr von einem lokalen Port über die SSH-Verbindung zu einem entfernten Ziel. Remote-Weiterleitung öffnet einen Port auf der entfernten Seite und leitet den Datenverkehr zurück durch die SSH-Sitzung. Dynamische Weiterleitung kann als SOCKS-Proxy für ausgewählten Datenverkehr fungieren.

Das SSH-Tunneling ist leistungsstark, muss aber kontrolliert werden. Unverwaltete Tunnel können Netzwerksicherheitskontrollen umgehen oder versteckte Zugriffspfade schaffen. Unternehmen sollten klare Richtlinien festlegen, wo und wie Tunneling erlaubt ist.

Remote-Befehlsausführung

SSH kann Befehle auf einem entfernten System ausführen, ohne eine vollständige interaktive Shell zu öffnen. Dies ist nützlich für Automatisierung, Überwachung, Wartung, Bereitstellung und Batch-Operationen. Beispielsweise kann ein Administrator einen Statuscheck durchführen, einen Dienst neu starten, Protokolle sammeln oder ein Skript remote ausführen.

Die Remote-Befehlsausführung wird in DevOps und der Infrastrukturautomatisierung breit eingesetzt. Tools können sich mit vielen Servern verbinden, Updates anwenden, Informationen sammeln oder Wartungsaufgaben sicher durchführen.

Aufgrund der hohen Leistungsfähigkeit der Remote-Befehlsausführung müssen Berechtigungen sorgfältig eingeschränkt werden. Dienstkonten sollten nur den für ihre Aufgaben notwendigen Zugriff erhalten.

Häufige Anwendungsbereiche von SSH

Serveradministration

Die Serveradministration ist der häufigste Anwendungsfall für SSH. Administratoren nutzen es, um sich mit Linux-, Unix- und anderen kompatiblen Systemen zu verbinden und Dienste, Nutzer, Pakete, Protokolle, Speicher, Firewall-Regeln und Anwendungskonfigurationen zu verwalten.

Besonders wichtig ist SSH für Headless-Server, die keinen lokalen Monitor oder grafische Benutzeroberfläche haben. Cloud-Instanzen, virtuelle Maschinen, Hosting-Server, Container-Hosts und entfernte Geräte werden fast ausschließlich über SSH verwaltet.

Ein durchdachtes SSH-Zugriffskonzept sollte starke Authentifizierung, eingeschränkte Benutzerberechtigungen, Protokollierung, Schlüsselmanagement und beschränkten administrativen Zugriff umfassen.

Verwaltung von Cloud-Infrastrukturen

Cloud-Infrastrukturen sind häufig auf SSH für den Erstzugriff, die Wartung, Wiederherstellung und Automatisierung angewiesen. Ingenieure nutzen SSH, um virtuelle Maschinen zu verwalten, Fehler in Cloud-Workloads zu beheben, Dienste zu konfigurieren und das Systemverhalten zu überprüfen.

In Cloud-Umgebungen muss der SSH-Zugriff sorgfältig kontrolliert werden. Die öffentliche Freigabe von SSH-Ports, schwache Passwörter, wiederverwendete Schlüssel oder unverwaltete Administratorkonten können schwerwiegende Risiken bergen. Viele Unternehmen nutzen Bastion-Hosts, private Netzwerke, Just-in-Time-Zugriff, Sicherheitsgruppen oder Zero-Trust-Zugriffsgateways, um die Exposition zu reduzieren.

SSH bleibt auch in Cloud-Betrieben ein wertvolles Tool, sollte aber mit einer strengen Zugriffssteuerung kombiniert werden.

Softwareentwicklung und Git-Zugriff

Entwickler nutzen SSH, um auf Git-Repositories zuzugreifen, Code bereitzustellen, Entwicklungsserver zu verwalten, sich mit Build-Systemen zu verbinden und Remote-Aufgaben auszuführen. Git über SSH ermöglicht es Entwicklern, sich mit Schlüsseln zu authentifizieren und sicher mit Repositories zu interagieren.

Auch für Remote-Entwicklungs-Workflows ist SSH nützlich. Ein Entwickler kann sich mit einer entfernten Maschine verbinden, Code bearbeiten, Tests ausführen, Protokolle prüfen oder auf eine Entwicklungsumgebung auf einem Cloud-Server oder im internen Netzwerk zugreifen.

Für Entwicklungsteams sollten SSH-Schlüssel einzelnen Nutzern zugewiesen werden, nicht breit gemeinsam genutzt werden. Dies verbessert die Nachverfolgbarkeit und erleichtert die Sperrung des Zugriffs bei Bedarf.

Sichere Dateiübertragung und Backup

Die SSH-basierte Dateiübertragung wird für Backups, Protokollerfassung, Konfigurationsexporte, Softwareverteilung und sicheren Datenaustausch verwendet. Tools wie SFTP, SCP und rsync über SSH können Dateien zwischen Systemen verschieben und dabei die Daten während der Übertragung schützen.

Backup-Skripte nutzen häufig SSH-Schlüssel für die automatisierte Authentifizierung. Dadurch können geplante Aufgaben Dateien sicher kopieren, ohne manuell ein Passwort einzugeben. Dennoch sollten Automatisierungsschlüssel nach Möglichkeit auf die benötigten Verzeichnisse und Befehle beschränkt werden.

Die sichere Übertragung von Backups ist unverzichtbar, da Backup-Daten sensible Konfigurationen, Nutzerdaten, Anwendungsinformationen oder Sicherheitsprotokolle enthalten können.

Verwaltung von Netzwerkgeräten

Viele Router, Switches, Firewalls, Wireless-Controller, industrielle Gateways und Sicherheitsgeräte unterstützen SSH für die Verwaltung über die Kommandozeile. SSH bietet eine sicherere Alternative zu unverschlüsselten Verwaltungsprotokollen.

Netzwerkingeneure nutzen SSH, um Schnittstellen zu prüfen, Konfigurationen zu ändern, Routingtabellen einzusehen, Firmware zu aktualisieren, Protokolle zu überprüfen und Verbindungsprobleme zu beheben. Da Netzwerkgeräte zur kritischen Infrastruktur gehören, sollte der SSH-Zugriff auf vertrauenswürdige Verwaltungsnetzwerke oder autorisierte Jump-Hosts beschränkt werden.

Der SSH-Zugriff auf Netzwerkgeräte sollte zudem starke Passwörter oder Schlüssel, rollenbasierte Berechtigungen, Protokollierung und Konfigurations-Backups umfassen.

Einsatzgebiete von SSH

Unternehmens-IT-Betrieb

Unternehmens-IT-Teams nutzen SSH zur Verwaltung von Servern, Cloud-Instanzen, internen Tools, Backup-Systemen, Überwachungsservern, Entwicklungsumgebungen und Netzwerkgeräten. Es bietet einen standardisierten sicheren Zugriffsmethode für zahlreiche technische Systeme.

In Unternehmensumgebungen sollte der SSH-Zugriff in die übergreifende Identitäts- und Sicherheitsrichtlinie integriert werden. Dies kann zentralisiertes Benutzermanagement, Privileged Access Management, Multi-Faktor-Authentifizierung, Zugriffsprotokollierung, Sitzungsaufzeichnung und Genehmigungsworkflows für sensible Systeme umfassen.

Eine gut verwaltete SSH-Umgebung verbessert die betriebliche Effizienz und reduziert gleichzeitig das Risiko unbefugten Zugriffs.

DevOps und Automatisierung

DevOps-Workflows nutzen SSH häufig für die automatisierte Bereitstellung, Konfigurationsverwaltung, Remote-Skriptausführung und Infrastrukturwartung. Automatisierungsplattformen können SSH nutzen, um sich mit Servern zu verbinden, Konfigurationen anzuwenden, Dienste neu zu starten, Dateien zu verteilen und den Systemstatus zu erfassen.

SSH ist wertvoll, weil es breit unterstützt wird und in vielen Serverumgebungen funktioniert. Dennoch muss der Automatisierungszugriff sorgfältig konzipiert werden. Jeder Automatisierungsschlüssel sollte einen klaren Zweck, eingeschränkte Berechtigungen und einen dokumentierten Besitzer haben.

Eine sichere Automatisierung basiert auf Schlüsselrotation, Zugriffsprüfungen, Befehlsbeschränkungen und Protokollierung.

Cybersicherheit und Incident Response

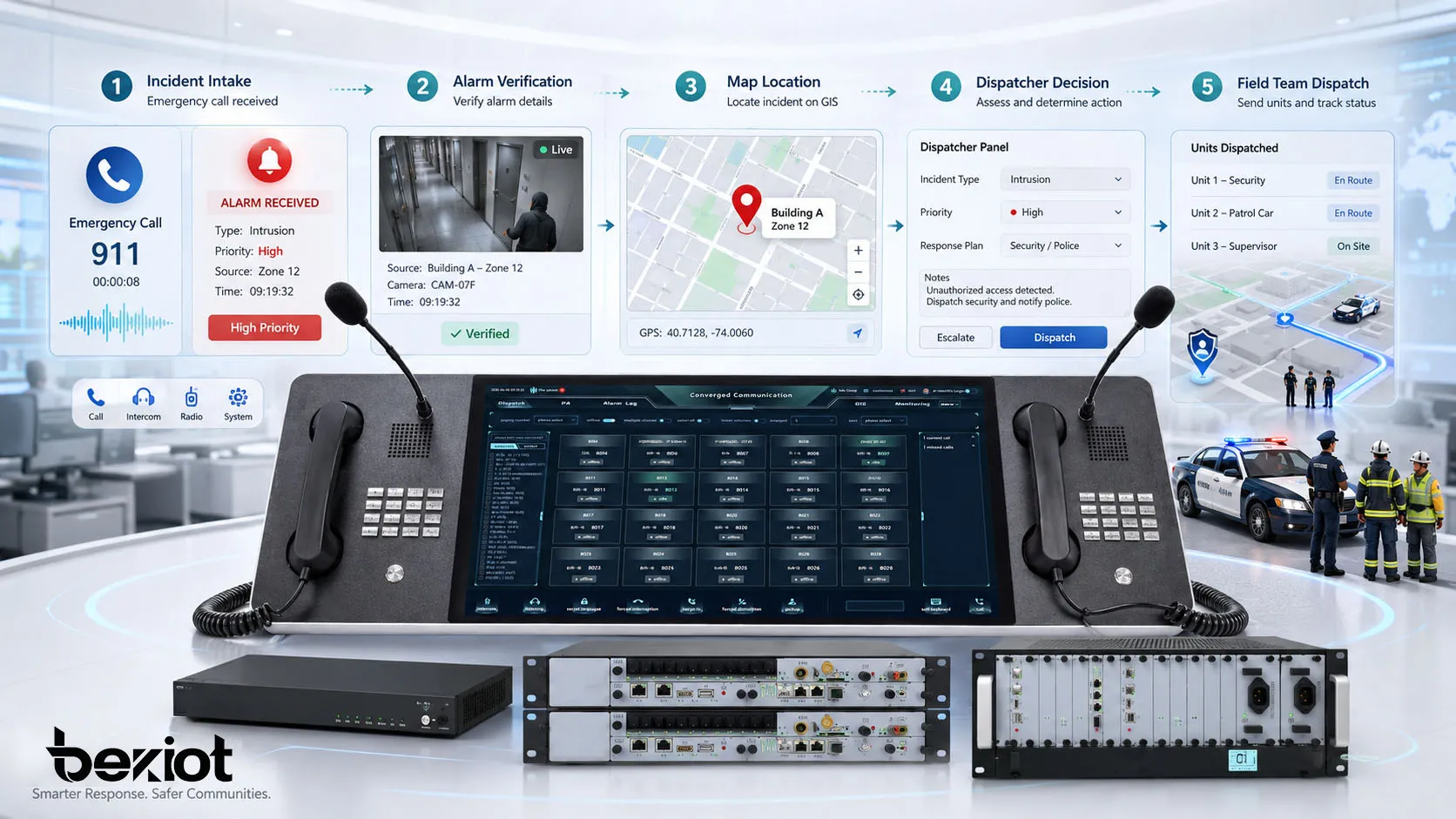

Sicherheitsteams nutzen SSH bei der Incident Response und forensischen Untersuchungen. Sie können sich auf betroffene Systeme verbinden, um Protokolle zu sammeln, Dienste zu isolieren, Prozesse zu prüfen, Beweise zu sichern oder Notfallkorrekturen anzuwenden.

Auch SSH-Protokolle können helfen, verdächtige Aktivitäten zu erkennen. Fehlgeschlagene Anmeldeversuche, ungewöhnliche Quelladressen, unerwartete Schlüsselnutzung, neue autorisierte Schlüssel oder Zugriffe außerhalb der regulären Arbeitszeiten können auf Kompromittierungsversuche hindeuten.

Bei der Incident Response sollte SSH sorgfältig eingesetzt werden, um Beweise nicht unnötig zu verändern. Der Zugriff muss protokolliert und mit dem Untersuchungsplan abgestimmt werden.

Eingebettete Systeme und industrielle Geräte

SSH wird in eingebetteten Systemen, IoT-Gateways, industriellen Steuerungen, Linux-basierten Geräten, Telekommunikationsausrüstung und Edge-Computing-Knoten eingesetzt. Ingenieure können SSH nutzen, um Geräte zu konfigurieren, Protokolle zu prüfen, Software zu aktualisieren oder Fehler vor Ort zu beheben.

Diese Umgebungen haben oft begrenzte Ressourcen und können an abgelegenen oder rauen Standorten eingesetzt werden. Der SSH-Zugriff kann die Wartung erheblich erleichtern, aber exponierte oder schlecht gesicherte SSH-Dienste können schwerwiegende Sicherheitsrisiken bergen.

Der SSH-Zugriff auf eingebettete und industrielle Systeme sollte starke Authentifizierung, Netzwerkbeschränkungen, sichere Firmware-Praktiken und eine sorgfältige Kontenverwaltung umfassen.

Sichere Zugriff über Bastion-Hosts

Ein Bastion-Host, auch Jump-Server genannt, ist ein abgesichertes System, das als Einstiegspunkt für den Zugriff auf interne Server dient. Statt jeden Server direkt für Administratoren oder das Internet freizugeben, leiten Unternehmen den SSH-Zugriff über einen gehärteten Bastion-Host.

Dieser Ansatz verbessert Kontrolle und Transparenz. Der Bastion-Host kann Authentifizierung erzwingen, Sitzungen aufzeichnen, Ziele beschränken und die Zugriffsprotokollierung zentralisieren. Interne Server können in privaten Netzwerken platziert werden und SSH-Zugriff nur vom Bastion-Host erlauben.

Der bastion-basierte SSH-Zugriff ist in Cloud-Infrastrukturen, regulierten Umgebungen und großen Unternehmensnetzwerken verbreitet.

Vorteile von SSH

Starke Vertraulichkeit

SSH verschlüsselt die Kommunikation zwischen Client und Server, was dazu beiträgt, Benutzernamen, Befehle, Ausgaben, Dateiübertragungen und getunnelten Datenverkehr vor dem Lesen durch unbefugte Dritte zu schützen. Dies ist unverzichtbar bei Remote-Zugriff über unvertrauenswürdige Netzwerke.

Vertraulichkeit ist nicht nur für Passwörter wichtig. Auch Befehle, Konfigurationsdateien, Datenbank-Dumps, Protokolldateien und Systemausgaben können sensible Informationen enthalten. SSH schützt diese Betriebsdaten während der Übertragung.

Die starke Vertraulichkeit macht SSH ideal für die Remote-Administration und sichere Dateiübertragung.

Authentifizierung und Vertrauen

SSH unterstützt sowohl die Server- als auch die Benutzerauthentifizierung. Die Serverauthentifizierung hilft dem Client zu überprüfen, dass er sich mit dem erwarteten Server verbindet. Die Benutzerauthentifizierung hilft dem Server zu bestätigen, dass der Nutzer zum Zugriff auf das System berechtigt ist.

Dieses zweiseitige Vertrauensmodell reduziert das Risiko von Anmeldediebstahl und unbefugtem Zugriff. Die Public-Key-Authentifizierung, Host-Schlüssel-Überprüfung und Multi-Faktor-Kontrollen können die Vertrauensbeziehung weiter stärken.

Die Authentifizierung ist einer der Gründe, warum SSH für administrativen Zugriff gegenüber älteren unverschlüsselten Protokollen bevorzugt wird.

Betriebliche Flexibilität

SSH ist äußerst flexibel, da es interaktive Anmeldung, Remote-Befehlsausführung, sichere Dateiübertragung, Port-Weiterleitung, Tunneling, Git-Zugriff, Automatisierung und Geräteverwaltung unterstützt. Ein einziges Protokoll kann zahlreiche betriebliche Aufgaben abdecken.

Diese Flexibilität reduziert den Bedarf an separaten Tools und schafft eine konsistente Zugriffsmethode über verschiedene Systeme hinweg. Administratoren und Entwickler können vertraute Befehle und Workflows auf Servern, Cloud-Instanzen und Netzwerkgeräten verwenden.

Die gleiche Flexibilität erfordert auch eine entsprechende Governance. Unternehmen sollten kontrollieren, welche SSH-Funktionen für verschiedene Nutzer und Systeme erlaubt sind.

Unterstützung für Automatisierung

SSH lässt sich hervorragend in Automatisierung integrieren, da es nicht-interaktive schlüsselbasierte Authentifizierung und Remote-Befehlsausführung unterstützt. Skripte und Tools können SSH nutzen, um wiederholbare Aufgaben auf vielen Systemen durchzuführen.

Automatisierung reduziert den manuellen Aufwand und hilft, Konsistenz zu wahren. Dennoch muss der automatisierte SSH-Zugriff sorgfältig eingeschränkt werden, da ein kompromittierter Automatisierungsschlüssel breiten Zugriff ermöglichen kann.

Ein gutes Automatisierungskonzept nutzt das Least-Privilege-Prinzip, dedizierte Konten, Schlüsselrotation, Befehlsbeschränkungen und Protokollierung.

Best Practices für die SSH-Sicherheit

Nutzen Sie die Public-Key-Authentifizierung

Für administrativen SSH-Zugriff wird die Public-Key-Authentifizierung generell bevorzugt, da sie bei korrekter Verwendung sicherer und besser verwaltbar ist als der reine Passwortzugriff. Nutzer sollten sichere Schlüsselpaare generieren und private Schlüssel vor unbefugtem Zugriff schützen.

Private Schlüssel dürfen nicht zwischen Nutzern geteilt werden. Jeder Administrator oder Automatisierungsprozess sollte einen eigenen Schlüssel haben. Dies erleichtert die Nachverfolgung des Zugriffs und seine Sperrung bei Bedarf.

Für risikoreiche Systeme kann die Public-Key-Authentifizierung mit Passphrasen, Hardware-Sicherheitsschlüsseln, Zertifikaten oder Multi-Faktor-Authentifizierung kombiniert werden.

Beschränken Sie die direkte Exposition

SSH-Dienste sollten nicht breiter freigegeben werden als unbedingt notwendig. Die öffentliche Exposition im Internet erhöht das Risiko von Brute-Force-Angriffen, Anmeldedatenangriffen, Schwachstellenscans und unbefugten Zugriffsversuchen.

Unternehmen können die Exposition durch Firewalls, VPNs, private Netzwerke, Bastion-Hosts, Allowlists, Sicherheitsgruppen oder Zero-Trust-Zugriffsgateways reduzieren. Der administrative Zugriff sollte auf vertrauenswürdige Nutzer und Netzwerkpfade beschränkt werden.

Die Reduzierung der Exposition ist eine der einfachsten Möglichkeiten, die Angriffsfläche von SSH zu verkleinern.

Deaktivieren Sie ungenutzte Konten und schwache Anmeldemethoden

Ungenutzte, gemeinsame, Standardkonten und schwache Passwörter bergen Risiken. Der SSH-Zugriff sollte regelmäßig überprüft werden. Konten, die nicht mehr benötigt werden, müssen deaktiviert oder gelöscht werden.

Viele Unternehmen deaktivieren die Passwortanmeldung für administrative Konten und schreiben eine schlüsselbasierte Authentifizierung vor. Auch der Root-Login kann deaktiviert werden, sodass Administratoren sich mit individuellen Konten anmelden und Berechtigungen nur bei Bedarf erweitern müssen.

Diese Kontrollen verbessern die Nachverfolgbarkeit und reduzieren die Wahrscheinlichkeit unbefugter Anmeldungen.

Schützen und rotieren Sie SSH-Schlüssel

SSH-Schlüssel sind leistungsstarke Anmeldedaten. Wenn ein privater Schlüssel gestohlen wird, kann der Angreifer auf Systeme zugreifen, die dem dazugehörigen öffentlichen Schlüssel vertrauen. Schlüssel müssen sicher gespeichert und gelöscht werden, wenn sie nicht mehr benötigt werden.

Unternehmen sollten ein Inventar der autorisierten Schlüssel führen, die Schlüsselbesitzerschaft regelmäßig prüfen, Schlüssel bei Rollenwechseln der Nutzer rotieren und Schlüssel von ehemaligen Mitarbeitern oder veralteten Automatisierungstools entfernen.

Das Schlüsselmanagement ist einer der wichtigsten Bestandteile der SSH-Sicherheit.

Überwachen Sie die SSH-Aktivität

Die SSH-Aktivität muss protokolliert und überwacht werden. Wichtige Ereignisse sind fehlgeschlagene Anmeldeversuche, erfolgreiche Anmeldungen, neue autorisierte Schlüssel, die Nutzung privilegierter Konten, Anmeldungen aus ungewöhnlichen Standorten und Zugriffe außerhalb der regulären Arbeitszeiten.

Die Überwachung kann helfen, Brute-Force-Angriffe, kompromittierte Anmeldedaten, unbefugte Schlüsseländerungen und verdächtige Administratoraktivitäten zu erkennen. Protokolle müssen vor Manipulation geschützt und nach Möglichkeit in Sicherheitsüberwachungssysteme integriert werden.

Die SSH-Überwachung ist besonders wichtig für kritische Server, Cloud-Instanzen, Bastion-Hosts und Produktivumgebungen.

Häufige Missverständnisse über SSH

SSH ist nicht automatisch bei jeder Konfiguration sicher

SSH ist ein sicheres Protokoll – aber eine SSH-Implementierung kann bei schlechter Konfiguration trotzdem unsicher sein. Schwache Passwörter, exponierte Dienste, gemeinsam genutzte Schlüssel, veraltete Algorithmen, unverwaltete Konten und breite administrative Zugriffe können Risiken bergen.

Die Sicherheit hängt von der Konfiguration, der Authentifizierungsrichtlinie, dem Nutzerverhalten, der Patch-Verwaltung, der Überwachung und der Zugriffskontrolle ab. Die bloße Nutzung von SSH garantiert keinen sicheren Remote-Zugriff.

Eine sichere SSH-Umgebung erfordert eine kontinuierliche Verwaltung.

SSH und SSL/TLS sind nicht dasselbe

Sowohl SSH als auch SSL/TLS nutzen Kryptografie, aber sie werden unterschiedlich eingesetzt. SSH wird üblicherweise für Remote-Anmeldung, Befehlsausführung, Tunneling und sichere Dateiübertragung verwendet. TLS hingegen wird hauptsächlich zur Absicherung von Web-Traffic, APIs, E-Mail-Transport und vielen Anwendungsdienstleistungen eingesetzt.

Sie lösen verwandte Sicherheitsprobleme, sind aber nicht austauschbar. Ein Webserver nutzt normalerweise HTTPS mit TLS, während ein Linux-Administrator für den Remote-Zugriff auf die Shell üblicherweise SSH verwendet.

Das Verständnis dieses Unterschieds hilft, falsche Architekturentscheidungen zu vermeiden.

Das Ändern des SSH-Ports ist keine vollständige Sicherheitsstrategie

Einige Administratoren ändern den Standard-Listening-Port von SSH, um den Lärm durch automatische Scans zu reduzieren. Dies kann zwar geringfügige Anmeldeversuche reduzieren, stellt aber keine vollständige Sicherheitskontrolle dar.

Starke Authentifizierung, beschränkte Exposition, Firewall-Regeln, Schlüsselmanagement, Protokollierung, Patch-Verwaltung und Least-Privilege-Zugriff sind weitaus wichtiger. Ein entschlossener Angreifer kann SSH auch auf einem nicht standardmäßigen Port entdecken.

Die Port-Änderung kann Teil der betrieblichen Hygiene sein, darf aber keine echten Zugriffssicherheitsmaßnahmen ersetzen.

Tipps für Wartung und Betrieb

Überprüfen Sie die SSH-Konfiguration regelmäßig

Die SSH-Konfiguration sollte regelmäßig überprüft werden, um sicherzustellen, dass Anmelderichtlinien, Authentifizierungsmethoden, erlaubte Nutzer, Schlüsseleinstellungen, Weiterleitungsregeln und die Auswahl der Algorithmen den aktuellen Sicherheitsanforderungen entsprechen.

Konfigurationsdateien können im Laufe der Zeit abweichen, wenn Administratoren temporäre Änderungen vornehmen, Automatisierungen hinzufügen oder Zugriffsprobleme beheben. Regelmäßige Überprüfungen verhindern, dass temporäre Ausnahmen zu dauerhaften Schwachstellen werden.

Die Konfigurationsprüfung sollte dokumentiert werden, insbesondere für Produktivsysteme und compliance-relevante Umgebungen.

Halten Sie die SSH-Software aktuell

Die Software des SSH-Servers und -Clients muss stets aktuell gehalten werden. Updates können Schwachstellen beheben, schwache Algorithmen entfernen, die Kompatibilität verbessern und das Sicherheitsverhalten stärken.

Systeme, die über lange Zeit ungepatcht bleiben, können bekannte Schwachstellen preisgeben. Dies ist besonders riskant für internetzugängliche Server, Bastion-Hosts und Infrastrukturverwaltungssysteme.

Das Patch-Management sollte SSH-Dienste als Teil des normalen Betriebssystem- und Sicherheitsupdate-Prozesses umfassen.

Dokumentieren Sie die Zugriffspfade

Unternehmen sollten dokumentieren, welche Nutzer, Automatisierungssysteme und Support-Teams SSH-Zugriff auf welche Systeme haben. Die Dokumentation sollte Kontonamen, Schlüsselbesitz, Bastion-Pfade, Firewall-Regeln und Eskalationsverfahren umfassen.

Eine gute Dokumentation hilft bei Audits, Incident Response, Personalwechseln und Systemmigrationen. Sie reduziert zudem die Abhängigkeit von informellem Wissen, das nur wenige Administratoren besitzen.

Der SSH-Zugriff ist leistungsstark, daher muss er transparent und kontrolliert sein.

Testen Sie den Wiederherstellungszugriff

SSH wird häufig bei der Notfallwiederherstellung eingesetzt. Administratoren sollten regelmäßig testen, ob sie auch bei Ausfall normaler Dienste über genehmigte Pfade auf Systeme zugreifen können. Dies umfasst Tests von Bastion-Hosts, Backup-Konten, Break-Glass-Verfahren und Cloud-Konsolenzugriff.

Der Wiederherstellungszugriff muss sicher, aber praxisorientiert sein. Wenn Zugriffskontrollen zu starr sind, können Administratoren während eines Vorfalls ausgesperrt werden. Sind sie zu lax, können Angreifer sie ausnutzen.

Ein ausgewogener Wiederherstellungsplan erhält die Nützlichkeit von SSH während Ausfällen, ohne die tägliche Sicherheit zu schwächen.

Fazit

SSH, also Secure Shell, ist ein sicheres Netzwerkprotokoll für verschlüsselte Remote-Anmeldung, Befehlsausführung, Dateiübertragung, Tunneling und Systemadministration. Es schützt die Kommunikation durch Verschlüsselung, Serverauthentifizierung, Benutzerauthentifizierung und Integritätsprüfung.

SSH basiert auf einer mehrschichtigen Architektur mit einer Transportschicht, einer Benutzerauthentifizierungsschicht und einer Verbindungsschicht. Dieser Aufbau ermöglicht es SSH, interaktive Shells, Remote-Befehle, sichere Dateiübertragung, Port-Weiterleitung, Git-Zugriff, Automatisierung und sichere Geräteverwaltung zu unterstützen.

Seine Hauptvorteile liegen in der Vertraulichkeit, der zuverlässigen Authentifizierung, der betrieblichen Flexibilität, der Automatisierungsunterstützung, der sicheren Dateiübertragung und der sicheren Remote-Administration. SSH wird weltweit in der Unternehmens-IT, Cloud-Betrieben, DevOps, Cybersicherheit, Netzwerkverwaltung, eingebetteten Systemen und der Wartung von Remote-Infrastrukturen eingesetzt. Bei korrekter Konfiguration mit starker Authentifizierung, beschränkter Exposition, gutem Schlüsselmanagement, Überwachung und regelmäßigen Updates wird SSH zu einer zuverlässigen Grundlage für sichere Remote-Operationen.

Häufig gestellte Fragen

Was ist SSH in einfachen Worten?

SSH ist eine sichere Möglichkeit, sich mit einem entfernten Computer oder Server zu verbinden. Es verschlüsselt die Verbindung, sodass Befehle, Anmeldedaten und übertragene Daten während der Übertragung im Netzwerk geschützt sind.

Es wird hauptsächlich von Administratoren und Entwicklern zur Remote-Verwaltung von Servern verwendet.

Wofür wird SSH verwendet?

SSH wird für Remote-Anmeldung, Serveradministration, sichere Dateiübertragung, Git-Zugriff, Remote-Befehlsausführung, Port-Weiterleitung, Tunneling, Cloud-Verwaltung und die Administration von Netzwerkgeräten eingesetzt.

Besonders nützlich ist es, wenn Systeme sicher über ein unvertrauenswürdiges Netzwerk verwaltet werden müssen.

Wie funktioniert die SSH-Authentifizierung?

Die SSH-Authentifizierung überprüft, ob der Nutzer zum Zugriff auf das entfernte System berechtigt ist. Gängige Methoden sind die Passwortauthentifizierung und die Public-Key-Authentifizierung.

Bei der Public-Key-Authentifizierung wird ein privater Schlüssel auf dem Client und ein dazugehöriger öffentlicher Schlüssel auf dem Server verwendet. Dadurch kann der Server den Nutzer überprüfen, ohne dass der private Schlüssel über das Netzwerk übertragen werden muss.

Ist SSH sicher?

Bei korrekter Konfiguration kann SSH sehr sicher sein. Es bietet Verschlüsselung, Serverauthentifizierung, Benutzerauthentifizierung und Integritätsschutz.

Dennoch können schwache Passwörter, exponierte Dienste, unverwaltete Schlüssel, veraltete Software und schlechte Zugriffskontrollen eine SSH-Implementierung unsicher machen.

Was ist der Unterschied zwischen SSH und SFTP?

SSH ist das sichere Protokoll, das für den Remote-Zugriff und weitere sichere Dienste verwendet wird. SFTP ist ein Protokoll zur sicheren Dateiübertragung, das über SSH läuft.

Einfach ausgedrückt: SSH stellt den sicheren Kanal bereit, während SFTP diesen Kanal nutzt, um Dateien sicher zu übertragen und zu verwalten.