Im realen Betrieb müssen erzwungene Freigabe, Kommunikation, Ressource, Bediener, Steuerung, System, Gerät nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände.

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Grunddefinition und Betriebslogik

Im realen Betrieb müssen erzwungene Freigabe, normale Freigabe, Ressource, Priorität, Timeout, System, Gerät nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Software muss sie mit Zeitlimits, Rollback-Verfahren und Fehlerbehebung kombiniert werden, um Daten zu schützen. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. In Software muss sie mit Zeitlimits, Rollback-Verfahren und Fehlerbehebung kombiniert werden, um Daten zu schützen. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Normale Freigabe im Vergleich zur erzwungenen Freigabe

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Im realen Betrieb müssen erzwungene Freigabe, Trennen, Notfall, Priorität, Sitzung, Kanal, Gerät nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Notfallszenarien müssen Prioritätsregeln kritische Anrufe und Befehlsanweisungen schützen. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Wer sie auslösen kann

Im realen Betrieb müssen erzwungene Freigabe, Administrator, Wartung, Supervisor, Dispatch, Bediener, Techniker nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

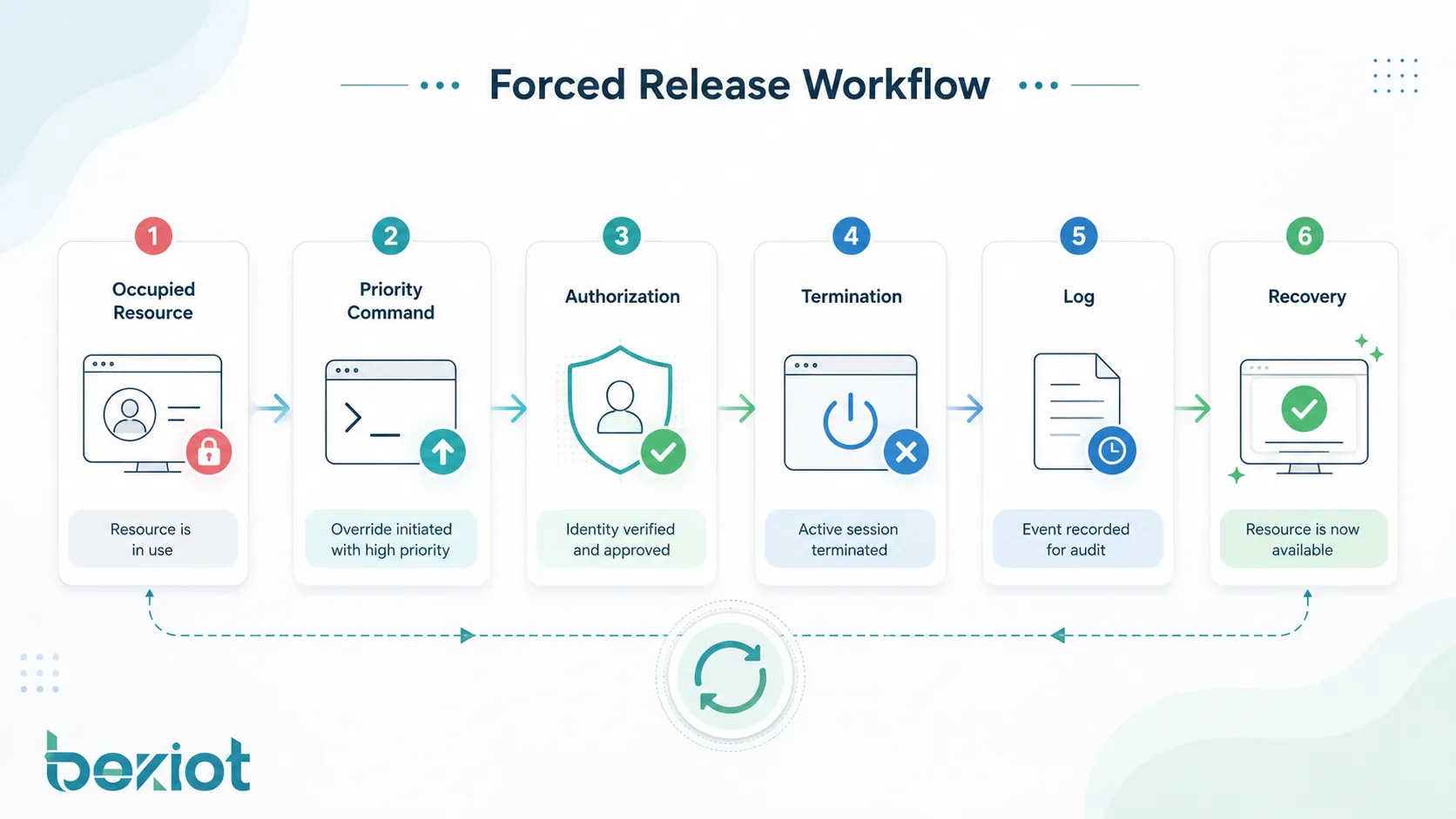

Die erzwungene Freigabe wird eingesetzt, um Kommunikation, Dienst, System, Sicherheit innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Wie der Prozess funktioniert

Die erzwungene Freigabe wird eingesetzt, um erzwungene Freigabe, Verbindung, Ressource, Kanal, Dienst, System, Anruf innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. In Notfallszenarien müssen Prioritätsregeln kritische Anrufe und Befehlsanweisungen schützen. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Zustandserkennung

Im realen Betrieb müssen Kommunikation, Ressource, Dispatch, Steuerung, Sitzung, Kanal, Dienst nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Die erzwungene Freigabe wird eingesetzt, um erzwungene Freigabe, Ressource, Sitzung, System innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Autorisierungs- und Prioritätsprüfung

Die erzwungene Freigabe wird eingesetzt, um erzwungene Freigabe, Sitzung, System innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden.

Die erzwungene Freigabe wird eingesetzt, um Notfall, Bediener, Priorität, Sitzung, Kanal, Sicherheit, Alarm innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Beendigung und Ressourcenwiederherstellung

Im realen Betrieb müssen Verbindung, Sitzung, Kanal, System, Gerät, Reset, Anruf nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände.

Im realen Betrieb müssen Ressource, Bediener, System, Protokoll nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. Protokolle zeigen, wer die Aktion ausgeführt hat, warum sie ausgelöst wurde und welches Ergebnis erreicht wurde. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Hauptfunktionen im Systembetrieb

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. In Software muss sie mit Zeitlimits, Rollback-Verfahren und Fehlerbehebung kombiniert werden, um Daten zu schützen. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Belegte Kanäle freigeben

Im realen Betrieb müssen Kommunikation, Ressource, Dispatch, Sprechstelle, Sitzung, Kanal, System nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände.

Die erzwungene Freigabe wird eingesetzt, um erzwungene Freigabe, Kommunikation, Wartung, Notfall, Bediener, Priorität, Kanal innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Anormale Sitzungen beenden

Im realen Betrieb müssen Software, Sitzung, System, Gerät nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Software muss sie mit Zeitlimits, Rollback-Verfahren und Fehlerbehebung kombiniert werden, um Daten zu schützen. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Im realen Betrieb müssen erzwungene Freigabe, Verbindung, Sitzung, System, Anruf nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände.

Unterstützung von Prioritätsübersteuerung

Im realen Betrieb müssen Kommunikation, Notfall, Dispatch, Priorität, Steuerung, System, Sicherheit nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände.

Im realen Betrieb müssen erzwungene Freigabe, Ressource, Priorität, Sitzung, Audit nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Notfallszenarien müssen Prioritätsregeln kritische Anrufe und Befehlsanweisungen schützen. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Systemressourcen wiederherstellen

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. In Software muss sie mit Zeitlimits, Rollback-Verfahren und Fehlerbehebung kombiniert werden, um Daten zu schützen. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Die erzwungene Freigabe wird eingesetzt, um Industrieautomation, Kommunikation, Ressource, Steuerung, Dienst, System innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Systemwert und betriebliche Vorteile

Im realen Betrieb müssen erzwungene Freigabe, Notfall, Ressource, Bediener, Steuerung, System nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Notfallszenarien müssen Prioritätsregeln kritische Anrufe und Befehlsanweisungen schützen. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Verbesserte Verfügbarkeit

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. In Software muss sie mit Zeitlimits, Rollback-Verfahren und Fehlerbehebung kombiniert werden, um Daten zu schützen.

Im realen Betrieb müssen Kommunikation, Ressource, Steuerung, Kanal, Timeout, System, Gerät nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände.

Bessere Notfallreaktion

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Die erzwungene Freigabe wird eingesetzt, um Kommunikation, Funktion, Sprechstelle, Priorität, Sitzung, Kanal, Anruf innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Geringerer Wartungsaufwand

Die erzwungene Freigabe wird eingesetzt, um erzwungene Freigabe, Trennen, Bediener, Sitzung, Dienst, Timeout innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden.

Die erzwungene Freigabe wird eingesetzt, um erzwungene Freigabe, Wartung, Funktion, Steuerung, System innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden.

Stärkere Befehlssteuerung

Im realen Betrieb müssen erzwungene Freigabe, Kommunikation, Ressource, Dispatch, Bediener, Steuerung, Sicherheit nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden.

Häufige Anwendungsszenarien

Im realen Betrieb müssen erzwungene Freigabe, Kommunikation, Ressource, Priorität, Sitzung, System nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

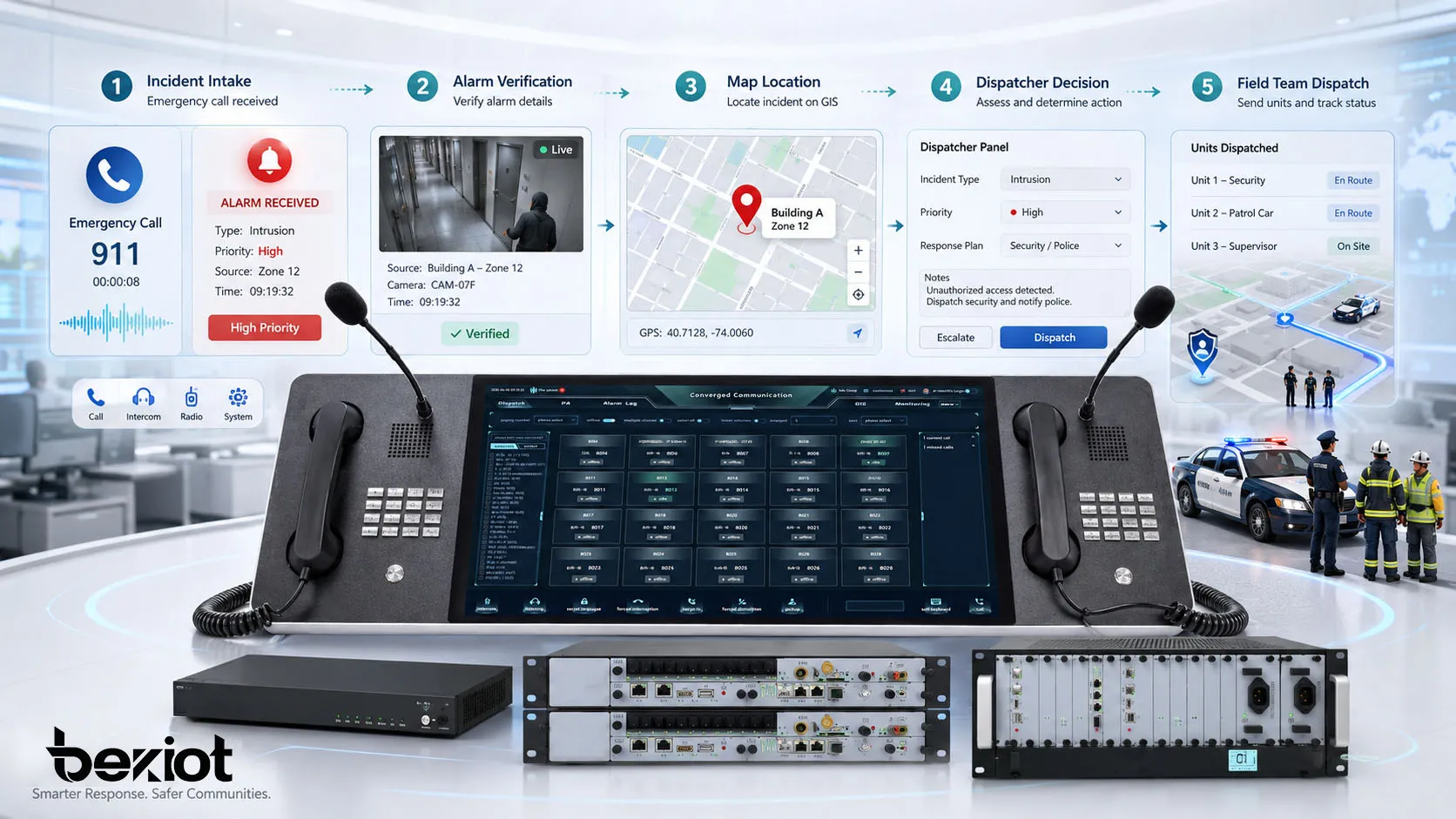

Dispositions- und Dispatch-Kommunikationssysteme

Im realen Betrieb müssen erzwungene Freigabe, Kommunikation, Notfall, Ressource, Dispatch, Priorität, Steuerung nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Im realen Betrieb müssen Kommunikation, Notfall, Ressource, Priorität, Steuerung, Dienst nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Sprechstellen- und Durchsagesysteme

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Im realen Betrieb müssen Notfall, Sprechstelle, Priorität, Sitzung, Durchsage nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Notfallszenarien müssen Prioritätsregeln kritische Anrufe und Befehlsanweisungen schützen.

Telefonie und Anrufsteuerung

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände.

Die erzwungene Freigabe wird eingesetzt, um Verbindung, Sitzung, Kanal, Anruf innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände.

Software und Betriebssysteme

Im realen Betrieb müssen erzwungene Freigabe, Verbindung, Ressource, Software, Sitzung, Dienst, System nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Software muss sie mit Zeitlimits, Rollback-Verfahren und Fehlerbehebung kombiniert werden, um Daten zu schützen. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Im realen Betrieb müssen erzwungene Freigabe, Ressource, Software, Timeout, Protokoll nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Software muss sie mit Zeitlimits, Rollback-Verfahren und Fehlerbehebung kombiniert werden, um Daten zu schützen. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Zutrittskontrolle und Gebäudesysteme

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden.

Die erzwungene Freigabe wird eingesetzt, um erzwungene Freigabe, Bediener, Steuerung, System, Sicherheit, Protokoll innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. Protokolle zeigen, wer die Aktion ausgeführt hat, warum sie ausgelöst wurde und welches Ergebnis erreicht wurde.

Berechtigungs-, Prioritäts- und Sicherheitsdesign

Die erzwungene Freigabe wird eingesetzt, um erzwungene Freigabe, Autorisierung, Priorität, Steuerung, Dienst, Sicherheit innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. In Notfallszenarien müssen Prioritätsregeln kritische Anrufe und Befehlsanweisungen schützen.

Rollenbasierte Zugriffskontrolle

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. In Notfallszenarien müssen Prioritätsregeln kritische Anrufe und Befehlsanweisungen schützen.

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Prioritätsregeln

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Im realen Betrieb müssen erzwungene Freigabe, Bediener, Priorität, Sitzung, System nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Notfallszenarien müssen Prioritätsregeln kritische Anrufe und Befehlsanweisungen schützen.

Audit-Protokolle

Die erzwungene Freigabe wird eingesetzt, um erzwungene Freigabe, Ressource, Bediener, Protokoll innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. Protokolle zeigen, wer die Aktion ausgeführt hat, warum sie ausgelöst wurde und welches Ergebnis erreicht wurde.

Im realen Betrieb müssen Kommunikation, Sitzung, Audit, Protokoll nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände.

Vergleich mit verwandten Funktionen

Die erzwungene Freigabe wird eingesetzt, um erzwungene Freigabe, Trennen, Vorrangübernahme, Funktion, Techniker, Timeout, Reset innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden.

| Funktion | Hauptbedeutung | Typische Verwendung |

|---|---|---|

| Erzwungene Freigabe | Gibt eine belegte Sitzung, einen Kanal, eine Aufgabe oder eine Ressource zwangsweise frei | Blockierte Zustände wiederherstellen oder Ressourcen für priorisierte Vorgänge freigeben |

| Normales Trennen | Beendet eine Sitzung über das Standardverfahren des Benutzers oder Systems | Benutzer legt auf, Aufgabe ist abgeschlossen, Dienst schließt normal |

| Timeout | Beendet einen Zustand automatisch nach einer festgelegten Wartezeit | Inaktive Sitzungen oder abgelaufene Verbindungen bereinigen |

| Reset | Startet ein Gerät, Modul oder einen Dienstzustand neu | Von abnormalem Geräte- oder Softwareverhalten wiederherstellen |

| Vorrangübernahme | Ein Vorgang höherer Priorität übernimmt von einem Vorgang niedrigerer Priorität | Notfallkommando, Prioritätsdispatch, Zugriff auf kritische Ressourcen |

Erzwungene Freigabe und Timeout

Die erzwungene Freigabe wird eingesetzt, um erzwungene Freigabe, Bediener, Priorität, Sitzung, Timeout, System, Protokoll innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. In Notfallszenarien müssen Prioritätsregeln kritische Anrufe und Befehlsanweisungen schützen. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Im realen Betrieb müssen erzwungene Freigabe, Funktion, Timeout nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden.

Erzwungene Freigabe und Zurücksetzen

Die erzwungene Freigabe wird eingesetzt, um erzwungene Freigabe, Ressource, Sitzung, Kanal, Dienst, Gerät, Reset innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Die erzwungene Freigabe wird eingesetzt, um erzwungene Freigabe, Wartung, System, Reset innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden.

Implementierungsaspekte

Im realen Betrieb müssen erzwungene Freigabe, Funktion, Priorität, System, Protokoll nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Notfallszenarien müssen Prioritätsregeln kritische Anrufe und Befehlsanweisungen schützen.

Klare Benutzeroberfläche

Im realen Betrieb müssen Ressource, Bediener, Priorität, Sitzung, Kanal, Gerät nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Notfallszenarien müssen Prioritätsregeln kritische Anrufe und Befehlsanweisungen schützen.

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden.

Grundcode und Bestätigung

Im realen Betrieb müssen erzwungene Freigabe, Wartung, Supervisor, Notfall, Bediener, Priorität, Sitzung nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Notfallszenarien müssen Prioritätsregeln kritische Anrufe und Befehlsanweisungen schützen. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Die erzwungene Freigabe wird eingesetzt, um erzwungene Freigabe, Audit innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. Protokolle zeigen, wer die Aktion ausgeführt hat, warum sie ausgelöst wurde und welches Ergebnis erreicht wurde.

Ereignisbenachrichtigung

Im realen Betrieb müssen Sitzung, Dienst nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden.

Im realen Betrieb müssen Notfall, System nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Notfallszenarien müssen Prioritätsregeln kritische Anrufe und Befehlsanweisungen schützen.

Ausfallsicheres Verhalten

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden.

Die erzwungene Freigabe wird eingesetzt, um Bediener, System, Sicherheit innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden.

Zu vermeidende Risiken und Fehlanwendungen

Die erzwungene Freigabe wird eingesetzt, um erzwungene Freigabe, Funktion, Steuerung, Dienst, Sicherheit innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden.

Unterbrechung kritischer Sitzungen

Im realen Betrieb müssen Kommunikation, Notfall, Steuerung, Sitzung, Sicherheit, Anruf nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände.

Im realen Betrieb müssen Priorität nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Notfallszenarien müssen Prioritätsregeln kritische Anrufe und Befehlsanweisungen schützen.

Erzwungene Freigabe statt Ursachenanalyse verwenden

Im realen Betrieb müssen erzwungene Freigabe, Software, Timeout, System, Gerät nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Software muss sie mit Zeitlimits, Rollback-Verfahren und Fehlerbehebung kombiniert werden, um Daten zu schützen. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. Protokolle zeigen, wer die Aktion ausgeführt hat, warum sie ausgelöst wurde und welches Ergebnis erreicht wurde.

Fehlende Protokollierung

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. Protokolle zeigen, wer die Aktion ausgeführt hat, warum sie ausgelöst wurde und welches Ergebnis erreicht wurde.

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. In Notfallszenarien müssen Prioritätsregeln kritische Anrufe und Befehlsanweisungen schützen.

Best Practices für die Bereitstellung

Die erzwungene Freigabe wird eingesetzt, um erzwungene Freigabe, Funktion, Ressource, Steuerung innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden.

Nutzungsbedingungen festlegen

Die erzwungene Freigabe wird eingesetzt, um erzwungene Freigabe, Wartung, Notfall, Ressource, Priorität, Sitzung, System innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Die erzwungene Freigabe wird eingesetzt, um erzwungene Freigabe, Bediener innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden.

Hochpriorisierte Vorgänge schützen

Die erzwungene Freigabe wird eingesetzt, um Supervisor, Priorität, Sitzung, System innerhalb eines kontrollierten Ablaufs zu verwalten. Die Plattform verbindet Berechtigungen, Priorität, Protokollierung und Wiederherstellung, damit belegte Ressourcen verfügbar werden, ohne unnötig weitere Dienste zu stören. In Notfallszenarien müssen Prioritätsregeln kritische Anrufe und Befehlsanweisungen schützen.

Im realen Betrieb müssen Notfall, Bediener, Sitzung nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Notfallszenarien müssen Prioritätsregeln kritische Anrufe und Befehlsanweisungen schützen.

Datensätze erzwungener Freigaben prüfen

Im realen Betrieb müssen erzwungene Freigabe, Kanal, Gerät nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden.

Im realen Betrieb müssen erzwungene Freigabe, Trennen, Bediener, Timeout nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. Die Konfiguration sollte dokumentiert, getestet und auf autorisierte Benutzer beschränkt werden, um unnötige Unterbrechungen zu vermeiden.

FAQ

Was bedeutet erzwungene Freigabe?

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Wo wird erzwungene Freigabe häufig eingesetzt?

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände.

Ist erzwungene Freigabe dasselbe wie Trennen?

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. In Software muss sie mit Zeitlimits, Rollback-Verfahren und Fehlerbehebung kombiniert werden, um Daten zu schützen.

Warum ist erzwungene Freigabe in Dispatch-Systemen wichtig?

Im realen Betrieb müssen erzwungene Freigabe, Kommunikation, Notfall, Dispatch, Priorität, Sitzung, Kanal nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.

Kann erzwungene Freigabe Risiken verursachen?

Treten Blockaden, belegte Zustände oder höher priorisierte Anforderungen auf, kann die erzwungene Freigabe den betroffenen Zustand beenden und das System aktualisieren. Der Vorgang muss für Audit, Wartung und Nachverfolgung protokolliert bleiben. In Kommunikationsumgebungen verhindert diese Funktion Geisteranrufe, blockierte Kanäle und irreführende Sitzungszustände.

Wie sollte erzwungene Freigabe verwaltet werden?

Im realen Betrieb müssen Zutrittskontrolle, Funktion, Bediener, Priorität, Steuerung, Fehler, Protokoll nach klaren Autorisierungs- und Prioritätsregeln behandelt werden. So unterstützt die erzwungene Freigabe Kontinuität, Sicherheit und Kontrolle, wenn eine normale Freigabe nicht rechtzeitig erfolgt. In Notfallszenarien müssen Prioritätsregeln kritische Anrufe und Befehlsanweisungen schützen. Dadurch bleibt der Betrieb besser vorhersehbar und das Risiko sinkt, dass ein belegter Zustand Benutzer, Geräte oder verbundene Dienste beeinträchtigt.