Eine Passwortrichtlinie ist ein Satz von Regeln, Kontrollen und Verfahren, die festlegen, wie Passwörter innerhalb einer Organisation oder eines digitalen Systems erstellt, verwendet, gespeichert, geändert, geschützt und überwacht werden. Sie stellt sicher, dass Benutzerkonten, Administratorkonten, Dienstkonten, Anwendungen, Geräte und Cloud-Plattformen einheitliche Anforderungen an die Passwortsicherheit einhalten.

Passwörter gehören nach wie vor zu den gängigsten Authentifizierungsmethoden in Geschäftssystemen, Websites, Cloud-Diensten, E-Mail-Plattformen, VPNs, Datenbanken, Kommunikationssystemen und Unternehmensanwendungen. Da Passwörter erraten, wiederverwendet, gestohlen, durch Phishing abgegriffen, geleakt oder geknackt werden können, benötigen Organisationen eine klare Richtlinie, um die Kompromittierung von Konten zu reduzieren und die Identitätssicherheit zu verbessern.

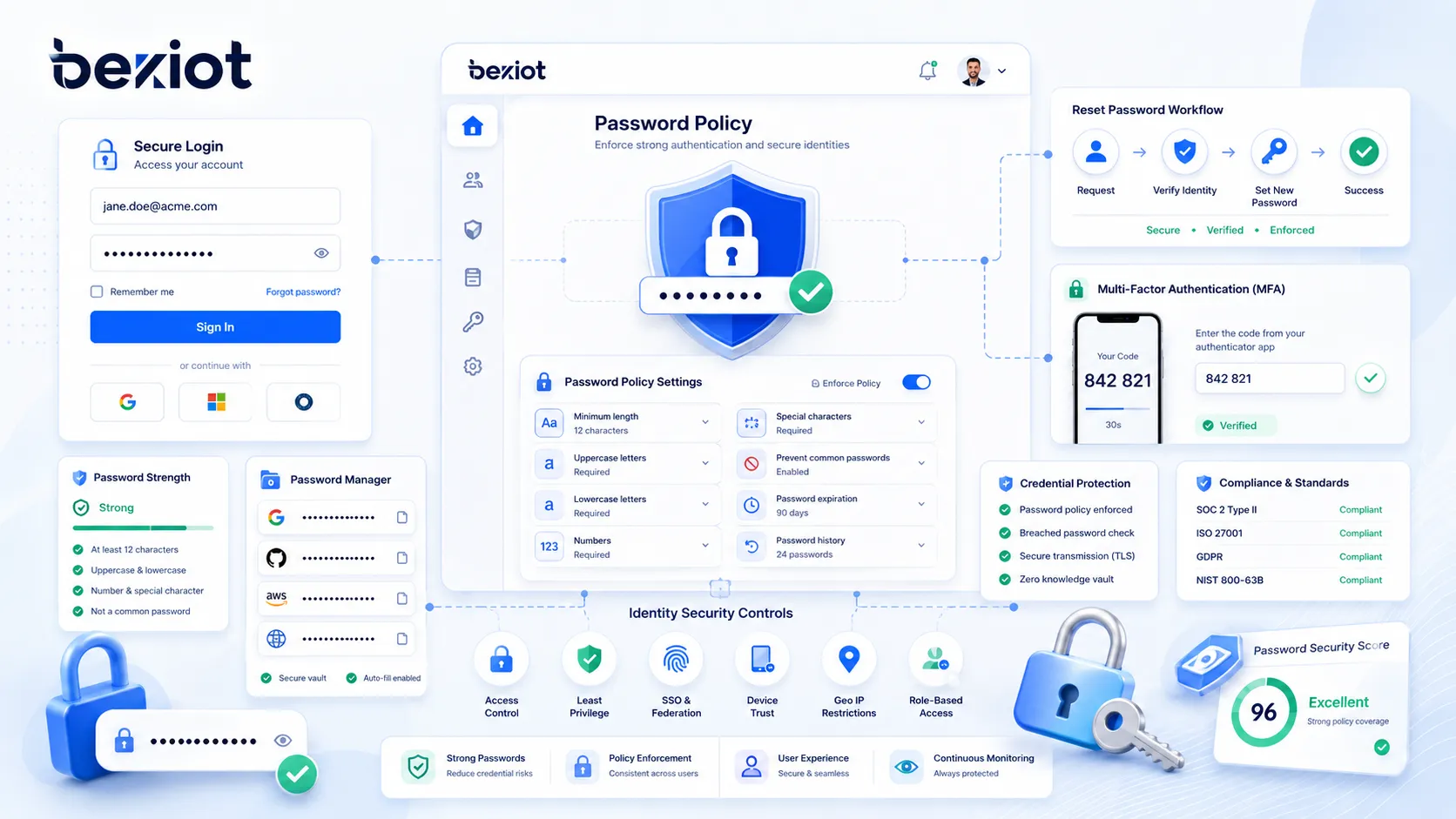

Eine moderne Passwortrichtlinie beschränkt sich nicht darauf, Benutzer zu Großbuchstaben, Ziffern und Sonderzeichen zu zwingen. Sie sollte auch die Passwortlänge, die Wiederverwendung von Passwörtern, bekannte kompromittierte Passwörter, Multi-Faktor-Authentifizierung, Kontosperrung, Ratenbegrenzung, Passwort-Manager, sichere Speicherung, Workflows zur Passwortzurücksetzung, privilegierte Konten, Audit-Protokolle und die Schulung der Benutzer berücksichtigen. Ziel ist eine praxistaugliche Balance zwischen Sicherheit, Benutzerfreundlichkeit und betrieblicher Zuverlässigkeit.

Was ist eine Passwortrichtlinie?

Definition und Kernbedeutung

Eine Passwortrichtlinie ist ein dokumentierter und technisch durchgesetzter Satz von Passwortregeln zum Schutz von Konten und Systemen. Sie kann für Mitarbeiter, Administratoren, Auftragnehmer, Kunden, Partner, Dienstkonten, APIs, Remote-Zugriffsbenutzer und privilegierte Benutzer gelten. Die Richtlinie definiert, was beim Erstellen, Ändern, Zurücksetzen, Speichern oder Verwenden eines Passworts zur Authentifizierung zulässig ist.

Der Kern einer Passwortrichtlinie ist die kontrollierte Passwortsicherheit. Anstatt jedem Benutzer oder Systemeigentümer die Wahl seiner eigenen Passwortpraktiken zu überlassen, legt die Organisation einen gemeinsamen Standard fest. Dieser Standard hilft, schwache Passwörter, wiederverwendete Anmeldeinformationen, unkontrollierte Weitergabe von Passwörtern und inkonsistente Zugriffspraktiken zu reduzieren.

Eine Passwortrichtlinie kann über Identitätsplattformen, Verzeichnisdienste, Betriebssysteme, Cloud-Authentifizierungstools, SaaS-Administrationsportale, Passwort-Manager, Systeme für das Management privilegierter Zugriffe und Sicherheitseinstellungen auf Anwendungsebene umgesetzt werden.

Eine Passwortrichtlinie macht aus Passwortsicherheit eine organisationsweite Zugriffskontrollnorm – und nicht länger eine persönliche Gewohnheit.

Warum Passwortrichtlinien wichtig sind

Passwortrichtlinien sind wichtig, weil kompromittierte Passwörter einen häufigen Zugangsweg zu Systemen darstellen. Angreifer können Phishing, Credential Stuffing, Brute-Force-Angriffe, Password Spraying, Schadsoftware, Social Engineering oder geleakte Passwortdatenbanken nutzen, um sich Zugang zu verschaffen. Wenn Benutzer kurze, wiederverwendete, vorhersagbare oder allgemein bekannte Passwörter wählen, steigt das Risiko.

Eine klare Richtlinie hilft, dieses Risiko zu senken, indem sie Mindestanforderungen festlegt und besseres Authentifizierungsverhalten fördert. Sie unterstützt Administratoren außerdem dabei, die Kontosicherheit über viele Systeme, Benutzer und Abteilungen hinweg zu verwalten. Ohne Richtlinie können Passwortpraktiken inkonsistent und schwer prüfbar werden.

Passwortrichtlinien unterstützen zudem Compliance, Incident Response und Governance. Sie helfen Organisationen dabei nachzuweisen, dass die Kontosicherheit gemanagt wird, Zugriffe kontrolliert erfolgen und kompromittierte Anmeldedaten über einen definierten Prozess behandelt werden.

Wie eine Passwortrichtlinie funktioniert

Regeln zur Passworterstellung

Die Regeln zur Passworterstellung legen fest, was Benutzer beim Festlegen eines neuen Passworts beachten müssen. Dazu können eine Mindestlänge, die Unterstützung einer Maximallänge, die Sperrung häufig verwendeter Passwörter, das Verbot persönlicher Informationen sowie die Unterbindung der Passwortwiederverwendung gehören. Moderne Richtlinien betonen oft längere Passwörter oder Passphrasen, anstatt lediglich auf komplexe Zeichenmischungen zu setzen.

Eine gute Regel zur Passworterstellung sollte den Benutzern helfen, stärkere Passwörter zu wählen, ohne den Prozess unnötig frustrierend zu gestalten. Sind die Regeln zu kompliziert, entwickeln Benutzer vorhersehbare Muster – etwa „123!“ am Ende eines Wortes, unsicheres Notieren von Passwörtern oder die Wiederverwendung ähnlicher Passwörter über verschiedene Systeme hinweg.

Wirksame Passwortrichtlinien sollten die Anforderungen direkt auf dem Bildschirm zur Passworterstellung klar erläutern. Benutzer sollten wissen, warum ein Passwort abgelehnt wird und wie sie ein besseres wählen können.

Passwortüberprüfung

Wenn sich ein Benutzer anmeldet, gleicht das System das eingegebene Passwort mit dem gespeicherten Passwortdatensatz ab. Ein sicheres System sollte das tatsächliche Passwort nicht im Klartext speichern. Stattdessen sollte es eine geschützte Repräsentation des Passworts ablegen, die durch ein sicheres Hash-Verfahren mit geeignetem Salt und entsprechendem Rechenaufwand erzeugt wurde.

Während der Anmeldung wendet das System dieselbe geschützte Berechnung auf das eingegebene Passwort an und vergleicht das Ergebnis mit dem gespeicherten Wert. Bei Übereinstimmung kann der Benutzer fortfahren – abhängig von weiteren Kontrollen wie der Multi-Faktor-Authentifizierung oder Regeln für bedingten Zugriff.

Die Überprüfung sollte auch Schutzmechanismen gegen wiederholtes Raten umfassen. Ratenbegrenzungen, Sperrregeln, progressive Verzögerungen, Bot-Erkennung und Überwachung können automatisierte Angriffe eindämmen.

Passwortänderung und -zurücksetzung

Die Workflows für Passwortänderung und -zurücksetzung definieren, wie Benutzer ihre Passwörter aktualisieren. Ein Benutzer kann ein Passwort freiwillig ändern, oder die Organisation kann eine Änderung verlangen, wenn es Anzeichen für eine Kompromittierung, verdächtige Aktivitäten, eine Kontoübernahme, eine Administratoraktion oder einen Benutzerwunsch gibt.

Der Prozess zur Passwortzurücksetzung muss sicher sein, denn Angreifer zielen häufig genau auf diese Workflows ab. Ist ein Zurücksetzungslink, das Helpdesk-Verfahren oder die Wiederherstellungsfrage schwach, kann der Angreifer das Passwort selbst umgehen. Starke Zurücksetzungsprozesse können ein verifiziertes E-Mail-Postfach, MFA, Identitätsprüfungen, zeitlich befristete Links, Support-Freigaben oder eine sichere Self-Service-Wiederherstellung umfassen.

Passwortänderungen sollten, wo angebracht, alte Sitzungen für ungültig erklären – insbesondere nach einer Kompromittierung. So wird verhindert, dass ein Angreifer eingeloggt bleibt, nachdem das Passwort geändert wurde.

Überwachung und Durchsetzung

Eine Passwortrichtlinie funktioniert am besten, wenn sie technisch durchgesetzt und kontinuierlich überwacht wird. Richtlinieneinstellungen können schwache Passwörter blockieren, Wiederverwendung unterbinden, MFA verlangen, Fehlversuche protokollieren, bei verdächtigem Verhalten alarmieren und verhindern, dass Benutzer kompromittierte Anmeldedaten setzen.

Die Überwachung kann Trends bei Anmeldefehlern, Indikatoren für Password Spraying, unmögliches Reiseverhalten, ungewöhnliche Anmeldeorte, Spitzen bei Passwortzurücksetzungen, Änderungen an privilegierten Konten und die Erkennung kompromittierter Anmeldedaten umfassen. Diese Signale helfen Sicherheitsteams, Angriffe zu erkennen, bevor sie zu schwerwiegenden Vorfällen werden.

Die Durchsetzung sollte über alle wichtigen Systeme hinweg einheitlich erfolgen. Eine starke Passwortrichtlinie für eine Anwendung schützt die Organisation nicht, wenn ein anderes kritisches System schwache oder wiederverwendete Passwörter zulässt.

Hauptmerkmale einer Passwortrichtlinie

Mindestlänge des Passworts

Die Mindestlänge des Passworts ist eine der wichtigsten Einstellungen einer Passwortrichtlinie. Längere Passwörter sind in der Regel schwerer zu erraten oder zu knacken als kurze – besonders dann, wenn sie einzigartig sind und nicht auf gängigen Wörtern oder vorhersagbaren Mustern beruhen.

Viele moderne Sicherheitsleitfäden empfehlen längere Passwörter oder Passphrasen, weil sie sowohl stärker als auch leichter zu merken sein können. Eine Passphrase aus mehreren nicht zusammenhängenden Wörtern lässt sich oft leichter tippen und merken als ein kurzes, mit erzwungenen Sonderzeichen vollgestopftes Passwort.

Die gewählte Mindestlänge sollte das Risikoniveau des Systems widerspiegeln, berücksichtigen, ob MFA erforderlich ist, sowie die Benutzergruppe und die Sensitivität des Kontos einbeziehen.

Unterstützung langer Passwörter und Passphrasen

Eine gute Passwortrichtlinie sollte lange Passwörter zulassen. Begrenzt ein System Passwörter auf eine kurze Maximallänge, verhindert es, dass Benutzer starke Passphrasen wählen. Die Unterstützung langer Passwörter ist besonders nützlich, wenn Benutzer auf Passwort-Manager vertrauen, um einzigartige Anmeldedaten zu generieren.

Passphrasen können die Benutzerfreundlichkeit verbessern, weil sich Benutzer ein satzartiges oder wortbasiertes Passwort oft besser merken können als eine kurze Zufallszeichenkette. Allerdings sollten Passphrasen keine berühmten Zitate, gängigen Redewendungen, Songtexte, Firmenslogans oder vorhersagbare persönliche Informationen sein.

Systeme sollten, wo praktikabel, Leerzeichen und einen breiten Zeichensatz akzeptieren und gleichzeitig sicherstellen, dass die Passwortverarbeitung über Login, Zurücksetzung, Mobilgeräte, Web und API-Schnittstellen hinweg konsistent ist.

Sperrung gängiger und kompromittierter Passwörter

Eine starke Passwortrichtlinie sollte Passwörter blockieren, die bekanntermaßen schwach, gängig, geleakt oder kompromittiert sind. Beispiele hierfür sind einfache Zahlenfolgen, wiederholte Zeichen, Tastaturmuster, Wörterbuchbegriffe, Firmennamen, Produktnamen, Benutzernamen sowie Passwörter, die in Datensätzen aus Sicherheitsverletzungen auftauchen.

Das Blockieren bekanntermaßen schlechter Passwörter ist oft wirkungsvoller, als die Benutzer zu einem Sonderzeichen oder einer Ziffer zu zwingen. Ein Passwort wie „Password2026!“ mag einige ältere Komplexitätsregeln erfüllen, ist aber dennoch vorhersagbar und unsicher.

Die Prüfung auf kompromittierte Passwörter hilft zu verhindern, dass Benutzer Anmeldedaten wählen, die Angreifer bereits in ihren Passwortlisten haben könnten.

Verhinderung der Passwortwiederverwendung

Die Verhinderung der Wiederverwendung stoppt Benutzer davon, wiederholt dasselbe Passwort zu nutzen oder nur zwischen einer Handvoll Passwörtern zu wechseln. Das ist wichtig, weil ein in einem System kompromittiertes Passwort für Angriffe auf ein anderes System genutzt werden kann.

Wiederverwendungskontrollen können innerhalb desselben Systems, über unternehmensweite Identitätsdienste hinweg oder über Richtlinien des Passwort-Managers greifen. Für geschäftliche Konten sollten Benutzer keine persönlichen Passwörter, gemeinsam genutzte Team-Passwörter oder alte Passwörter von nicht verbundenen Diensten wiederverwenden.

Die Unterbindung der Wiederverwendung ist besonders wichtig für privilegierte Konten, Administratorkonten, Remote-Zugriffskonten und Systeme, die sensible Informationen enthalten.

Anforderung zur Multi-Faktor-Authentifizierung

Eine moderne Passwortrichtlinie sollte mit der Multi-Faktor-Authentifizierung verzahnt sein. MFA fügt einen weiteren Verifizierungsschritt jenseits des Passworts hinzu – etwa eine Authenticator-App, einen Hardware-Sicherheitsschlüssel, einen Passkey, einen biometrischen Faktor, eine Push-Bestätigung oder einen Einmalcode.

MFA hilft, das Risiko einer Kontoübernahme zu senken, wenn ein Passwort gestohlen, durch Phishing erbeutet, erraten oder geleakt wurde. Besonders wichtig ist dies für Remote-Zugriff, Administratorkonten, Cloud-Dienste, Finanzsysteme, E-Mail-Konten und Plattformen mit Kundendaten.

Passwörter sollten nicht als einzige Verteidigungslinie betrachtet werden. MFA, bedingter Zugriff, Gerätevertrauen und risikobasierte Anmeldekontrollen können den Authentifizierungsprozess stärken.

Kontosperrung und Ratenbegrenzung

Kontosperrung und Ratenbegrenzung helfen, wiederholtes Passwortraten abzuwehren. Die Ratenbegrenzung verlangsamt die Versuche nach wiederholten Fehlschlägen. Die Kontosperrung blockiert den Zugang nach zu vielen Fehlversuchen vorübergehend. Progressive Verzögerungen können Angreifer ausbremsen und gleichzeitig das Risiko von Denial-of-Service-Sperren für legitime Benutzer verringern.

Diese Kontrollen müssen mit Bedacht gestaltet werden. Sind die Sperrregeln zu aggressiv, können Angreifer absichtlich viele Benutzerkonten sperren. Sind sie zu lasch, können Angreifer eine große Zahl von Passwortversuchen unternehmen, ohne gestoppt zu werden.

Eine ausgewogene Richtlinie setzt auf Ratenbegrenzung, Überwachung, Alarmierung und die Erkennung verdächtiger Anmeldungen, anstatt sich ausschließlich auf eine harte Sperrung zu verlassen.

Unterstützung von Passwort-Managern

Passwort-Manager helfen Benutzern, lange, einzigartige Passwörter für unterschiedliche Konten zu erstellen und zu speichern. Eine Passwortrichtlinie sollte die Nutzung von Passwort-Managern unterstützen, indem sie lange Passwörter zulässt, unnötige Einschränkungen vermeidet und Benutzer dazu ermutigt, sich nicht Dutzende verschiedener Anmeldedaten merken zu müssen.

Passwort-Manager verringern den Druck, Passwörter wiederzuverwenden. Sie können außerdem Zufallspasswörter generieren, die sehr viel schwerer zu erraten sind als von Menschen erdachte Passwörter.

Für Geschäftsumgebungen können Organisationen auf Enterprise-Passwort-Manager mit Freigabekontrollen, Zugriffsprotokollen, Tresorrichtlinien, Notfallzugriff und Unterstützung beim Offboarding zurückgreifen.

Komponenten einer Passwortrichtlinie

Passwortanforderungen für Standardbenutzer

Die Passwortanforderungen für Benutzer definieren, wie gewöhnliche Benutzer ihre Passwörter erstellen und pflegen. Diese Anforderungen sollten klar, praktikabel und für die Benutzergruppe geeignet sein. Sie sollten zu starken, einzigartigen Passwörtern ermutigen, ohne unnötige Frustration zu erzeugen.

Zu den Anforderungen können eine Mindestlänge, die Unterstützung langer Passwörter, ein Wiederverwendungsverbot, der Ausschluss gängiger und kompromittierter Passwörter, das Verbot benutzernamenbasierter Passwörter sowie der Einsatz von MFA für sensible Systeme gehören. Benutzern sollte zudem geraten werden, Passwörter nicht zu teilen oder in ungesicherten Notizen zu speichern.

Eine gute Benutzerrichtlinie ist leicht verständlich und mit den richtigen Werkzeugen einfach zu befolgen.

Anforderungen an privilegierte Konten

Privilegierte Konten benötigen strengeren Schutz, da sie Systeme verändern, auf sensible Daten zugreifen, Benutzer anlegen, Berechtigungen ändern, Sicherheitskontrollen deaktivieren und Geschäftsabläufe beeinflussen können. Administratorpasswörter sollten länger, einzigartig, durch MFA geschützt und über starke Zugriffskontrollen verwaltet sein.

Privilegierter Zugriff kann zudem Sitzungsaufzeichnung, Genehmigungsworkflows, Just-in-Time-Zugriff, Passwort-Tresore, automatische Rotation und Überwachung erfordern. Gemeinsam genutzte Administratorpasswörter sollten nach Möglichkeit vermieden werden, da sie die Nachvollziehbarkeit einschränken.

Eine Passwortrichtlinie sollte privilegierte Konten als risikoreicher einstufen als gewöhnliche Benutzerkonten.

Passwörter für Dienstkonten

Dienstkonten werden von Anwendungen, Skripten, Integrationen, Datenbanken und automatisierten Prozessen genutzt. Ihre Passwörter oder Geheimnisse können in Konfigurationsdateien, Umgebungsvariablen, Tresoren oder Automatisierungsplattformen gespeichert sein. Bei schlechtem Management können Dienstkonten zu versteckten Sicherheitsrisiken werden.

Die Anmeldeinformationen von Dienstkonten sollten einzigartig, lang, zufällig generiert, sicher gespeichert, bei Bedarf rotiert und auf die minimal erforderlichen Berechtigungen beschränkt sein. Sie sollten nicht über viele Systeme hinweg wiederverwendet werden.

Organisationen sollten einen Bestand an Dienstkonten führen, damit alte oder ungenutzte Anmeldedaten nicht auf unbestimmte Zeit aktiv bleiben.

Gemeinsam genutzte Passwörter und Teamzugriff

Gemeinsam genutzte Passwörter schaffen Probleme bei der Nachvollziehbarkeit und Sicherheit. Wenn mehrere Personen dasselbe Passwort verwenden, ist kaum feststellbar, wer eine Aktion durchgeführt hat. Gemeinsame Passwörter können zudem kopiert, unsicher gespeichert oder von ehemaligen Mitarbeitern zurückbehalten werden.

Wenn Teamzugriff erforderlich ist, sollten Organisationen individuelle Konten mit rollenbasierten Berechtigungen bevorzugen. Lässt sich eine gemeinsam genutzte Anmeldeinformation nicht vermeiden, sollte sie in einem genehmigten Passwort-Tresor mit Zugriffsprotokollierung, eingeschränkter Sichtbarkeit und kontrollierter Rotation gespeichert werden.

Gemeinsam genutzte Anmeldedaten sollten als Ausnahme behandelt werden – nicht als die übliche Art, Zugriff zu verwalten.

Anforderungen an die Passwortspeicherung

Eine Passwortrichtlinie sollte Anforderungen an die sichere Speicherung von Passwörtern enthalten. Systeme sollten Passwörter nicht im Klartext oder in umkehrbaren Formaten speichern, es sei denn, es liegt ein sehr spezifischer und kontrollierter Grund vor. Passwörter sind durch starke Hash-Verfahren mit einzigartigen Salts und angemessenem Rechenaufwand zu schützen.

Sichere Speicherung ist entscheidend, weil Angreifer es oft auf Passwortdatenbanken absehen. Wird eine Passwortdatenbank gestohlen und sind die Passwörter schlecht gespeichert, können Angreifer rasch brauchbare Anmeldedaten wiederherstellen.

Die Speicheranforderungen sollten für individuelle Anwendungen, Legacy-Systeme, SaaS-Plattformen, interne Werkzeuge und jedes System gelten, das Authentifizierungsdaten verwaltet.

Vorteile einer Passwortrichtlinie

Verringertes Risiko der Kontokompromittierung

Der unmittelbarste Vorteil einer Passwortrichtlinie ist ein geringeres Risiko der Kontoübernahme. Stärkere und einzigartige Passwörter erschweren das Erraten, Credential Stuffing und Angriffe durch Passwortwiederverwendung. MFA reduziert das Risiko zusätzlich, wenn Passwörter gestohlen werden.

Eine Richtlinie, die schwache und kompromittierte Passwörter blockiert, hilft zu verhindern, dass Benutzer Anmeldedaten wählen, die Angreifer bereits kennen. Ratenbegrenzung und Überwachung machen automatisierte Angriffe weniger wirksam.

Eine Passwortrichtlinie kann zwar nicht jedes Kontorisiko beseitigen, aber sie verbessert die erste Schicht der Authentifizierungssicherheit erheblich.

Verbesserte Identity-Governance

Die Passwortrichtlinie unterstützt die Identity-Governance, indem sie konsistente Regeln für Benutzer, Administratoren, Dienstkonten, Passwortzurücksetzungen, das Offboarding und Zugriffsüberprüfungen schafft. Sie hilft Organisationen, die Authentifizierung als Teil eines übergreifenden Identitätsprogramms zu steuern.

Ohne Richtlinie kann jedes System eigene Regeln verwenden. Das stiftet bei Benutzern Verwirrung und erschwert die Sicherheitsprüfung. Eine vereinheitlichte Richtlinie trägt dazu bei, Zugriffspraktiken innerhalb der Organisation zu standardisieren.

Bessere Governance verbessert sowohl die Sicherheit als auch die operative Kontrolle.

Bessere Compliance-Unterstützung

Viele Organisationen müssen nachweisen, dass der Benutzerzugriff durch angemessene Kontrollen geschützt wird. Eine Passwortrichtlinie liefert Belege dafür, dass Authentifizierungsanforderungen definiert, durchgesetzt, überprüft und gepflegt werden.

Compliance-Prüfungen können fragen, ob Passwörter geschützt sind, ob privilegierter Zugriff kontrolliert wird, ob fehlgeschlagene Anmeldeversuche überwacht werden, ob Konten einer Überprüfung unterzogen werden und ob mit kompromittierten Anmeldedaten umgegangen wird.

Eine dokumentierte und durchgesetzte Passwortrichtlinie kann Compliance-Audits effizienter machen.

Verbesserte Benutzererfahrung

Eine gut durchdachte Passwortrichtlinie kann die Benutzererfahrung verbessern. Ältere Richtlinien erzwangen oft häufige Passwortwechsel und komplexe Zeichenregeln, die Benutzer als frustrierend empfanden. Moderne Richtlinien können längere Passphrasen, Passwort-Manager, MFA und die Sperrung kompromittierter Passwörter in den Vordergrund stellen.

Das verringert die Notwendigkeit für Benutzer, unnatürliche Passwörter zu erstellen, die schwer zu merken und leicht zu vertippen sind. Zudem kann es Helpdesk-Anfragen aufgrund vergessener Passwörter und Kontosperren reduzieren.

Gute Sicherheit sollte so praxisnah sein, dass Benutzer sie dauerhaft befolgen können.

Stärkere Incident Response

Die Passwortrichtlinie unterstützt die Incident Response, indem sie festlegt, was passiert, wenn der Verdacht oder die Bestätigung besteht, dass Anmeldedaten kompromittiert wurden. Die Richtlinie kann eine Passwortzurücksetzung, die Invalidierung von Sitzungen, eine MFA-Überprüfung, die Kontoüberwachung, die Durchsicht von Zugriffsprotokollen und die Benachrichtigung des Benutzers verlangen.

Während eines Vorfalls reduzieren klare Regeln die Verwirrung. Sicherheitsteams wissen, wann Passwörter geändert werden müssen, welche Konten Priorität haben und wie überprüft wird, ob der Zugriff gesichert wurde.

Eine Richtlinie macht aus Anmeldedaten-Vorfällen einen kontrollierten Reaktionsprozess.

Anwendungsbereiche der Passwortrichtlinie

Unternehmensbenutzerkonten

Unternehmensbenutzerkonten sind einer der Hauptanwendungsfälle für Passwortrichtlinien. Mitarbeiter nutzen Passwörter für den Zugriff auf E-Mail, Kollaborationstools, HR-Systeme, CRM-Plattformen, ERP-Systeme, Dateispeicher, VPNs und interne Anwendungen.

Eine Passwortrichtlinie stellt sicher, dass Mitarbeiterkonten starke Authentifizierungspraktiken anwenden. Sie unterstützt außerdem das Onboarding, Rollenwechsel, Passwortzurücksetzungen, das Offboarding und Zugriffsüberprüfungen.

Für Unternehmenskonten sollte die Passwortrichtlinie mit MFA, SSO, bedingtem Zugriff und dem Identity-Lifecycle-Management kombiniert werden.

Cloud- und SaaS-Plattformen

Cloud- und SaaS-Plattformen enthalten oft sensible Geschäftsdaten und sind aus vielen Netzwerken und von unterschiedlichen Geräten aus zugänglich. Die Passwortrichtlinie ist wichtig, um Benutzerkonten, Administratorkonsolen, API-Zugriffe und Kundendaten zu schützen.

Viele SaaS-Plattformen erlauben Administratoren, die Passwortlänge, MFA, das Sitzungs-Timeout, SSO, Regeln zur Passwortzurücksetzung und die Kontosperrung zu konfigurieren. Diese Einstellungen sollten mit der übergreifenden Identity-Security-Richtlinie der Organisation abgestimmt sein.

Cloud-Systeme sollten nicht mit Standard- oder schwachen Authentifizierungseinstellungen betrieben werden.

Remote-Zugriff und VPN

Remote-Zugriffskonten sind risikoreich, da sie Benutzern erlauben, sich von außerhalb des vertrauenswürdigen Netzwerks der Organisation zu verbinden. VPNs, Remote-Desktops, Cloud-Admin-Portale und Remote-Management-Tools sollten eine strenge Durchsetzung der Passwortrichtlinie aufweisen.

Remote-Zugriff sollte in der Regel MFA erfordern. Ein Nur-Passwort-Remote-Zugriff ist riskant, weil gestohlene Anmeldedaten Angreifern einen direkten Pfad in interne Systeme eröffnen können.

Auch die Überwachung der Remote-Anmeldeaktivitäten ist wichtig, denn ungewöhnliche Quellstandorte oder wiederholte Fehlversuche können auf einen Angriff hindeuten.

Management privilegierter Zugriffe

Das Management privilegierter Zugriffe nutzt die Passwortrichtlinie, um Administratorkonten, Root-Konten, Datenbankadministratoren, Domänenadministratoren, Netzwerkgeräteadministratoren und Notfallzugriffskonten zu schützen.

Privilegierte Passwörter sollten lang, einzigartig, durch MFA geschützt, wo sinnvoll in sicheren Tresoren gespeichert, bei Bedarf rotiert und anhand von Audit-Protokollen überwacht werden. Zugriff sollte nur bei Bedarf gewährt und entzogen werden, sobald er nicht mehr erforderlich ist.

Die Kompromittierung privilegierter Konten kann schwerwiegende Auswirkungen haben, weshalb die Passwortrichtlinie für diese Konten strenger sein muss.

Kundenportale und Online-Dienste

Kundenportale und Online-Dienste nutzen die Passwortrichtlinie, um Kundenkonten, persönliche Daten, Abrechnungsinformationen, Bestellungen, Abonnements und den Serviceverlauf zu schützen. Die Richtlinie muss Sicherheit und Benutzerfreundlichkeit ausbalancieren, da Kunden Dienste meiden könnten, die den Login zu umständlich machen.

Kundenorientierte Passwortrichtlinien sollten lange Passwörter, Passwort-Manager, MFA-Optionen, eine sichere Zurücksetzung und klare Fehlermeldungen unterstützen. Sie sollten unnötige Einschränkungen vermeiden, die starke Passwörter verhindern.

Bei Kundenkonten mit hohem Risiko können risikobasierte Authentifizierung und Prüfungen auf kompromittierte Passwörter den Schutz verbessern.

Datenbanken, Anwendungen und APIs

Datenbanken, interne Anwendungen und APIs verwenden oft Passwörter oder Geheimnisse zur Authentifizierung. Diese Anmeldedaten können Benutzern, Anwendungen, Dienstkonten, Integrationstools oder automatisierten Jobs gehören.

Die Passwortrichtlinie sollte in diesen Umgebungen eine sichere Speicherung, Rotationsverfahren, Least Privilege, die Speicherung von Geheimnissen in Tresoren, Audit-Protokolle und die Entfernung ungenutzter Anmeldedaten umfassen. Hartkodierte Passwörter in Quellcode oder Skripten sind zu vermeiden.

Die Anmeldedaten von Anwendungen und APIs werden häufig übersehen, können aber zu erheblichen Sicherheitslücken führen.

Gestaltung einer modernen Passwortrichtlinie

Fokus auf Länge und Einzigartigkeit

Eine moderne Passwortrichtlinie sollte Länge und Einzigartigkeit betonen. Lange, einzigartige Passwörter sind in der Regel stärker als kurze, die lediglich Zeichenkomplexitätsregeln erfüllen. Benutzer sollten zur Nutzung von Passphrasen oder Passwort-Managern ermutigt werden.

Einzigartigkeit ist essenziell, denn wiederverwendete Passwörter stellen ein erhebliches Risiko dar. Wird ein Passwort aus einem kompromittierten Dienst für ein Arbeitskonto wiederverwendet, können Angreifer dieselben Anmeldedaten auch andernorts ausprobieren.

Die Richtlinie sollte unmissverständlich klarstellen, dass jedes wichtige Konto ein anderes Passwort benötigt.

Verzicht auf unnötige Komplexitätsregeln

Traditionelle Komplexitätsregeln verlangen oft Großbuchstaben, Kleinbuchstaben, Ziffern und Sonderzeichen. Diese Regeln mögen stark wirken, doch Benutzer reagieren häufig mit vorhersagbaren Mustern – zum Beispiel indem sie den ersten Buchstaben großschreiben und am Ende eine Ziffer oder ein Sonderzeichen anhängen.

Ein praktikablerer Ansatz ist es, schwache und kompromittierte Passwörter zu blockieren, längere Passphrasen zuzulassen und eine Rückmeldung zur Passwortstärke zu geben. Komplexität kann sich auf natürliche Weise ergeben, wenn Benutzer oder Passwort-Manager starke Passwörter erzeugen, doch erzwungene Komplexität allein sollte nicht die Hauptverteidigung sein.

Passwortregeln sollten das echte Angriffsrisiko senken – nicht lediglich den Anschein von Sicherheit erwecken.

MFA für wichtige Konten

Die Passwortrichtlinie sollte mit einer MFA-Richtlinie einhergehen. Wichtige Konten wie E-Mail, Remote-Zugriff, Cloud-Administration, Finanzen, HR, Kundendaten und privilegierte Konten sollten, wo immer möglich, MFA nutzen.

MFA hilft, Konten selbst dann zu schützen, wenn ein Passwort durch Phishing abgegriffen wurde oder geleakt ist. Starke MFA-Methoden wie Authenticator-Apps, Hardware-Sicherheitsschlüssel oder Passkeys können in Umgebungen mit höherem Risiko besseren Schutz bieten als SMS-Codes.

Organisationen sollten die MFA-Methoden basierend auf Risiko, Benutzerfreundlichkeit, Geräteverfügbarkeit und Supportbedarf auswählen.

Abgleich mit kompromittierten Passwörtern

Die Passwortprüfung sollte abgleichen, ob ein vorgeschlagenes Passwort in bekannten Listen kompromittierter Passwörter oder in gängigen Passwortwörterbüchern vorkommt. Wählt ein Benutzer ein bekannt schwaches Passwort, sollte das System es ablehnen und erklären, dass ein anderes Passwort nötig ist.

Diese Kontrolle verhindert, dass Benutzer Passwörter wählen, die Angreifer bereits kennen. Das ist besonders hilfreich, weil viele Benutzer vertraute Wörter, Namen, Jahreszahlen, Tastaturmuster oder wiederverwendete Anmeldedaten nutzen.

Der Abgleich mit kompromittierten Passwörtern sollte sicher erfolgen, ohne das Passwort selbst unnötig gegenüber Dritten offenzulegen.

Festlegen, wann Passwörter geändert werden müssen

Eine moderne Passwortrichtlinie sollte klare Bedingungen für den Passwortwechsel definieren. Passwörter sollten geändert werden, wenn es Anzeichen für eine Kompromittierung, den Verdacht einer Kontoübernahme, eine Benutzeranforderung, einen Rollenwechsel, ein verlorenes Gerät, ein offengelegtes Geheimnis oder eine administrative Zurücksetzung gibt.

Regelmäßig erzwungene Passwortwechsel ohne Hinweise auf eine Kompromittierung können Frustration hervorrufen und zu schwächeren Passwörtern führen. Müssen Benutzer ihre Passwörter zu oft ändern, greifen sie oft zu vorhersagbaren Variationen.

Die Anforderungen an den Passwortwechsel sollten risikobasiert und durch Überwachung gestützt sein.

Sicherheit der Passwortzurücksetzung einbeziehen

Die Sicherheit der Passwortzurücksetzung ist genauso wichtig wie die Passworterstellung. Angreifer können auf Zurücksetzungslins, Support-Desks, Wiederherstellungsfragen oder kompromittierte E-Mail-Konten abzielen, um ein Konto zu übernehmen.

Ein sicherer Zurücksetzungsprozess kann MFA, zeitlich begrenzte Zurücksetzungslins, eine Identitätsprüfung, eine Benachrichtigung des Benutzers, die Invalidierung von Sitzungen und eine Audit-Protokollierung umfassen. Auf persönlichen Informationen basierende Sicherheitsfragen sollten vermieden werden, da die Antworten erraten oder online gefunden werden können.

Ein schwacher Zurücksetzungsprozess kann eine starke Passwortrichtlinie untergraben.

Hinweise zur Einführung

Alle passwortnutzenden Systeme erfassen

Bevor eine Passwortrichtlinie durchgesetzt wird, sollten Organisationen sämtliche Systeme identifizieren, die Passwörter verwenden. Dazu gehören Verzeichnisdienste, Cloud-Anwendungen, VPNs, Datenbanken, Netzwerkgeräte, Geschäftsanwendungen, Dienstkonten, Legacy-Systeme und Drittanbieterplattformen.

Die Systemerfassung deckt auf, wo Passwortregeln inkonsistent sind. Eine starke Richtlinie des Identitätsanbieters schützt unter Umständen keine Legacy-Anwendung, die eine eigene schwache Passwortdatenbank nutzt.

Ein vollständiges Inventar ist der erste Schritt in Richtung einer konsistenten Durchsetzung.

Richtlinie auf Benutzergruppen abstimmen

Unterschiedliche Benutzergruppen benötigen möglicherweise unterschiedliche Passwortkontrollen. Gewöhnliche Mitarbeiter, Administratoren, Dienstkonten, Auftragnehmer, Kunden und Notfallzugriffskonten können unterschiedliche Risikostufen und betriebliche Anforderungen haben.

Konten mit hohem Risiko sollten strengere Anforderungen erhalten. Beispielsweise können Administratorkonten längere Passwörter, MFA, Tresorspeicherung, Sitzungsüberwachung und striktere Zurücksetzungsverfahren erfordern.

Eine Einheitsrichtlinie kann für privilegierte Benutzer zu schwach oder für risikoarme Konten zu belastend sein.

Kommunikation mit den Benutzern vorbereiten

Änderungen an der Passwortrichtlinie können Benutzer frustrieren, wenn sie nicht klar erklärt werden. Organisationen sollten kommunizieren, was sich ändert, warum es wichtig ist, wie man starke Passwörter erstellt, wie man einen Passwort-Manager verwendet und wo es Hilfe gibt.

Benutzer sollten praxisnahe Beispiele erhalten. So kann ihnen etwa nahegelegt werden, lange Passphrasen oder Passwort-Manager zu nutzen – anstelle kurzer, komplizierter Passwörter.

Klare Kommunikation verbessert die Akzeptanz und reduziert die Auslastung des Helpdesks.

Vor der flächendeckenden Durchsetzung testen

Die Durchsetzung der Passwortrichtlinie sollte vor dem vollständigen Rollout getestet werden. Tests können Probleme mit Legacy-Systemen, mobilen Apps, Integrationen, Passwort-Zurücksetzungsabläufen, SSO-Verbindungen und Dienstkonten aufdecken.

Eine plötzliche Richtlinienänderung kann Anwendungen lahmlegen oder Benutzer aussperren, wenn Abhängigkeiten nicht verstanden werden. Pilotgruppen und eine gestaffelte Einführung können Störungen verringern.

Tests sind besonders wichtig, wenn die Mindestlänge, MFA-Anforderungen, Regeln zum Passwortablauf oder das Kontosperrverhalten geändert werden.

Nach der Einführung überwachen

Nach der Einführung sollten Administratoren Anmeldefehler, Kontosperren, das Volumen der Passwortzurücksetzungen, Benutzerbeschwerden, Support-Tickets, Warnungen zu kompromittierten Passwörtern und verdächtige Anmeldeversuche überwachen. Dies hilft festzustellen, ob die Richtlinie wie beabsichtigt funktioniert.

Die Überwachung kann zeigen, dass Benutzer bessere Anleitung benötigen, ein System fehlkonfiguriert ist oder Angreifer Konten austesten. Die Richtlinie sollte anhand echter Betriebsdaten angepasst werden.

Die Passwortrichtlinie ist keine einmalige Einrichtung. Sie erfordert laufende Überprüfung und Verbesserung.

Eine erfolgreiche Passwortrichtlinie kombiniert technische Durchsetzung, Benutzerschulung, MFA, Überwachung, sichere Zurücksetzungs-Workflows und eine regelmäßige Überprüfung.

Häufige Herausforderungen

Benutzerfrustration

Benutzerfrustration ist eine der häufigsten Herausforderungen bei Passwortrichtlinien. Wenn Benutzer gezwungen werden, schwer zu merkende Passwörter zu erstellen, sie zu oft zu wechseln oder verwirrenden Regeln zu folgen, suchen sie möglicherweise nach Abkürzungen.

Zu diesen Abkürzungen zählen das Notieren von Passwörtern auf Papier, die Wiederverwendung alter Passwörter, vorhersagbare Muster oder das Speichern von Passwörtern in ungesicherten Dokumenten. Solche Verhaltensweisen können die Sicherheit schwächen, statt sie zu verbessern.

Eine gute Richtlinie sollte stark genug sein, um Risiken zu senken, aber zugleich praktikabel genug, damit normale Benutzer sie befolgen können.

Passwortwiederverwendung

Die Wiederverwendung von Passwörtern bleibt ein ernstes Problem. Benutzer können dasselbe Passwort über Arbeitssysteme, private E-Mails, Shopping-Seiten, soziale Medien und Cloud-Dienste hinweg einsetzen. Wird eine dieser Stellen kompromittiert, können Angreifer dasselbe Passwort andernorts ausprobieren.

Passwort-Manager und Benutzerschulung können die Wiederverwendung reduzieren. Auch technische Kontrollen wie die Prüfung auf kompromittierte Passwörter und SSO helfen.

Die Verhinderung der Wiederverwendung ist essenziell, um das Risiko von Credential Stuffing zu senken.

Einschränkungen von Legacy-Systemen

Legacy-Systeme unterstützen möglicherweise keine langen Passwörter, modernes Hashing, MFA, SSO, Unicode-Zeichen, sichere Zurücksetzungs-Workflows oder detaillierte Audit-Protokolle. Diese Einschränkungen können die Durchsetzung der Richtlinie erschweren.

Organisationen sollten solche Legacy-Einschränkungen identifizieren und entscheiden, ob sie die Systeme aktualisieren, isolieren, ersetzen oder kompensierende Kontrollen hinzufügen. Ein Legacy-System kann beispielsweise per VPN, Netzwerksegmentierung oder Identitätsproxy geschützt werden, wenn die direkte Richtliniendurchsetzung eingeschränkt ist.

Ausnahmen für Legacy-Systeme sollten dokumentiert und regelmäßig überprüft werden.

Gemeinsam genutzte und hartkodierte Passwörter

Gemeinsam genutzte und hartkodierte Passwörter sind gängige betriebliche Risiken. Ein gemeinsames Passwort kann von einem Team, einem Lieferanten, einer Anwendung, einem Skript oder einem Gerät verwendet werden. Ein hartkodiertes Passwort kann in Quellcode, Konfigurationsdateien oder Automatisierungsjobs eingebettet sein.

Diese Anmeldedaten lassen sich schwer rotieren und leicht aus den Augen verlieren. Sie können noch lange aktiv bleiben, nachdem Personen oder Systeme sie nicht mehr benötigen.

Organisationen sollten gemeinsam genutzte und hartkodierte Geheimnisse in kontrollierte Tresore überführen und, wo möglich, den gemeinsamen Zugriff durch individuelle Authentifizierung ersetzen.

Übermäßig aggressive Sperrregeln

Sperrregeln können Ratenangriffe blockieren, aber übermäßig aggressive Einstellungen schaffen betriebliche Probleme. Angreifer können gezielt Sperren auslösen und so eine Denial-of-Service-Situation für legitime Benutzer verursachen.

Ein besserer Ansatz kann progressive Verzögerungen, risikobasierte Erkennung, Alarmierungen, MFA und die Überwachung verdächtiger Anmeldungen kombinieren. Die Sperrung sollte mit Bedacht eingesetzt und risikobasiert angepasst werden.

Das Ziel ist, Angreifer auszubremsen, ohne die normale Arbeit unzuverlässig zu machen.

Tipps für Wartung und Betrieb

Richtlinie regelmäßig überprüfen

Die Passwortrichtlinie sollte regelmäßig überprüft werden, denn Technologie, Bedrohungen, Vorschriften und Benutzerverhalten ändern sich im Laufe der Zeit. Eine vor mehreren Jahren verfasste Richtlinie kann auf veralteten Annahmen beruhen.

Die Überprüfungen sollten die Passwortlänge, die MFA-Abdeckung, die Sperrung kompromittierter Passwörter, die Workflows zur Passwortzurücksetzung, Dienstkonten, den privilegierten Zugriff und das Benutzerfeedback berücksichtigen.

Die regelmäßige Überprüfung hält die Richtlinie praxisnah und auf das aktuelle Risiko abgestimmt.

Passwortbezogene Ereignisse auditieren

Passwortbezogene Ereignisse sollten protokolliert und ausgewertet werden. Wichtige Ereignisse sind fehlgeschlagene Anmeldungen, Passwortänderungen, -zurücksetzungen, Kontosperren, MFA-Fehler, die Anmeldung privilegierter Konten, Änderungen an der Passwortrichtlinie selbst sowie neue Administratorkonten.

Audit-Protokolle helfen, verdächtiges Verhalten zu erkennen und die Untersuchung von Vorfällen zu unterstützen. Sie liefern zudem Nachweise für Compliance-Prüfungen.

Die Protokolle sollten vor unbefugter Änderung geschützt und gemäß Richtlinie aufbewahrt werden.

Ungenutzte Konten entfernen

Ungenutzte Konten schaffen unnötige Risiken. Ehemalige Mitarbeiter, alte Auftragnehmer, Testbenutzer, verwahrloste Dienstkonten und inaktive Administratorkonten sollten deaktiviert oder gelöscht werden.

Selbst eine starke Passwortrichtlinie kann ein Konto nicht schützen, das niemand überwacht und für das niemand verantwortlich ist. Angreifer suchen oft nach vergessenen Konten, da diese schwache Passwörter oder veraltete Berechtigungen aufweisen können.

Das Account-Lifecycle-Management sollte mit der Passwortrichtlinie Hand in Hand arbeiten.

Benutzer in praktischer Passwortsicherheit schulen

Die Benutzerschulung sollte sich auf praktisches Verhalten konzentrieren. Benutzer sollten wissen, wie sie starke Passphrasen erstellen, Passwort-Manager nutzen, die Wiederverwendung von Passwörtern vermeiden, Phishing erkennen, MFA-Aufforderungen schützen und eine vermutete Kompromittierung melden.

Die Schulung sollte vage Anweisungen wie „Machen Sie es komplex“ vermeiden. Stattdessen sollte sie klare Beispiele geben und gängige Angreifermethoden erklären.

Ein besseres Verständnis der Benutzer macht die Passwortrichtlinie im Alltag wirksamer.

Technische Kontrollen aktualisieren

Die Passwortrichtlinie sollte durch moderne technische Kontrollen untermauert werden. Dazu können SSO, MFA, die Integration von Passwort-Managern, die Prüfung auf kompromittierte Passwörter, sicheres Hashing, die Erkennung von Identitätsbedrohungen, bedingter Zugriff und das Management privilegierter Zugriffe gehören.

Technische Kontrollen verringern die Abhängigkeit vom Benutzergedächtnis und manueller Disziplin. Sie sorgen zudem für eine konsistentere Durchsetzung über Systemgrenzen hinweg.

Mit der Modernisierung der Systeme sollte auch die Passwortrichtlinie aktualisiert werden, um stärkere Kontrollen zu nutzen.

Passwortrichtlinie im Vergleich zu verwandten Sicherheitskonzepten

Passwortrichtlinie vs. MFA-Richtlinie

Die Passwortrichtlinie definiert, wie Passwörter erstellt, verwendet, geändert und geschützt werden. Die MFA-Richtlinie legt fest, wann und wie Benutzer einen zusätzlichen Authentifizierungsfaktor bereitstellen müssen. Die beiden Richtlinien hängen zusammen, sind aber nicht identisch.

Die Passwortrichtlinie reduziert das Risiko schwacher Anmeldedaten. Die MFA-Richtlinie senkt das Risiko, dass ein gestohlenes Passwort allein den Zugriff auf das Konto ermöglicht. Gemeinsam sorgen sie für eine stärkere Authentifizierungssicherheit.

Wichtige Konten sollten in der Regel sowohl durch strenge Passwortregeln als auch durch MFA geschützt sein.

Passwortrichtlinie vs. Zugriffskontrollrichtlinie

Die Passwortrichtlinie konzentriert sich auf die Authentifizierungsdaten. Die Zugriffskontrollrichtlinie legt fest, was Benutzer nach der Authentifizierung tun dürfen. Ein Benutzer kann ein starkes Passwort haben und dennoch übermäßige Berechtigungen besitzen.

Beide Richtlinien sind notwendig. Die Passwortrichtlinie hilft, den Benutzer zu verifizieren, während die Zugriffskontrollrichtlinie dessen Aktionen gemäß Rolle und Geschäftsanforderung einschränkt.

Eine starke Authentifizierung sollte mit dem Least-Privilege-Prinzip kombiniert werden.

Passwortrichtlinie vs. Passkey-Strategie

Passkeys sind eine neuere Authentifizierungsmethode, die darauf abzielt, die Abhängigkeit von traditionellen Passwörtern zu reduzieren. Eine Passkey-Strategie könnte langfristig die Bedeutung der Passwortrichtlinie in einigen Systemen verringern. Viele Organisationen betreiben jedoch weiterhin Systeme, die auf Passwörter angewiesen sind.

Während der Übergangsphase bleibt die Passwortrichtlinie wichtig. Organisationen können Passkeys für unterstützte Anwendungen nutzen und gleichzeitig die Passwortkontrollen für Legacy-Systeme, Dienstkonten, Backup-Zugänge und Anwendungen beibehalten, die noch keine passwortlose Anmeldung unterstützen.

Passwortrichtlinie und passwortlose Strategie können während der Modernisierung nebeneinander bestehen.

Passwortrichtlinie vs. Management privilegierter Zugriffe

Das Management privilegierter Zugriffe (PAM) kontrolliert risikoreiche Konten und administrative Zugänge. Es kann das Speichern von Passwörtern in Tresoren, Sitzungsüberwachung, Just-in-Time-Zugriff, Genehmigungsworkflows und die automatische Rotation von Anmeldedaten umfassen.

Die Passwortrichtlinie ist breiter angelegt und gilt für viele Kontoarten. PAM wendet strengere Kontrollen auf jene Konten an, die im Falle einer Kompromittierung den größten Schaden verursachen könnten.

Organisationen sollten PAM für privilegierte Konten und eine breitere Passwortrichtlinie für die allgemeine Identitätssicherheit einsetzen.

Fazit

Eine Passwortrichtlinie legt fest, wie Passwörter erstellt, verwendet, gespeichert, geändert, zurückgesetzt, überwacht und geschützt werden. Sie hilft Organisationen, schwache Passwörter zu reduzieren, die Wiederverwendung von Anmeldedaten zu verhindern, Konten vor Rateangriffen zu schützen und konsistente Authentifizierungspraktiken über Systeme hinweg zu etablieren.

Eine moderne Passwortrichtlinie sollte den Fokus auf Passwortlänge, Einzigartigkeit, die Sperrung kompromittierter Passwörter, sichere Passwortspeicherung, MFA, Unterstützung von Passwort-Managern, Ratenbegrenzung, sichere Zurücksetzungs-Workflows, den Schutz privilegierter Konten, die Kontrolle von Dienstkonten und die Audit-Protokollierung legen. Veraltete Regeln, die Frustration schaffen, ohne die tatsächliche Sicherheit zu verbessern, sollte sie vermeiden.

Die Passwortrichtlinie kommt in Unternehmenssystemen, Cloud-Plattformen, Kundenportalen, VPNs, Remote-Zugriffsdiensten, dem Management privilegierter Zugriffe, Datenbanken, Anwendungen und APIs zum Einsatz. In Kombination mit Benutzerschulung, technischer Durchsetzung, Überwachung und regelmäßiger Überprüfung wird sie zu einer wichtigen Grundlage für Identitätssicherheit und Zugriffs-Governance.

FAQs

Was ist eine Passwortrichtlinie in einfachen Worten?

Eine Passwortrichtlinie ist ein Satz von Regeln, der erklärt, wie Passwörter erstellt, geschützt, geändert, gespeichert und überwacht werden sollen.

Sie hilft Organisationen, schwache Passwörter zu reduzieren, Kontoübernahmen zu verhindern und die Authentifizierung konsistenter zu verwalten.

Was sollte eine Passwortrichtlinie enthalten?

Eine Passwortrichtlinie sollte Folgendes umfassen: Mindestlänge, Unterstützung langer Passwörter, Sperrung kompromittierter Passwörter, Verhinderung der Passwortwiederverwendung, MFA-Anforderungen, Kontosperrung oder Ratenbegrenzung, sichere Zurücksetzungsregeln, Anforderungen an die Passwortspeicherung und Audit-Protokollierung.

Sie sollte außerdem unterschiedliche Kontrollen für gewöhnliche Benutzer, Administratoren, Dienstkonten und Hochrisikosysteme definieren.

Sollten Passwörter regelmäßig geändert werden?

Passwörter sollten geändert werden, wenn es Anzeichen für eine Kompromittierung gibt, der Verdacht auf eine Kontoübernahme besteht, der Benutzer es wünscht, ein Gerät verloren wurde, ein Geheimnis offengelegt wurde oder eine administrative Zurücksetzung erfolgt.

Erzwungene periodische Änderungen ohne Hinweise auf eine Kompromittierung können zu Benutzerfrustration führen und vorhersagbare Passwortmuster fördern.

Warum ist die Passwortlänge wichtig?

Längere Passwörter sind in der Regel schwerer zu erraten oder zu knacken als kurze – besonders wenn sie einzigartig sind und nicht auf gängigen Wörtern oder vorhersagbaren Mustern beruhen.

Lange Passphrasen und von Passwort-Managern generierte Passwörter können sowohl die Sicherheit als auch die Benutzerfreundlichkeit verbessern.

Genügt ein starkes Passwort ohne MFA?

Ein starkes Passwort ist wichtig, reicht aber für Hochrisikokonten nicht aus. Passwörter können weiterhin durch Phishing, Schadsoftware, Datenlecks oder Social Engineering gestohlen werden.

MFA fügt eine weitere Schutzebene hinzu und wird für Remote-Zugriff, Administratorkonten, E-Mail, Cloud-Dienste, Finanzsysteme und Plattformen mit sensiblen Daten nachdrücklich empfohlen.

Wie können Organisationen die Wiederverwendung von Passwörtern reduzieren?

Organisationen können die Wiederverwendung reduzieren, indem sie Passwort-Manager fördern, bekannte kompromittierte Passwörter sperren, wo sinnvoll SSO einsetzen, Benutzer schulen und die Wiederverwendung kürzlich genutzter Passwörter in den Unternehmenssystemen unterbinden.

Jedes wichtige Konto sollte ein eigenes, einzigartiges Passwort verwenden.